หลักสูตรการรับมือกับภัยคุกคามด้านไซเบอร์และการพิสูจน์หลักฐานดิจิทัล(เทคนิคการวิเคราะห์หน่วยความจำ) อบรม 2 วัน

ระยะเวลา: 2 วัน (09:00 – 16:00 น.)

รูปแบบการเรียน: การบรรยาย + เวิร์กชอปเชิงปฏิบัติการ

อุปกรณ์ที่จัดเตรียมให้: ซอฟต์แวร์สำหรับฝึกอบรม , สำเนาหลักฐาน ( Forensics Image) และพยานหลักฐานจำลอง (Investigation Artifacts) และชุดอุปกรณ์ Forensic Duplicator , Forensic Write Blockers (สำหรับสาธิต) ,ตัวอย่างรายงานการเก็บหลักฐาน (Acquisition Report Template)

ภาพรวมหลักสูตร

หลักสูตรนี้มุ่งเน้นการสร้างทักษะและความเข้าใจเชิงลึกในการรับมือกับเหตุการณ์คุกคามทางไซเบอร์ (Incident Response) ควบคู่ไปกับการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics) อย่างมีกระบวนการและถูกต้องตามหลักกฎหมาย โดยครอบคลุมเนื้อหาตั้งแต่การเตรียมความพร้อมก่อนเกิดเหตุ, การตรวจพบและวิเคราะห์ภัยคุกคาม, การควบคุมสถานการณ์เพื่อบรรเทาความเสียหาย, ไปจนถึงการเก็บรวบรวมและวิเคราะห์พยานหลักฐานดิจิทัลจากแหล่งต่างๆ

ไฮไลท์สำคัญของหลักสูตรนี้คือการลงลึกในเทคนิค การวิเคราะห์หน่วยความจำ (Memory Analysis) ซึ่งเป็นทักษะขั้นสูงที่จำเป็นอย่างยิ่งในปัจจุบัน เนื่องจากมัลแวร์และภัยคุกคามสมัยใหม่มักทำงานอยู่บนหน่วยความจำ RAM โดยไม่ทิ้งร่องรอยบนฮาร์ดดิสก์ (Fileless Malware) ผู้เข้าอบรมจะได้เรียนรู้วิธีการ Capture RAM และใช้เครื่องมือชั้นนำในการวิเคราะห์เพื่อตรวจจับ Process ที่ผิดปกติ, Network Connection ที่ต้องสงสัย, และร่องรอยการทำงานของมัลแวร์ที่ซ่อนอยู่

หลักสูตรนี้ผสมผสานการบรรยายทฤษฎีเข้ากับ การฝึกปฏิบัติจริง (Hands-on Workshop) ผ่านกรณีศึกษาจำลอง (Scenario-based) เพื่อให้ผู้เข้าอบรมเกิดความมั่นใจและสามารถนำทักษะไปประยุกต์ใช้ในการป้องกัน ระบุ และตอบสนองต่อภัยคุกคามไซเบอร์ภายในองค์กรได้อย่างมีประสิทธิภาพ

วัตถุประสงค์ของหลักสูตร

ผู้เข้าอบรมจะสามารถ:

- เข้าใจกระบวนการรับมือเหตุการณ์ทางไซเบอร์ (Incident Response): อธิบายขั้นตอนและวงจรการรับมือเหตุการณ์ตามมาตรฐานสากลได้อย่างถูกต้อง

- เข้าใจหลักการนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics): อธิบายหลักการพื้นฐาน ข้อกฎหมาย และจรรยาบรรณที่เกี่ยวข้องกับการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัลได้

- เก็บรวบรวมพยานหลักฐานดิจิทัลอย่างถูกต้อง: ปฏิบัติการเก็บรวบรวมพยานหลักฐานจากเครื่องคอมพิวเตอร์และระบบเครือข่าย โดยรักษาสภาพความสมบูรณ์ของหลักฐาน (Chain of Custody) เพื่อใช้เป็นพยานหลักฐานในชั้นศาลได้

- วิเคราะห์พยานหลักฐานดิจิทัลพื้นฐาน: ใช้เครื่องมือและเทคนิคในการวิเคราะห์ข้อมูลจาก Hard Drive, Registry, Log Files และ File System เพื่อหาหลักฐานการบุกรุกหรือกระทำผิดได้

- วิเคราะห์หน่วยความจำ (Memory Analysis):

- เข้าใจความสำคัญของหน่วยความจำ RAM

- ปฏิบัติการ Capture RAM จากระบบ Live System ได้อย่างถูกต้อง

- ใช้เครื่องมือ (เช่น Volatility) ในการวิเคราะห์ RAM Image เพื่อตรวจจับ Process, Network, DLLs และ Code Injection ที่ผิดปกติได้

- ตรวจจับและวิเคราะห์มัลแวร์ขั้นต้น: ระบุร่องรอยการทำงานและพฤติกรรมของมัลแวร์บนระบบปฏิบัติการและหน่วยความจำได้

- เขียนรายงานการสืบสวนสอบสวน: สรุปผลการวิเคราะห์และจัดทำรายงานการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัลที่เป็นมืออาชีพและเข้าใจง่ายได้

ผู้ที่ควรเข้ารับการอบรม

- เจ้าหน้าที่รักษาความปลอดภัยระบบสารสนเทศ (Security Analyst / SOC Analyst)

- เจ้าหน้าที่ตอบสนองต่ออุบัติการณ์ทางไซเบอร์ (Incident Response Team)

- ผู้พิสูจน์หลักฐานดิจิทัล (Digital Forensics Investigator)

- ผู้ดูแลระบบเครือข่ายและระบบปฏิบัติการ (Network/System Administrator)

- ที่ปรึกษาด้านความปลอดภัยไซเบอร์ (Cybersecurity Consultant)

- ผู้จัดการฝ่าย IT หรือเจ้าหน้าที่ฝ่ายกฎหมายที่ต้องเกี่ยวข้องกับการสืบสวนสอบสวนทางไซเบอร์

คุณสมบัติและสิ่งที่ต้องเตรียมของผู้เข้าอบรม

- มีพื้นฐานความรู้เกี่ยวกับระบบปฏิบัติการ Windows

- พื้นฐานระบบเครือข่าย

- พื้นฐานความปลอดภัยสารสนเทศ

ตารางการอบรม Day 1

09:00 – 10:30

- Introduction & Welcome

- Forensic Acquisitions Concept & Tools

- Hash Values (Digital Fingerprint)

- Exercise

ตารางการอบรม Day 2

09:00 – 10:30

Section 1 – Memory Forensics

- What is Memory Forensics?

- How is Memory Forensics Different from Hard

- Drive Forensics?

- Why Memory Forensics?

Section 2– Dealing with Live Systems

- Dealing with Live Systems

- Capturing RAM Memory

- Acquisition Tools

10:45 – 12:00

- Cyber Threats & Economic Crime Thailand

- Define Digital Forensics & Its Importance to Organizations

- Legal Consideration, Evidence Handling & Chain of Custody

- Good Practice Guidelines & The Four Principles of Computer Based Evidence

- Exercise: Identifying Sources of Electronic Devices

10:45 – 12:00

Section 2 – (ต่อ)

- Acquisition tools

- Capture RAM Memory

- Memory Locations & Analysis Concept

- Introduction to Volatility

- Identify Rogue Processes (Basic)

13:00 – 14:30

- Persistent Vs Volatile Data

- Dealing with Live Systems & Servers

- Capturing RAM Memory Concept & Tools

- Exercise

13:00 – 14:30

Section 3 – Analyzing Processes

- Investigating Process Handles & Registry

- Analyze Process DLLs and Handles

- Memory Artifact Time lining

- Look for Evidence of Code Injection

- Extract Processes, and Objects

- Exercise :

14:45 – 16:00

- How to Perform Bulk Forensic Imaging

- Exercise

- Preparing an Incident Response Plan

- Q&A

14:45- 16:00

Section 4 – Memory Forensics Tools & Case Studies

- Memory Forensics Tools

- Exercise

- Memory Forensic Case Studies

อบรมหลักสูตร Digital Forensics – Unlocking the Secrets วันที่ 19 มีนาคม 2569

ภาพบรรยากาศ Orion Forensics Lab ร่วมกับ เขตอุตสาหกรรมซอฟต์แวร์ประเทศไทย (Software Park Thailand) ในการจัดอบรมในหัวข้อ “การอบรมหลักสูตร Digital Forensics – Unlocking the Secrets” เมื่อวันที่ 19 มีนาคม 2569 เวลา 09.00-16.00 น. ณ อาคารซอฟต์แวร์พาร์ค ถ.แจ้งวัฒนะ จ.นนทบุรี

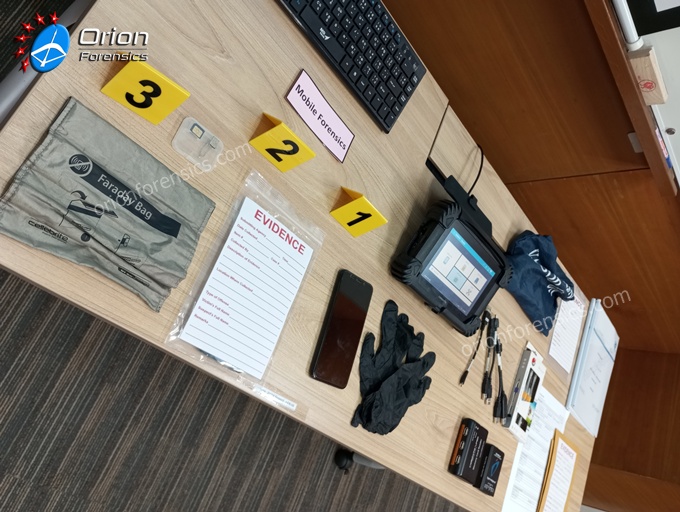

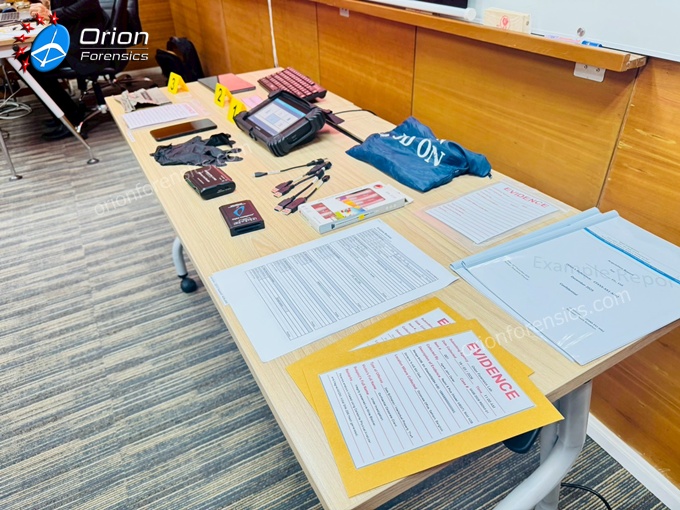

ในการอบรมครั้งนี้ได้นำเครื่องสำหรับการสืบค้นข้อมูลดิจิทัลจากอุปกรณ์มือถือ Mobile Forensics และ อุปกรณ์เสริมในงานพิสูจน์หลักฐานดิจิทัลบนอุปกรณ์พกพา (Mobile Forensics Accessories) เช่น

- ถุงฟาราเดย์ (Faraday Bags)

- อุปกรณ์เชื่อมต่อและดึงข้อมูล (Connection & Acquisition)

- อะแดปเตอร์ซิมการ์ด (SIM Card Readers/Adapters) สำหรับอ่านข้อมูลจากซิมการ์ด

- ถุงมือ (Gloves) และ ชุดไขควง

- ตัวอย่างการบันทึกข้อมูลการเก็บหลักฐาน

- ตัวอย่างรายงาน

มาสาธิตในหลักสูตรนี้ด้วย

การเข้าร่วมการอบรมนี้จะช่วยให้ผู้เข้าอบรมมีความรู้ ความเข้าใจเรื่องนิติวิทยาศาสตร์ทางดิจิทัล (Digital Forensics) ในด้านต่างๆ อาทิ ทักษะ, เทคนิคและสาธิตการใช้เครื่องมือ Mobile Forensics Data Acquisition, กระบวนการเก็บรวบรวมข้อมูลพยานหลักฐานดิจิทัลจากอุปกรณ์พกพา(เช่น สมาร์ทโฟน แท็บเล็ต) เพื่อรวบรวมและรักษาข้อมูลอิเล็กทรอนิกส์ เพื่อใช้เป็นหลักฐานทางดิจิทัล (Digital Evidence)

หลักสูตร Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp (พร้อม Voucher สอบ)

หากคุณกำลังมองหาคอร์ส อบรม Computer Forensics ที่กระชับ ตรงประเด็น และเน้นผลลัพธ์ในการสอบใบรับรอง หลักสูตร “Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp” คือคำตอบสำหรับคุณ

นี่คือหลักสูตรที่ออกแบบมาเพื่อ “เตรียมความพร้อมก้าวสู่ความเป็นมืออาชีพด้าน Digital Forensics” พร้อม Voucher สำหรับการสอบ เพื่อให้คุณพร้อมทั้งความรู้และโอกาสในการคว้าใบรับรอง

? เป้าหมายของหลักสูตร

- เข้าใจกระบวนการ เพื่อให้ผู้เรียนเข้าใจกระบวนการทางกฎหมายและเทคนิค Digital Forensics ที่ออกสอบบ่อย

- วิเคราะห์เป็น เพื่อฝึกฝนการวิเคราะห์โจทย์

- มั่นใจก่อนสอบ เพื่อทบทวนเนื้อหาและสร้างความมั่นใจ

? จุดเด่น

- Expert Instructor: สอนโดยผู้เชี่ยวชาญที่มีประสบการณ์จริงด้าน Digital Forensics และได้รับการรับรองทักษะการสอน

- Exam-Focused: เนื้อหาถูกออกแบบมาเพื่อการสอบโดยเฉพาะ ไม่เสียเวลากับทฤษฎีที่ไม่จำเป็น

- Cheat Sheet Included: แจกสรุป Keyword และ Path สำคัญที่ต้องจำ ช่วยลดเวลาในการอ่านหนังสือเอง

กลุ่มเป้าหมายของหลักสูตร ” Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp ” ดังนี้:

- The Auditors และ Compliance Officers

- IT Managers และ ผู้เชี่ยวชาญด้านความปลอดภัย IT (Security Experts)

- นักสืบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensic Investigators)

- เจ้าหน้าที่บังคับใช้กฎหมาย

- ผู้ที่กำลังเตรียมสอบใบรับรอง (Certification Seekers)

? กำหนดการอบรม (Detailed Schedule)

09:00 – 12:00: High-Yield Theory Summary

ช่วงเช้าเน้นปูพื้นฐานและสรุปหัวข้อที่ออกสอบบ่อย (High-Frequency Topics)

09:00 – 10:00: Legal & Process Foundation

- The Four Principles: สรุปหลักการ 4 ข้อของพยานหลักฐานดิจิทัล (ACPO Guidelines)

- Evidence Handling: ขั้นตอนที่ถูกต้องในการเก็บหลักฐาน (Seizing) และการทำ Chain of Custody

- Admissibility: ปัจจัยสำคัญที่ศาลใช้พิจารณาความน่าเชื่อถือของพยานหลักฐาน

10:00 – 10:15: พักเบรก Morning Break

10:15 – 11:15: Technical Forensics Deep-Dive

- Acquisition Techniques: เจาะลึกความต่างระหว่าง Static vs. Live Acquisition (Bit-stream image vs. Backup)

- Windows Artifacts Mastery: ชี้เป้า “จุดตาย” ที่ต้องรู้ใน Registry, Link Files และ Shellbags

- Event Logs & USB: เทคนิคการแกะรอยการเข้าถึงระบบและการเชื่อมต่ออุปกรณ์ภายนอก

11:15 – 12:00: Specialized Areas Briefing

- Network & Web Forensics: การวิเคราะห์ Log (Log Analysis)

- Email & Mobile Forensics: ลำดับขั้นตอนการสืบสวน (Investigation Flow)

13:00 – 16:00: Exam Drill & Strategy

ช่วงบ่ายเปลี่ยนความรู้เป็นคะแนน ด้วยการฝึกทำโจทย์เสมือนจริง

13:00 – 14:30: Domain-Based Practice (Set 1)

- ฝึกทำโจทย์แยกตามหัวข้อ (Legal, Windows, Network, Cloud)

- วิเคราะห์โจทย์ เจาะลึก ให้ดูว่า “คำถามนี้ถามหาอะไร”

14:30 – 14:45: พักเบรก Afternoon Break

14:45 – 15:45: Final Mock Exam (Full Speed)

- จำลองการสอบจริงพร้อมเทคนิคการตัดตัวเลือก (Elimination Technique)

15:45 – 16:00: Q&A and Exam Readiness Tips

- ถาม-ตอบ และเคล็ดลับเตรียมตัวก่อนเข้าห้องสอบ

ข้อมูลการสมัคร (Enrollment Info)

- วันและเวลา: 9.00-16.00

- สถานที่: Onsite อาคาร Bangkok Business Center (สุขุมวิท 63 หรือซอยเอกมัย) or In house Training สำหรับองค์กร

- ราคา: 16,500 บาท (ยังไม่รวม VAT) ราคานี้รวม Voucher สอบ + LMS เรียบร้อยแล้ว

- ช่องทางลงทะเบียน LINE ID: orionforensics หรือ https://line.me/ti/p/gXyoCB99cG

- ช่องทางลงทะเบียน Email:

หมายเหตุ

- ทุกหลักสูตรสามารถจัดในรูปแบบ ( In-House) อบรมในองค์กรได้ โปรดติดต่อ Email:

- สิทธิประโยชน์ทางภาษี: ค่าใช้จ่ายจากการอบรมสามารถนำไปลดหย่อนภาษีได้ 200% (พระราชบัญญัติส่งเสริมการพัฒนาฝีมือแรงงาน พ.ศ. 2545)

- หลักสูตรภาคปฏิบัติผู้เข้าอบรมต้องเตรียมคอมพิวเตอร์มาเอง

- ในกรณีอบรม ณ ห้องอบรมบริษัทลูกค้า ค่าอบรมจะไม่รวมค่าอาหารกลางวัน และอาหารว่าง 2 มื้อ

- หลักสูตรอาจมีการเปลี่ยนแปลงวันเวลาจัดอบรมตามความสะดวกของลูกค้า

Orion Investigations ผนึก ดีอี-NT จัดอบรม Computer Forensics พร้อมเปิดหลักสูตรเจาะลึก

เมื่อวันที่ 27-28 พฤศจิกายน 2568 ที่ผ่านมา กระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (ดีอี) ร่วมกับ บมจ.โทรคมนาคมแห่งชาติ (NT) ได้จัดโครงการอบรมเตรียมความพร้อมสำหรับผู้ที่จะได้รับการแต่งตั้งเป็นพนักงาน เจ้าหน้าที่ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ฯ ณ โรงแรมอมารี ดอนเมือง แอร์พอร์ต กรุงเทพฯ

ในการอบรมครั้งสำคัญนี้ บริษัท โอไร้อัน อินเว็สทิเกชั่น จำกัด (Orion Investigations) ได้รับเกียรติเชิญเป็นวิทยากรผู้เชี่ยวชาญ บรรยายในหัวข้อ “การพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer Forensics) 2 วัน” เพื่อยกระดับความรู้ความเข้าใจด้านนิติวิทยาศาสตร์ดิจิทัลให้กับเจ้าหน้าที่

เน้นการปฏิบัติจริง: สาธิตเครื่องมือและการเก็บหลักฐานดิจิทัล

ไฮไลท์สำคัญของการบรรยายคือการเน้นภาคปฏิบัติและการสาธิตการใช้งานอุปกรณ์จริง ทีมงานผู้เชี่ยวชาญจาก Orion ได้นำเสนอเทคโนโลยีที่ทันสมัยในการสืบสวน ได้แก่

- การใช้งานอุปกรณ์ทำสำเนาหลักฐาน (Forensic Duplicator) เพื่อคงสภาพความสมบูรณ์ของข้อมูล

- เทคนิค Mobile Forensic สำหรับการตรวจสอบข้อมูลจากอุปกรณ์เคลื่อนที่

- การแลกเปลี่ยนความรู้จากประสบการณ์การทำคดีจริง (Case Studies)

ยกระดับสู่มืออาชีพกับหลักสูตร Computer Forensics Investigations

ในยุคดิจิทัล อาชญากรรมไซเบอร์ทิ้งร่องรอยไว้เสมอ การเก็บรักษาและวิเคราะห์พยานหลักฐานทางคอมพิวเตอร์อย่างถูกวิธี จึงเป็นหัวใจสำคัญที่จะนำไปสู่การจับกุมผู้กระทำความผิดและการนำสืบในชั้นศาล

สำหรับผู้ที่สนใจต้องการพัฒนาทักษะด้านนี้ให้เชี่ยวชาญ Orion Investigations เปิดรับสมัครผู้สนใจเข้าร่วม “หลักสูตร Computer Forensics Investigations Course (2 วัน)” หลักสูตรเร่งรัดที่ออกแบบมาสำหรับเจ้าหน้าที่บังคับใช้กฎหมาย ผู้เชี่ยวชาญด้าน Cyber Investigation และผู้รับผิดชอบการสืบสวนโดยเฉพาะ

สิ่งที่คุณจะได้รับจากหลักสูตรนี้:

- ความรู้เชิงลึกในการพิสูจน์และเก็บรักษาหลักฐานดิจิทัลตามมาตรฐานสากล

- เทคนิคการวิเคราะห์ข้อมูลเพื่อหาข้อเท็จจริงในคดีอาญาและการสอบสวนภายในองค์กร

- เพิ่มประสิทธิภาพการปฏิบัติงานด้านนิติวิทยาศาสตร์ดิจิทัลของคุณทันที

? ใครที่พลาดไม่ได้: เจ้าหน้าที่นิติวิทยาศาสตร์ดิจิทัล, ผู้เชี่ยวชาญด้าน Cyber Investigation, และผู้รับผิดชอบการสืบสวนทุกท่าน

Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

โลกดิจิทัลที่ “เร่งรีบ” ไม่แพ้กรุงเทพฯ

ทำไมทักษะ Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

สวัสดีครับ! ในฐานะคนที่คลุกคลีอยู่กับโลกของ Digital Forensics (การสืบสวนพยานหลักฐานดิจิทัล) ผมอยากชวนคุณคุยเรื่องหนึ่งครับ

ทุกวันนี้ เราใช้ชีวิตกันแบบ “เร่งรีบ” ในกรุงเทพฯ ใช่ไหมครับ? ทุกอย่างคือการแข่งขัน แย่งกันขึ้น BTS วางแผนหนีรถติด ข้อมูลข่าวสารวิ่งเข้าหาเราทุกวินาที

โลก “ดิจิทัล” หรือโลกออนไลน์ของเรา ก็ไม่ต่างกันเลยครับ มันคือกรุงเทพฯ อีกเวอร์ชันหนึ่ง ที่ทั้งเร็ว เร่งรีบ และเต็มไปด้วย “ข้อมูล” (Data) มหาศาล

เปรียบเหมือน “รถ” ที่วิ่งกันขวักไขว่

แต่คำถามคือ ถ้าเกิด “อุบัติเหตุ” หรือ “ภัยคุกคามทางไซเบอร์” (Cyber Threats) ขึ้นล่ะ? เราจะ “เคลียร์” ปัญหานั้นยังไง?

? ชนแล้วหนี

- ในชีวิตจริง คุณจอดรถไว้ในซอย กลับมาอีกที ไฟท้ายแตก มีรอยบุบ แต่… ไม่มีคนเห็น ไม่มีโน้ต กล้องวงจรปิดก็ดันชี้ไปอีกทาง คุณหัวเสีย แต่ไม่รู้เลยว่าใครทำ ทำตอนไหน

- ในโลกดิจิทัล มันเหมือนกับที่คุณเปิดคอมมาแล้วพบว่า… ไฟล์ถูกลบ (Deleted Files) หายไปเฉยๆ, โปรแกรมไม่ทำงาน หรือแย่กว่านั้นคือ บัญชีโดนแฮ็ก (Hacked Account) คุณรู้ว่า ‘มีอะไรผิดปกติ’ แต่ไม่รู้ว่าใครทำ? มันเข้ามาทางไหน? และไฟล์ที่หายไปจะทำ การกู้ข้อมูล (Data Recovery) กลับมาได้ไหม?

Digital Forensics เปรียบเหมือน “ทีมสืบสวนที่เกิดเหตุ” ครับ

ต่อให้คนร้ายคิดว่า “ลบ” ไปแล้ว เราคือคนที่จะไปไล่หา ‘ร่องรอยดิจิทัล’ (Digital Footprints) ที่ทิ้งไว้ เราจะสอนให้คุณเป็น ‘นักสืบ’ ที่สามารถตามหาหลักฐาน และเรียนรู้กระบวนการ Data Recovery เพื่อ ‘กู้’ ไฟล์ที่คิดว่าหายไปแล้วกลับมา และ ‘ปะติดปะต่อเรื่องราว’ ว่าเกิดอะไรขึ้นกันแน่ นี่คือหัวใจของ การสืบสวนทางดิจิทัล ครับ

?️ ท่อประปาแตก

- ในชีวิตจริง คุณเคยเห็นถนนทรุด หรือน้ำท่วมขังแบบไม่ทราบสาเหตุไหมครับ? กว่าเราจะรู้ตัว “ท่อประปา” ที่อยู่ใต้ดินก็อาจจะ ‘รั่ว’ ไปนานแล้ว สร้างความเสียหายเป็นวงกว้าง เรามองไม่เห็นปัญหา จนกระทั่งมัน ‘โผล่’ ขึ้นมาบนผิวถนน

- ในโลกดิจิทัล นี่คือปัญหาคลาสสิกของ “ข้อมูลรั่วไหล” (Data Breach หรือ Data Leak) ครับ มันอาจเกิดจากพนักงาน (ทั้งตั้งใจหรือไม่ตั้งใจ) แอบส่งข้อมูลสำคัญของบริษัทออกไปทีละเล็กทีละน้อย หรือมี ‘ช่องโหว่’ ที่เรามองไม่เห็น ทำให้ข้อมูลสำคัญ ‘รั่ว’ ออกไปหาคู่แข่ง กว่าเราจะรู้ตัว ความเสียหายก็อาจจะประเมินค่าไม่ได้แล้ว

Digital Forensics เปรียบเหมือน “เครื่องมือตรวจสอบ” ครับ

แทนที่จะรอให้ถนนพัง เราจะสอนให้คุณใช้เครื่องมือเพื่อ ‘ตรวจสอบ’ และ ‘ฟังเสียง’ ที่ผิดปกติ เราสามารถ ‘อ่านแผนที่’ (หรือ Log file) เพื่อดูว่า ‘ข้อมูล’ ของเราวิ่งไปทางไหนที่มันไม่ควรไป หรือใครเป็นคนแอบมา ‘เจาะท่อ’ ของเรา นี่คือทักษะสำคัญสำหรับ Cyber Investigation เพื่อหยุดยั้งความเสียหายก่อนที่มันจะสายเกินไป

? ทำไมทักษะนี้ถึงเป็น “ข้อได้เปรียบ” ในยุคแห่งการแข่งขัน?

ในโลกธุรกิจที่ “แข่งขัน” กันสูงเหมือนแย่งที่จอดรถในห้างวันเสาร์ การ “รู้ทัน” และ “ปกป้อง” ข้อมูลได้ คือความได้เปรียบมหาศาล

คุณไม่จำเป็นต้องเป็น “เทพคอมพิวเตอร์” หรือมีพื้นฐาน Cybersecurity (ความปลอดภัยทางไซเบอร์) มาก่อน

คุณแค่ต้อง “อ่านแผนที่” ให้ออก และ “รู้จักเครื่องมือ” ที่ถูกต้อง

เมื่อคุณมีทักษะ Computer Forensics นี้:

- สำหรับเจ้าของธุรกิจ: คุณจะรู้ทันทีเมื่อมีภัยคุกคาม ,สงสัยว่ามีการทุจริตภายใน, พนักงานขโมยข้อมูล หรือลบข้อมูล

- สำหรับคนทำงาน: ทักษะนี้คือ “อาวุธลับ” ที่ทำให้คุณโดดเด่น ไม่ว่าคุณจะอยู่ฝ่าย IT, HR, หรือกฎหมาย คุณจะกลายเป็นคนที่ช่วย “ไขปริศนา” ที่คนอื่นแก้ไม่ได้ (ถือเป็น ทักษะ IT ที่มีมูลค่าสูงมาก)

- สำหรับคนทั่วไป: คุณจะเข้าใจโลกดิจิทัลมากขึ้น ปกป้องตัวเองและครอบครัวจากภัยออนไลน์ได้ดีขึ้น, ตรวจสอบเว็ปไซต์ปลอม, เว็ปหลอกลวง, อีเมลหลอกลวง หรือตรวจสอบไฟล์อันตราย

? คุณก็เริ่มต้น “เรียน Forensics” ได้ แม้ไม่มีพื้นฐาน

ผมเชื่อว่าหลายคนอ่านถึงตรงนี้แล้วอาจจะคิดว่า “มันคงยาก” หรือ “เราไม่มีพื้นฐานเลย”

นั่นคือเหตุผลที่ผมออกแบบ หลักสูตร Digital Forensics มาครับ และมันถูกออกแบบมาเพื่อ “คนธรรมดา” ที่อยากเปลี่ยนความ “ไม่รู้” ให้เป็น “รู้จริง”

นี่คือคอร์ส อบรม Computer Forensics ที่เราจะข้ามศัพท์เทคนิคที่น่าปวดหัว แต่เน้น “กระบวนการ” และ “วิธีคิด” ที่คุณเอาไปใช้ได้จริงทันที

ถ้าคุณเป็นคนหนึ่งที่อยาก “อ่านเกม” ในโลกดิจิทัลให้ออก อยากมี “ทางลัด” เข้าใจร่องรอยที่คนอื่นมองไม่เห็น…

ผมอยากชวนคุณมาเริ่มต้น “ก้าวแรก” ด้วยกันครับ

ลองดูรายละเอียด หลักสูตร Digital Fraud Investigation Techniques ของเราได้ที่นี่ครับ

แล้วมาเปลี่ยนความ “สับสน” ในโลกดิจิทัล ให้เป็น “อาวุธ” ที่ทรงพลังที่สุดของคุณกันครับ

Hands on Workshop Windows Forensics Analysis Course 2 Day TH

Orion Forensics ได้จัดอบรมหลักสูตร Hands-on Workshop Windows Forensics Analysis Course 2 Days ในวันที่ 24 – 25 ธันวาคม 2024

หลักสูตรการอบรมภาคปฏิบัติ 2 วัน เหมาะสำหรับผู้ที่ทำงานด้าน Cyber Security และ Blue Team ที่รับผิดชอบการสืบสวนทางนิติดิจิทัล (Digital Forensic Investigations) และการตรวจสอบดิจิทัล (Forensic Digital Examinations) โดยเน้นการดึงข้อมูลและวิเคราะห์ข้อมูลจากอุปกรณ์ดิจิทัล

- หลักสูตรนี้เหมาะสำหรับผู้ที่ต้องการเป็นนักสืบสวนทางนิติดิจิทัล (Digital Forensic Investigators) หรือผู้ที่ต้องการพัฒนาทักษะด้านนิติดิจิทัล

- ออกแบบโดยผู้เชี่ยวชาญด้านนิติดิจิทัลที่มีประสบการณ์มายาวนานทั้งในและต่างประเทศ

- การอบรมให้พื้นฐานที่มั่นคงในเทคนิค Windows Forensics พร้อมฝึกปฏิบัติจริงผ่านเครื่องมือ Forensics ฟรีและแบบ Open-Source หลากหลาย

การอบรม In-House / On-Site

สามารถจัดอบรมในองค์กรของคุณได้ กรุณาติดต่อฝ่ายขายโดยตรงที่: forensics@orionforensics.com

การรับมือและการจัดการจาก Ransomware Attack

การรับมือและการจัดการจาก Ransomware Attack

บริษัทโอไร้อันมักจะได้รับการติดต่อสอบถามจากบริษัทที่ตกเป็นเหยื่อของการโจมตีจาก Ransomware ว่าทางเรานั้นสามารถกู้คืนข้อมูลที่เข้ารหัสได้หรือไม่ ในเกือบทุกเคสทางเรานั้นไม่สามารถกู้คืนได้ เนื่องจากเราจะไม่สามารถเข้าถึง Key เพื่อนำมาถอดรหัสข้อมูลได้ ดังนั้นจึงจำเป็นอย่างยิ่งที่บริษัทจะต้องรักษาและสำรองข้อมูลไว้เป็นประจำและอัพเดตข้อมูลอยู่เสมอ ๆ

จากจำนวนการโจมตีของ Ransomware ยังคงเพิ่มขึ้นทุกปี ตามรายงานการสืบสวนการละเมิดข้อมูลของ Verizon ในปี 2022 พบว่า การโจมตีด้วย Ransomware เพิ่มขึ้น 13% และ ทั้งยังมีส่วนเกี่ยวข้องในการละเมิดข้อมูลทั้งหมดถึง 25% อีกด้วย

หนึ่งในแนวทางที่ผู้โจมตีใช้อยู่ในขณะนี้ มีลักษณะคือหลังจากที่ผู้โจมตีสามารถเข้าถึงเครือข่ายและขโมยข้อมูลที่เป็นความลับได้แล้ว พวกเขาจะเข้ารหัสข้อมูลบนเครือข่ายและเรียกร้องให้เหยื่อจ่ายค่าไถ่เพื่อถอดรหัสข้อมูล หากเหยื่อมีข้อมูลที่สำรองไว้และปฏิเสธ ผู้โจมตีจะข่มขู่ว่าจะเปิดเผยข้อมูลบนโลกออนไลน์

เมื่อบริษัทตกเป็นเหยื่อของการโจมตี วิธีการรับมือโดยทั่วไป คือ การลบและล้างข้อมูลในเครื่องที่ติดไวรัสและพยายามกู้คืนข้อมูลเพื่อให้กลับมาทำงานได้อีกครั้งโดยเร็วที่สุด ด้วยเหตุนี้ ผู้โจมตีจึงมักจะใช้ Ransomware เพื่อทำลายหลักฐานของการโจมตีทั้งหมดหลังจากที่พวกเขาขโมยข้อมูลจากเครือข่ายได้สำเร็จ ดังนั้นจึงเป็นเรื่องสำคัญอย่างยิ่งที่บริษัทจะต้องดำเนินการตรวจสอบและวิเคราะห์หลักฐานอย่างละเอียด แม้ว่าจะไม่สามารถกู้คืนข้อมูลที่เข้ารหัสได้ก็ตาม

วัตถุประสงค์ของการสอบสวนคือเพื่อรักษาหลักฐานที่เป็นไปได้เพื่อ:

- เพื่อระบุว่าระบบติด Ransomware ได้อย่างไร

- เพื่อระบุว่าข้อมูลที่สำคัญใดๆ ถูกส่งออกจากระบบหรือไม่

- หาคำตอบกับหน่วยงานกำกับดูแลและแสดงผลการปฏิบัติว่าคุณได้ดำเนินการตามขั้นตอนที่เหมาะสม เพื่อป้องกันไม่ให้เกิดเหตุซ้ำอีก

- ทำการรักษาข้อมูล ในกรณีที่คีย์ถอดรหัสถูกปล่อยออกมาในภายหลัง

หากคุณตกเป็นเหยื่อของการโจมตี Ransomware คุณควรรับมืออย่างไร?

- ห้ามปิดอุปกรณ์ที่ติดไวรัส

- แยกอุปกรณ์ที่ติดไวรัสออกจากระบบเครือข่าย

- จัดเก็บบันทึก Logs ต่างๆ เช่น Firewall, VPN, Anti-virus หรือ Logs อื่น ๆ ที่สามารถจัดเก็บได้

- จัดทำเอกสารข้อมูลทั้งหมดที่เกี่ยวข้องกับการโจมตีของ Ransomware ดังนี้

- ภาพถ่าย ข้อความที่ต้องการเรียกค่าไถ่ข้อมูลหรือ Splash Screen

- ชื่อ Ransomware ที่โจมตี (หากทราบ)

- นามสกุลของไฟล์ที่ถูกเข้ารหัส

- วันที่และเวลาที่ถูกโจมตี

- รูปแบบการตั้งชื่อไฟล์สำหรับเรียกค่าไถ่ หรือไฟล์ Readme ที่ผู้โจมตีทิ้งไว้

- ที่อยู่อีเมล URL หรือวิธีการอื่นที่ผู้โจมตีจัดเตรียมไว้เพื่อการติดต่อ

- วิธีการชำระเงิน หรือบัญชี Bitcoin จากผู้โจมตี

- จำนวนเงินที่ถูกเรียกค่าไถ่ (หากทราบ)

ข้อมูลใดบ้างที่ผู้ตรวจสอบต้องการทราบจากคุณ?

- จำนวนเครื่องคอมพิวเตอร์หรืออุปกรณ์อิเล็กทรอนิกส์ใดๆ ที่ได้รับผลกระทบ

- ประเภทของอุปกรณ์ ยี่ห้อ รุ่น ขนาดของฮาร์ดไดร์ฟ

- ระบบปฏิบัติการ (OS) ของอุปกรณ์ที่ถูกโจมตี

- อุปกรณ์มีการเข้ารหัสไว้หรือไม่ ถ้ามี เป็นการเข้ารหัสแบบใด และ IT สามารถให้ Recovery Key ได้หรือไม่

- ตำแหน่งของอุปกรณ์

- ไทม์ไลน์ของเหตุการณ์

- รายละเอียดของ Ransomware

สิ่งสำคัญคือการรับมืออย่างรวดเร็วและควรติดต่อให้ผู้ตรวจสอบไปยังสถานที่เกิดเหตุโดยเร็วที่สุด เพื่อให้พวกเขาสามารถเริ่มกระบวนการเก็บรักษาหลักฐานที่เป็นไปได้จากอุปกรณ์ที่ติดไวรัส โดยจะจัดเก็บข้อมูลจากฮาร์ดไดรฟ์และ Logs รวมถึงข้อมูลที่อยู่บนหน่วยความจำชั่วคราว (Volatile Memory) ซึ่งสามารถให้ข้อมูลมากมาย เช่น การเชื่อมต่อเครือข่าย พอร์ตที่ถูกเปิด และที่อยู่ IP Address ปลายทาง

เพราะฉะนั้นการเลือกบริษัทที่จะเข้ามาช่วยในตรวจสอบจากการถูกโจมตีด้วย Ransomware ถือเป็นสิ่งจำเป็น ก่อนที่คุณจะตกเป็นเหยื่อ คุณควรค้นหาและจัดเตรียมบริษัทผู้ให้บริการ สิ่งนี้จะช่วยให้คุณสามารถรับมือและป้องกันการสูญเสียหลักฐานที่อาจเกิดขึ้นได้

The Analysis Process Infographic

The Article provided by – Andrew Smith – Director of Computer Forensics Services

Email : forensics@orionforensics.com

Line ID : orionforensics

Mobile Phone : +66(0)89-960-5080

Download Article => RESPOND TO A RANSOMWARE ATTACK

Read More

Cyber Security Training For Managers (1DAY)

![]()

![]() หลักสูตรอบรมความปลอดภัยทางไซเบอร์ (Cyber Security)1 วัน เหมาะสำหรับผู้จัดการและผู้บริหารระดับสูงเพื่อความเข้าใจ, การประเมินและใช้แนวทางเชิงรุกด้านความปลอดภัยทางไซเบอร์

หลักสูตรอบรมความปลอดภัยทางไซเบอร์ (Cyber Security)1 วัน เหมาะสำหรับผู้จัดการและผู้บริหารระดับสูงเพื่อความเข้าใจ, การประเมินและใช้แนวทางเชิงรุกด้านความปลอดภัยทางไซเบอร์

ถึงแม้ว่าภัยคุกคามทางไซเบอร์อาจไม่ได้อยู่ในการควบคุมของคุณ แต่กลยุทธ์ในการรักษาความปลอดภัยทางไซเบอร์ ( Cyber Security )ขององค์กรนั้นเป็นสิ่งที่ควรมี เพื่อกำหนด กรอบแนวทางปฏิบัติในการวิเคราะห์และประเมินการบริหารจัดการบนฐานความเสี่ยง(Risk-based approach)

เรียนอะไรจากหลักสูตรนี้ :

- หลักสูตรนี้คุณจะได้รับความรู้เกี่ยวกับภัยคุกคามต่างๆที่องค์กรต้องเผชิญ (Cyber Security Threats)

- สิ่งที่จำเป็นสำหรับสร้างโปรแกรมการปฎิบัตตามแนวทางการรักษาความปลอดภัยทางไซเบอร์ (Cyber Security Compliance Program) และทำไมมันถึงจำเป็นต้องมี

- วิธีการจัดระดับความเสี่ยงของคุณและวิธีประเมินความเสี่ยงทางไซเบอร์ (Cyber Risk Assessment Model)

- หลักสูตรนี้ครอบคลุมถึงกรอบความปลอดภัยไซเบอร์(Cybersecurity Framework เช่น NIST Cybersecurity Framework และ

Cyber Assessment Framework )และสิ่งที่จำเป็นสำหรับการจัดทำแผนการตอบสนองต่อเหตุการณ์ที่เกิดขึ้น (Preparing an Incident Response Plan) - หลักสูตรนี้เป็นหลักสูตรที่เน้นทฤษฎี (Non-Technical) การการอภิปรายหารือแลกเปลี่ยนความคิดเห็นแบบกลุ่มรวมถึงแบบฝึกหัดต่างๆ

- หลักสูตรภาษาไทย

ใครควรเข้าอบรม: ผู้สมัครควรมีความรู้พื้นฐานทั่วไปเกี่ยวกับความปลอดภัยของข้อมูลและความจำเป็นที่จะตอบสนองต่อเหตุการณ์ดังกล่าว

- Executives

- Incident managers

- IT managers

- Security officers

- Data Protection Officers (DPO)

- Manager – Compliance

——————————————————-

วันและเวลาอบรม:

![]()

![]() เนื่่องจากสถานการณ์โควิด สนใจอบรม ติดต่อสอบถามฝ่ายขายโดยตรง

เนื่่องจากสถานการณ์โควิด สนใจอบรม ติดต่อสอบถามฝ่ายขายโดยตรง

เนื้อหาในการอบรม :

- Introduction แนะนำหลักสูตร

- Why is it Necessary to Protect Against Cyber Security Threats? ทำไมจึงมีความจำเป็นในการป้องกันภัยคุกคามความปลอดภัยทางไซเบอร์?

- Data Breach Trends แนวโน้มของข้อมูลที่รั่วใหล

- Define What is a Cyber Threat คำนิยามภัยคุกคามทางไซเบอร์คืออะไร

- Where do Cyber Threats Come from ภัยคุกคามไซเบอร์มาจากทางใหน

- Examples of Cyber Threats ตัวอย่างภัยไซเบอร์

- What is Cyber Security Compliance?มาตรฐานความปลอดภัยทางไซเบอร์คืออะไร

- 5 Steps to Creating a Cyber Security Compliance Program5 ขั้นตอนในการสร้างโปรแกรมปฏิบัติตามมาตรฐานความปลอดภัยทางไซเบอร์

- What is a Cyber Risk Assessment? การประเมินความเสี่ยงทางไซเบอร์คืออะไร

- Why Perform a Cyber Risk Assessment? ทำไมต้องทำการประเมินความเสี่ยงทางไซเบอร์?

- What is Risk? ความเสี่ยงคืออะไร

- Risk Assessment Model รูปแบบการประเมินความเสี่ยง

- How to Perform a Cyber Risk Assessment?จะทำการประเมินความเสี่ยงทางไซเบอร์ได้อย่างไร

- Cyber security Frameworks กรอบความปลอดภัยไซเบอร์

- NIST Cybersecurity Framework

- Cyber Assessment Framework

- Preparing an Incident Response Plan การเตรียมแผนเผชิญเหตุ

ภาพถ่ายบรรยากาศการฝึกอบรม

อบรม Hands-on Workshop Digital Forensics Foundation Course 4 Days โดย บริษัท Tech Direct

Orion Forensics ได้รับเชิญให้บรรยาย และฝีกอบรมหลักสูตร Hands-on Workshop Digital Forensics Foundation Training Course – 4 DAYS โดยบริษัท Tech Direct ให้แก่ผู้ที่สนใจจาก สำนักงานข่าวกรองแห่งชาติ และหน่วยงานสืบสวนทางด้านดิจิทัลที่เกี่ยวข้อง เมื่อวันที่ 20-23 ธันวาคม 2565

ทางเราได้จัดอบรมในหลักสูตรการพิสูจน์หลักฐานทางดิจิทัล (digital forensic) รวมถึงทางด้านเทคนิคต่างๆ โดยจะครอบคลุมเนื้อหาเชิงลึกและฝึกปฏิบัติตามสถานการณ์จริง ตามวัตถุประสงค์การเรียนรู้ในแต่ละขั้นตอน โดยในการอบรมครั้งนี้ Orion Forensics ได้ปรับหลักสูตรเพื่อตรงการทำงานของผู้เชี่ยวชาญที่เข้าฝึกอบรมอีกด้วย หลักสูตรนี้ได้รับการออกแบบโดยผู้ตรวจพิสูจน์ ที่เชี่ยวชาญนิติวิทยาศาสตร์และดิจิทัลที่มีประสบการณ์หลายปี ทั้งในประเทศและต่างประเทศ

เนื้อหาและข้อมูลสำหรับหลักสูตรนี้ Digital Forensics Foundation Training Course 4 Days

องค์กรใดสนใจจัดอบรม In-House ติดต่อสอบถาม Forensics Team โดยตรง forensics@orionforensics.com

Orion Forensics Investigations เข้าร่วมงาน Cyber Defense Initiative Conference (CDIC) 2022

เมื่อวันที่ 9-10 พฤศจิกายน 2565 Orion Forensics Investigations ได้เข้าร่วมงาน Cyber Defense Initiative Conference CDIC 2022 ที่ศูนย์นิทรรศการและการประชุมไบเทค

งาน CDIC เป็นการประชุมและนำเสนองานในด้านความปลอดภัยทางไซเบอร์ที่ใหญ่ที่สุดในประเทศไทย มีทั้งหน่วยงานภาครัฐและเอกชนได้เข้าร่วมการประชุมอย่างมากมาย

การจัดงานครั้งนี้ เป็นการนำเสนอภายใต้หัวข้อ “Optimizing Security of Things and Digital Supply Chain Risk” ซึ่งเป็นความสำคัญในการสร้างเสริมศักยภาพด้านความมั่นคงปลอดภัยในด้านต่าง ๆ ไม่ว่าจะเป็น;

- ความปลอดภัยสำหรับอุปกรณ์ IoT ที่เชื่อมต่อกันในเครือข่ายไซเบอร์

- การจัดการความเสี่ยงของผู้ให้บริการในยุคข้อมูลดิจิทัล

- ความก้าวหน้าทางเทคโนโลยี Blockchain, AI-powered, Quantum ที่นำมาใช้ทั้งด้านบวกในการป้องกันและด้านลบในการโจมตี Cybersecurity

- การเปลี่ยนแปลงครั้งใหญ่ของ ISO/IEC 27002 เวอร์ชั่นใหม่ที่รวมกับการ Controls “Information Security, Cybersecurity & Privacy Protection” สำหรับองค์กรตรวจรับรองตามมาตรฐาน ISO/IEC 27001 (ISMS) ต้องรู้ในการนำไปใช้ดำเนินการ

- การประกาศใช้บังคับของกฎหมาย พ.ร.บ.การรักษาความมั่นคงปลอดภัยไซเบอร์ และ พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล ฯลฯ

ตลอดสองวันของการประชุม Orion Forensics Investigations ได้ร่วมออกบูธ แจกของรางวัลให้กับผู้เข้าร่วมงานและได้พูดคุยเกี่ยวกับ Digital Forensics Services และ Digital Forensics Training Courses รวมถึงได้มีโอกาศสร้างความสัมพันธ์กับผู้นำด้านความปลอดภัยทางไซเบอร์รายอื่นที่เข้าร่วมงาน

ทั้งนี้ทาง Orion ได้นำอุปกรณ์ตัวอย่างในการทำงานด้าน Digital Forensics ทั้งในส่วนของ Software และ Hardware ไปแสดงให้ผู้ร่วมงานได้ศึกษา และทดลองอีกด้วย

Read More