หลักสูตรการรับมือกับภัยคุกคามด้านไซเบอร์และการพิสูจน์หลักฐานดิจิทัล(เทคนิคการวิเคราะห์หน่วยความจำ) อบรม 2 วัน

ระยะเวลา: 2 วัน (09:00 – 16:00 น.)

รูปแบบการเรียน: การบรรยาย + เวิร์กชอปเชิงปฏิบัติการ

อุปกรณ์ที่จัดเตรียมให้: ซอฟต์แวร์สำหรับฝึกอบรม , สำเนาหลักฐาน ( Forensics Image) และพยานหลักฐานจำลอง (Investigation Artifacts) และชุดอุปกรณ์ Forensic Duplicator , Forensic Write Blockers (สำหรับสาธิต) ,ตัวอย่างรายงานการเก็บหลักฐาน (Acquisition Report Template)

ภาพรวมหลักสูตร

หลักสูตรนี้มุ่งเน้นการสร้างทักษะและความเข้าใจเชิงลึกในการรับมือกับเหตุการณ์คุกคามทางไซเบอร์ (Incident Response) ควบคู่ไปกับการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics) อย่างมีกระบวนการและถูกต้องตามหลักกฎหมาย โดยครอบคลุมเนื้อหาตั้งแต่การเตรียมความพร้อมก่อนเกิดเหตุ, การตรวจพบและวิเคราะห์ภัยคุกคาม, การควบคุมสถานการณ์เพื่อบรรเทาความเสียหาย, ไปจนถึงการเก็บรวบรวมและวิเคราะห์พยานหลักฐานดิจิทัลจากแหล่งต่างๆ

ไฮไลท์สำคัญของหลักสูตรนี้คือการลงลึกในเทคนิค การวิเคราะห์หน่วยความจำ (Memory Analysis) ซึ่งเป็นทักษะขั้นสูงที่จำเป็นอย่างยิ่งในปัจจุบัน เนื่องจากมัลแวร์และภัยคุกคามสมัยใหม่มักทำงานอยู่บนหน่วยความจำ RAM โดยไม่ทิ้งร่องรอยบนฮาร์ดดิสก์ (Fileless Malware) ผู้เข้าอบรมจะได้เรียนรู้วิธีการ Capture RAM และใช้เครื่องมือชั้นนำในการวิเคราะห์เพื่อตรวจจับ Process ที่ผิดปกติ, Network Connection ที่ต้องสงสัย, และร่องรอยการทำงานของมัลแวร์ที่ซ่อนอยู่

หลักสูตรนี้ผสมผสานการบรรยายทฤษฎีเข้ากับ การฝึกปฏิบัติจริง (Hands-on Workshop) ผ่านกรณีศึกษาจำลอง (Scenario-based) เพื่อให้ผู้เข้าอบรมเกิดความมั่นใจและสามารถนำทักษะไปประยุกต์ใช้ในการป้องกัน ระบุ และตอบสนองต่อภัยคุกคามไซเบอร์ภายในองค์กรได้อย่างมีประสิทธิภาพ

วัตถุประสงค์ของหลักสูตร

ผู้เข้าอบรมจะสามารถ:

- เข้าใจกระบวนการรับมือเหตุการณ์ทางไซเบอร์ (Incident Response): อธิบายขั้นตอนและวงจรการรับมือเหตุการณ์ตามมาตรฐานสากลได้อย่างถูกต้อง

- เข้าใจหลักการนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics): อธิบายหลักการพื้นฐาน ข้อกฎหมาย และจรรยาบรรณที่เกี่ยวข้องกับการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัลได้

- เก็บรวบรวมพยานหลักฐานดิจิทัลอย่างถูกต้อง: ปฏิบัติการเก็บรวบรวมพยานหลักฐานจากเครื่องคอมพิวเตอร์และระบบเครือข่าย โดยรักษาสภาพความสมบูรณ์ของหลักฐาน (Chain of Custody) เพื่อใช้เป็นพยานหลักฐานในชั้นศาลได้

- วิเคราะห์พยานหลักฐานดิจิทัลพื้นฐาน: ใช้เครื่องมือและเทคนิคในการวิเคราะห์ข้อมูลจาก Hard Drive, Registry, Log Files และ File System เพื่อหาหลักฐานการบุกรุกหรือกระทำผิดได้

- วิเคราะห์หน่วยความจำ (Memory Analysis):

- เข้าใจความสำคัญของหน่วยความจำ RAM

- ปฏิบัติการ Capture RAM จากระบบ Live System ได้อย่างถูกต้อง

- ใช้เครื่องมือ (เช่น Volatility) ในการวิเคราะห์ RAM Image เพื่อตรวจจับ Process, Network, DLLs และ Code Injection ที่ผิดปกติได้

- ตรวจจับและวิเคราะห์มัลแวร์ขั้นต้น: ระบุร่องรอยการทำงานและพฤติกรรมของมัลแวร์บนระบบปฏิบัติการและหน่วยความจำได้

- เขียนรายงานการสืบสวนสอบสวน: สรุปผลการวิเคราะห์และจัดทำรายงานการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัลที่เป็นมืออาชีพและเข้าใจง่ายได้

ผู้ที่ควรเข้ารับการอบรม

- เจ้าหน้าที่รักษาความปลอดภัยระบบสารสนเทศ (Security Analyst / SOC Analyst)

- เจ้าหน้าที่ตอบสนองต่ออุบัติการณ์ทางไซเบอร์ (Incident Response Team)

- ผู้พิสูจน์หลักฐานดิจิทัล (Digital Forensics Investigator)

- ผู้ดูแลระบบเครือข่ายและระบบปฏิบัติการ (Network/System Administrator)

- ที่ปรึกษาด้านความปลอดภัยไซเบอร์ (Cybersecurity Consultant)

- ผู้จัดการฝ่าย IT หรือเจ้าหน้าที่ฝ่ายกฎหมายที่ต้องเกี่ยวข้องกับการสืบสวนสอบสวนทางไซเบอร์

คุณสมบัติและสิ่งที่ต้องเตรียมของผู้เข้าอบรม

- มีพื้นฐานความรู้เกี่ยวกับระบบปฏิบัติการ Windows

- พื้นฐานระบบเครือข่าย

- พื้นฐานความปลอดภัยสารสนเทศ

ตารางการอบรม Day 1

09:00 – 10:30

- Introduction & Welcome

- Forensic Acquisitions Concept & Tools

- Hash Values (Digital Fingerprint)

- Exercise

ตารางการอบรม Day 2

09:00 – 10:30

Section 1 – Memory Forensics

- What is Memory Forensics?

- How is Memory Forensics Different from Hard

- Drive Forensics?

- Why Memory Forensics?

Section 2– Dealing with Live Systems

- Dealing with Live Systems

- Capturing RAM Memory

- Acquisition Tools

10:45 – 12:00

- Cyber Threats & Economic Crime Thailand

- Define Digital Forensics & Its Importance to Organizations

- Legal Consideration, Evidence Handling & Chain of Custody

- Good Practice Guidelines & The Four Principles of Computer Based Evidence

- Exercise: Identifying Sources of Electronic Devices

10:45 – 12:00

Section 2 – (ต่อ)

- Acquisition tools

- Capture RAM Memory

- Memory Locations & Analysis Concept

- Introduction to Volatility

- Identify Rogue Processes (Basic)

13:00 – 14:30

- Persistent Vs Volatile Data

- Dealing with Live Systems & Servers

- Capturing RAM Memory Concept & Tools

- Exercise

13:00 – 14:30

Section 3 – Analyzing Processes

- Investigating Process Handles & Registry

- Analyze Process DLLs and Handles

- Memory Artifact Time lining

- Look for Evidence of Code Injection

- Extract Processes, and Objects

- Exercise :

14:45 – 16:00

- How to Perform Bulk Forensic Imaging

- Exercise

- Preparing an Incident Response Plan

- Q&A

14:45- 16:00

Section 4 – Memory Forensics Tools & Case Studies

- Memory Forensics Tools

- Exercise

- Memory Forensic Case Studies

หลักสูตร Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp (พร้อม Voucher สอบ)

หากคุณกำลังมองหาคอร์ส อบรม Computer Forensics ที่กระชับ ตรงประเด็น และเน้นผลลัพธ์ในการสอบใบรับรอง หลักสูตร “Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp” คือคำตอบสำหรับคุณ

นี่คือหลักสูตรที่ออกแบบมาเพื่อ “เตรียมความพร้อมก้าวสู่ความเป็นมืออาชีพด้าน Digital Forensics” พร้อม Voucher สำหรับการสอบ เพื่อให้คุณพร้อมทั้งความรู้และโอกาสในการคว้าใบรับรอง

? เป้าหมายของหลักสูตร

- เข้าใจกระบวนการ เพื่อให้ผู้เรียนเข้าใจกระบวนการทางกฎหมายและเทคนิค Digital Forensics ที่ออกสอบบ่อย

- วิเคราะห์เป็น เพื่อฝึกฝนการวิเคราะห์โจทย์

- มั่นใจก่อนสอบ เพื่อทบทวนเนื้อหาและสร้างความมั่นใจ

? จุดเด่น

- Expert Instructor: สอนโดยผู้เชี่ยวชาญที่มีประสบการณ์จริงด้าน Digital Forensics และได้รับการรับรองทักษะการสอน

- Exam-Focused: เนื้อหาถูกออกแบบมาเพื่อการสอบโดยเฉพาะ ไม่เสียเวลากับทฤษฎีที่ไม่จำเป็น

- Cheat Sheet Included: แจกสรุป Keyword และ Path สำคัญที่ต้องจำ ช่วยลดเวลาในการอ่านหนังสือเอง

กลุ่มเป้าหมายของหลักสูตร ” Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp ” ดังนี้:

- The Auditors และ Compliance Officers

- IT Managers และ ผู้เชี่ยวชาญด้านความปลอดภัย IT (Security Experts)

- นักสืบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensic Investigators)

- เจ้าหน้าที่บังคับใช้กฎหมาย

- ผู้ที่กำลังเตรียมสอบใบรับรอง (Certification Seekers)

? กำหนดการอบรม (Detailed Schedule)

09:00 – 12:00: High-Yield Theory Summary

ช่วงเช้าเน้นปูพื้นฐานและสรุปหัวข้อที่ออกสอบบ่อย (High-Frequency Topics)

09:00 – 10:00: Legal & Process Foundation

- The Four Principles: สรุปหลักการ 4 ข้อของพยานหลักฐานดิจิทัล (ACPO Guidelines)

- Evidence Handling: ขั้นตอนที่ถูกต้องในการเก็บหลักฐาน (Seizing) และการทำ Chain of Custody

- Admissibility: ปัจจัยสำคัญที่ศาลใช้พิจารณาความน่าเชื่อถือของพยานหลักฐาน

10:00 – 10:15: พักเบรก Morning Break

10:15 – 11:15: Technical Forensics Deep-Dive

- Acquisition Techniques: เจาะลึกความต่างระหว่าง Static vs. Live Acquisition (Bit-stream image vs. Backup)

- Windows Artifacts Mastery: ชี้เป้า “จุดตาย” ที่ต้องรู้ใน Registry, Link Files และ Shellbags

- Event Logs & USB: เทคนิคการแกะรอยการเข้าถึงระบบและการเชื่อมต่ออุปกรณ์ภายนอก

11:15 – 12:00: Specialized Areas Briefing

- Network & Web Forensics: การวิเคราะห์ Log (Log Analysis)

- Email & Mobile Forensics: ลำดับขั้นตอนการสืบสวน (Investigation Flow)

13:00 – 16:00: Exam Drill & Strategy

ช่วงบ่ายเปลี่ยนความรู้เป็นคะแนน ด้วยการฝึกทำโจทย์เสมือนจริง

13:00 – 14:30: Domain-Based Practice (Set 1)

- ฝึกทำโจทย์แยกตามหัวข้อ (Legal, Windows, Network, Cloud)

- วิเคราะห์โจทย์ เจาะลึก ให้ดูว่า “คำถามนี้ถามหาอะไร”

14:30 – 14:45: พักเบรก Afternoon Break

14:45 – 15:45: Final Mock Exam (Full Speed)

- จำลองการสอบจริงพร้อมเทคนิคการตัดตัวเลือก (Elimination Technique)

15:45 – 16:00: Q&A and Exam Readiness Tips

- ถาม-ตอบ และเคล็ดลับเตรียมตัวก่อนเข้าห้องสอบ

ข้อมูลการสมัคร (Enrollment Info)

- วันและเวลา: 9.00-16.00

- สถานที่: Onsite อาคาร Bangkok Business Center (สุขุมวิท 63 หรือซอยเอกมัย) or In house Training สำหรับองค์กร

- ราคา: 16,500 บาท (ยังไม่รวม VAT) ราคานี้รวม Voucher สอบ + LMS เรียบร้อยแล้ว

- ช่องทางลงทะเบียน LINE ID: orionforensics หรือ https://line.me/ti/p/gXyoCB99cG

- ช่องทางลงทะเบียน Email:

หมายเหตุ

- ทุกหลักสูตรสามารถจัดในรูปแบบ ( In-House) อบรมในองค์กรได้ โปรดติดต่อ Email:

- สิทธิประโยชน์ทางภาษี: ค่าใช้จ่ายจากการอบรมสามารถนำไปลดหย่อนภาษีได้ 200% (พระราชบัญญัติส่งเสริมการพัฒนาฝีมือแรงงาน พ.ศ. 2545)

- หลักสูตรภาคปฏิบัติผู้เข้าอบรมต้องเตรียมคอมพิวเตอร์มาเอง

- ในกรณีอบรม ณ ห้องอบรมบริษัทลูกค้า ค่าอบรมจะไม่รวมค่าอาหารกลางวัน และอาหารว่าง 2 มื้อ

- หลักสูตรอาจมีการเปลี่ยนแปลงวันเวลาจัดอบรมตามความสะดวกของลูกค้า

Orion Investigations ผนึก ดีอี-NT จัดอบรม Computer Forensics พร้อมเปิดหลักสูตรเจาะลึก

เมื่อวันที่ 27-28 พฤศจิกายน 2568 ที่ผ่านมา กระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (ดีอี) ร่วมกับ บมจ.โทรคมนาคมแห่งชาติ (NT) ได้จัดโครงการอบรมเตรียมความพร้อมสำหรับผู้ที่จะได้รับการแต่งตั้งเป็นพนักงาน เจ้าหน้าที่ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ฯ ณ โรงแรมอมารี ดอนเมือง แอร์พอร์ต กรุงเทพฯ

ในการอบรมครั้งสำคัญนี้ บริษัท โอไร้อัน อินเว็สทิเกชั่น จำกัด (Orion Investigations) ได้รับเกียรติเชิญเป็นวิทยากรผู้เชี่ยวชาญ บรรยายในหัวข้อ “การพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer Forensics) 2 วัน” เพื่อยกระดับความรู้ความเข้าใจด้านนิติวิทยาศาสตร์ดิจิทัลให้กับเจ้าหน้าที่

เน้นการปฏิบัติจริง: สาธิตเครื่องมือและการเก็บหลักฐานดิจิทัล

ไฮไลท์สำคัญของการบรรยายคือการเน้นภาคปฏิบัติและการสาธิตการใช้งานอุปกรณ์จริง ทีมงานผู้เชี่ยวชาญจาก Orion ได้นำเสนอเทคโนโลยีที่ทันสมัยในการสืบสวน ได้แก่

- การใช้งานอุปกรณ์ทำสำเนาหลักฐาน (Forensic Duplicator) เพื่อคงสภาพความสมบูรณ์ของข้อมูล

- เทคนิค Mobile Forensic สำหรับการตรวจสอบข้อมูลจากอุปกรณ์เคลื่อนที่

- การแลกเปลี่ยนความรู้จากประสบการณ์การทำคดีจริง (Case Studies)

ยกระดับสู่มืออาชีพกับหลักสูตร Computer Forensics Investigations

ในยุคดิจิทัล อาชญากรรมไซเบอร์ทิ้งร่องรอยไว้เสมอ การเก็บรักษาและวิเคราะห์พยานหลักฐานทางคอมพิวเตอร์อย่างถูกวิธี จึงเป็นหัวใจสำคัญที่จะนำไปสู่การจับกุมผู้กระทำความผิดและการนำสืบในชั้นศาล

สำหรับผู้ที่สนใจต้องการพัฒนาทักษะด้านนี้ให้เชี่ยวชาญ Orion Investigations เปิดรับสมัครผู้สนใจเข้าร่วม “หลักสูตร Computer Forensics Investigations Course (2 วัน)” หลักสูตรเร่งรัดที่ออกแบบมาสำหรับเจ้าหน้าที่บังคับใช้กฎหมาย ผู้เชี่ยวชาญด้าน Cyber Investigation และผู้รับผิดชอบการสืบสวนโดยเฉพาะ

สิ่งที่คุณจะได้รับจากหลักสูตรนี้:

- ความรู้เชิงลึกในการพิสูจน์และเก็บรักษาหลักฐานดิจิทัลตามมาตรฐานสากล

- เทคนิคการวิเคราะห์ข้อมูลเพื่อหาข้อเท็จจริงในคดีอาญาและการสอบสวนภายในองค์กร

- เพิ่มประสิทธิภาพการปฏิบัติงานด้านนิติวิทยาศาสตร์ดิจิทัลของคุณทันที

? ใครที่พลาดไม่ได้: เจ้าหน้าที่นิติวิทยาศาสตร์ดิจิทัล, ผู้เชี่ยวชาญด้าน Cyber Investigation, และผู้รับผิดชอบการสืบสวนทุกท่าน

Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

โลกดิจิทัลที่ “เร่งรีบ” ไม่แพ้กรุงเทพฯ

ทำไมทักษะ Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

สวัสดีครับ! ในฐานะคนที่คลุกคลีอยู่กับโลกของ Digital Forensics (การสืบสวนพยานหลักฐานดิจิทัล) ผมอยากชวนคุณคุยเรื่องหนึ่งครับ

ทุกวันนี้ เราใช้ชีวิตกันแบบ “เร่งรีบ” ในกรุงเทพฯ ใช่ไหมครับ? ทุกอย่างคือการแข่งขัน แย่งกันขึ้น BTS วางแผนหนีรถติด ข้อมูลข่าวสารวิ่งเข้าหาเราทุกวินาที

โลก “ดิจิทัล” หรือโลกออนไลน์ของเรา ก็ไม่ต่างกันเลยครับ มันคือกรุงเทพฯ อีกเวอร์ชันหนึ่ง ที่ทั้งเร็ว เร่งรีบ และเต็มไปด้วย “ข้อมูล” (Data) มหาศาล

เปรียบเหมือน “รถ” ที่วิ่งกันขวักไขว่

แต่คำถามคือ ถ้าเกิด “อุบัติเหตุ” หรือ “ภัยคุกคามทางไซเบอร์” (Cyber Threats) ขึ้นล่ะ? เราจะ “เคลียร์” ปัญหานั้นยังไง?

? ชนแล้วหนี

- ในชีวิตจริง คุณจอดรถไว้ในซอย กลับมาอีกที ไฟท้ายแตก มีรอยบุบ แต่… ไม่มีคนเห็น ไม่มีโน้ต กล้องวงจรปิดก็ดันชี้ไปอีกทาง คุณหัวเสีย แต่ไม่รู้เลยว่าใครทำ ทำตอนไหน

- ในโลกดิจิทัล มันเหมือนกับที่คุณเปิดคอมมาแล้วพบว่า… ไฟล์ถูกลบ (Deleted Files) หายไปเฉยๆ, โปรแกรมไม่ทำงาน หรือแย่กว่านั้นคือ บัญชีโดนแฮ็ก (Hacked Account) คุณรู้ว่า ‘มีอะไรผิดปกติ’ แต่ไม่รู้ว่าใครทำ? มันเข้ามาทางไหน? และไฟล์ที่หายไปจะทำ การกู้ข้อมูล (Data Recovery) กลับมาได้ไหม?

Digital Forensics เปรียบเหมือน “ทีมสืบสวนที่เกิดเหตุ” ครับ

ต่อให้คนร้ายคิดว่า “ลบ” ไปแล้ว เราคือคนที่จะไปไล่หา ‘ร่องรอยดิจิทัล’ (Digital Footprints) ที่ทิ้งไว้ เราจะสอนให้คุณเป็น ‘นักสืบ’ ที่สามารถตามหาหลักฐาน และเรียนรู้กระบวนการ Data Recovery เพื่อ ‘กู้’ ไฟล์ที่คิดว่าหายไปแล้วกลับมา และ ‘ปะติดปะต่อเรื่องราว’ ว่าเกิดอะไรขึ้นกันแน่ นี่คือหัวใจของ การสืบสวนทางดิจิทัล ครับ

?️ ท่อประปาแตก

- ในชีวิตจริง คุณเคยเห็นถนนทรุด หรือน้ำท่วมขังแบบไม่ทราบสาเหตุไหมครับ? กว่าเราจะรู้ตัว “ท่อประปา” ที่อยู่ใต้ดินก็อาจจะ ‘รั่ว’ ไปนานแล้ว สร้างความเสียหายเป็นวงกว้าง เรามองไม่เห็นปัญหา จนกระทั่งมัน ‘โผล่’ ขึ้นมาบนผิวถนน

- ในโลกดิจิทัล นี่คือปัญหาคลาสสิกของ “ข้อมูลรั่วไหล” (Data Breach หรือ Data Leak) ครับ มันอาจเกิดจากพนักงาน (ทั้งตั้งใจหรือไม่ตั้งใจ) แอบส่งข้อมูลสำคัญของบริษัทออกไปทีละเล็กทีละน้อย หรือมี ‘ช่องโหว่’ ที่เรามองไม่เห็น ทำให้ข้อมูลสำคัญ ‘รั่ว’ ออกไปหาคู่แข่ง กว่าเราจะรู้ตัว ความเสียหายก็อาจจะประเมินค่าไม่ได้แล้ว

Digital Forensics เปรียบเหมือน “เครื่องมือตรวจสอบ” ครับ

แทนที่จะรอให้ถนนพัง เราจะสอนให้คุณใช้เครื่องมือเพื่อ ‘ตรวจสอบ’ และ ‘ฟังเสียง’ ที่ผิดปกติ เราสามารถ ‘อ่านแผนที่’ (หรือ Log file) เพื่อดูว่า ‘ข้อมูล’ ของเราวิ่งไปทางไหนที่มันไม่ควรไป หรือใครเป็นคนแอบมา ‘เจาะท่อ’ ของเรา นี่คือทักษะสำคัญสำหรับ Cyber Investigation เพื่อหยุดยั้งความเสียหายก่อนที่มันจะสายเกินไป

? ทำไมทักษะนี้ถึงเป็น “ข้อได้เปรียบ” ในยุคแห่งการแข่งขัน?

ในโลกธุรกิจที่ “แข่งขัน” กันสูงเหมือนแย่งที่จอดรถในห้างวันเสาร์ การ “รู้ทัน” และ “ปกป้อง” ข้อมูลได้ คือความได้เปรียบมหาศาล

คุณไม่จำเป็นต้องเป็น “เทพคอมพิวเตอร์” หรือมีพื้นฐาน Cybersecurity (ความปลอดภัยทางไซเบอร์) มาก่อน

คุณแค่ต้อง “อ่านแผนที่” ให้ออก และ “รู้จักเครื่องมือ” ที่ถูกต้อง

เมื่อคุณมีทักษะ Computer Forensics นี้:

- สำหรับเจ้าของธุรกิจ: คุณจะรู้ทันทีเมื่อมีภัยคุกคาม ,สงสัยว่ามีการทุจริตภายใน, พนักงานขโมยข้อมูล หรือลบข้อมูล

- สำหรับคนทำงาน: ทักษะนี้คือ “อาวุธลับ” ที่ทำให้คุณโดดเด่น ไม่ว่าคุณจะอยู่ฝ่าย IT, HR, หรือกฎหมาย คุณจะกลายเป็นคนที่ช่วย “ไขปริศนา” ที่คนอื่นแก้ไม่ได้ (ถือเป็น ทักษะ IT ที่มีมูลค่าสูงมาก)

- สำหรับคนทั่วไป: คุณจะเข้าใจโลกดิจิทัลมากขึ้น ปกป้องตัวเองและครอบครัวจากภัยออนไลน์ได้ดีขึ้น, ตรวจสอบเว็ปไซต์ปลอม, เว็ปหลอกลวง, อีเมลหลอกลวง หรือตรวจสอบไฟล์อันตราย

? คุณก็เริ่มต้น “เรียน Forensics” ได้ แม้ไม่มีพื้นฐาน

ผมเชื่อว่าหลายคนอ่านถึงตรงนี้แล้วอาจจะคิดว่า “มันคงยาก” หรือ “เราไม่มีพื้นฐานเลย”

นั่นคือเหตุผลที่ผมออกแบบ หลักสูตร Digital Forensics มาครับ และมันถูกออกแบบมาเพื่อ “คนธรรมดา” ที่อยากเปลี่ยนความ “ไม่รู้” ให้เป็น “รู้จริง”

นี่คือคอร์ส อบรม Computer Forensics ที่เราจะข้ามศัพท์เทคนิคที่น่าปวดหัว แต่เน้น “กระบวนการ” และ “วิธีคิด” ที่คุณเอาไปใช้ได้จริงทันที

ถ้าคุณเป็นคนหนึ่งที่อยาก “อ่านเกม” ในโลกดิจิทัลให้ออก อยากมี “ทางลัด” เข้าใจร่องรอยที่คนอื่นมองไม่เห็น…

ผมอยากชวนคุณมาเริ่มต้น “ก้าวแรก” ด้วยกันครับ

ลองดูรายละเอียด หลักสูตร Digital Fraud Investigation Techniques ของเราได้ที่นี่ครับ

แล้วมาเปลี่ยนความ “สับสน” ในโลกดิจิทัล ให้เป็น “อาวุธ” ที่ทรงพลังที่สุดของคุณกันครับ

Hands on Workshop Windows Forensics Analysis Course 2 Day TH

Orion Forensics ได้จัดอบรมหลักสูตร Hands-on Workshop Windows Forensics Analysis Course 2 Days ในวันที่ 24 – 25 ธันวาคม 2024

หลักสูตรการอบรมภาคปฏิบัติ 2 วัน เหมาะสำหรับผู้ที่ทำงานด้าน Cyber Security และ Blue Team ที่รับผิดชอบการสืบสวนทางนิติดิจิทัล (Digital Forensic Investigations) และการตรวจสอบดิจิทัล (Forensic Digital Examinations) โดยเน้นการดึงข้อมูลและวิเคราะห์ข้อมูลจากอุปกรณ์ดิจิทัล

- หลักสูตรนี้เหมาะสำหรับผู้ที่ต้องการเป็นนักสืบสวนทางนิติดิจิทัล (Digital Forensic Investigators) หรือผู้ที่ต้องการพัฒนาทักษะด้านนิติดิจิทัล

- ออกแบบโดยผู้เชี่ยวชาญด้านนิติดิจิทัลที่มีประสบการณ์มายาวนานทั้งในและต่างประเทศ

- การอบรมให้พื้นฐานที่มั่นคงในเทคนิค Windows Forensics พร้อมฝึกปฏิบัติจริงผ่านเครื่องมือ Forensics ฟรีและแบบ Open-Source หลากหลาย

การอบรม In-House / On-Site

สามารถจัดอบรมในองค์กรของคุณได้ กรุณาติดต่อฝ่ายขายโดยตรงที่: forensics@orionforensics.com

การฉ้อโกงการโอนเงินทางอีเมลของแฮกเกอร์ (BEC) -หลีกเลี่ยงการตกเป็นเหยื่อ

Orion Forensics ได้เห็นการเพิ่มขึ้นอย่างมากในเคสที่พนักงานที่รับผิดชอบในการการชำระเงินในนามของบริษัทถูกหลอกให้โอนเงินเข้าบัญชีธนาคารภายใต้การควบคุมของบุคคลที่เป็นอันตราย (Business Email Compromise) หรือ แฮกเกอร์นั่นเอง ในช่วง 13 วันแรกของปีนี้ (พ.ศ. 2565) เราได้รับการติดต่อเกี่ยวกับกรณีดังกล่าวแล้ว 3 กรณีในต้นปีนี้

การฉ้อโกงประเภทนี้เกิดขึ้นได้อย่างไร และคุณสามารถทำอะไรได้บ้างเพื่อป้องกันไม่ให้บริษัทของคุณตกเป็นเหยื่อของการฉ้อโกงทางอีเมล

ผู้ฉ้อโกงมักจะสามารถเข้าถึงห่วงโซ่อีเมลโดยไม่ได้รับอนุญาตได้หลายวิธี โดยเป็นเรื่องยากที่จะระบุว่ามาจากช่องทางใหน ซึ่งรวมถึง

- องค์กรของคุณอาจถูกแฮ็คเครือข่ายบริษัท Company network หรือเครือข่ายผู้ขายของคุณ Vendor’s network

- การเข้าถึงโดยไม่ได้รับอนุญาตโดยพนักงานที่เป็นอันตราย

- การหลอกหลวงทาง Social Media เช่นผู้ไม่ประสงค์ดี ติดตามเฝ้ามองพฤติกรรมผ่านทาง Social Media หรือ phishing emails (ฟิชชิ่งอีเมล เช่น พนักงานหรือผู้บริหารอาจกดหรือคลิกลิ๊งแปลกๆที่ได้รับทางอีเมลย์ หลังจากนั้นคอมพิวเตอร์จะถูกติดตั้งซอฟแวร์จากผู้ไม่ประสงค์ดีเพื่อจับตามอง หากผู้ใช้งานกำลังคุยกันเรื่องจ่ายเงินหรือโอนเงิน

- ผู้ไม่ประสงค์ดี อาจได้รายละเอียด เช่น username or Password ของผู้ใช้งานคอมพิวเตอร์เครื่องนั้น จากการติดตั้งมัลแวร์ ลงบนคอมพิวเตอร์ หรือ ผู้ใช้งานที่ ล๊อกอิน ใช้เครือข่าย WIFI ที่ไม่ปลอดภัยหรือฟรี ตามห้างร้านต่างๆ โดยไม่มี VPN

ดังนั้น อาจเป็นเรื่องที่ค่อนข้างยากที่จะระบุว่า ผู้ไม่ประสงค์ดี เจาะเข้าคอมพิวเตอร์ ของผู้ใช้งานคอมเครื่องนั้นหรือเหยื่อได้อย่างไร และช่องทางใหน ซึ่งต้องดูเป็นแต่ละกรณีไป

เมื่อได้รับการเข้าถึงห่วงโซ่อีเมลแล้ว ผู้ไม่ประสงค์ดีได้จับตามองและหากเหยื่อกำลังพูดถึงการโอนเงิน ไม่ประสงค์ดีจำทำการสร้างอีเมลที่เกือบจะเหมือนกับอีเมลของเหยื่อที่เป็นบุคคลที่คาดว่าจะได้รับการโอนเงิน จากนั้นผู้ไม่ประสงค์ดีจะส่งอีเมลจากอีเมล ปลอมโดยใช้ข้ออ้าง เช่น “บัญชีธนาคารของเรากำลังตรวจสอบ ดังนั้นคุณต้องชำระเงินเข้าบัญชีอื่นของเรา” ผู้ไม่ประสงค์ดี มักจะจับตามองอีเมลบุคคลอื่นๆภายในห่วงโซ่อีเมลอีกด้วย เพื่อผลักดันให้มีการชำระเงินโดยเร็วที่สุด โดยสร้างอีเมลปลอมเช่นกัน ตอนนี้ผู้ไม่ประสงค์ดีได้เข้าควบคุมการสนทนาแล้ว ผู้ที่ตกเป็นเหยื่อส่วนใหญ่มองไม่เห็นความแตกต่างเล็กน้อยระหว่างอีเมลจริงกับอีเมลปลอม ด้วยเหตุนี้ อีเมลเพิ่มเติมทั้งหมดจึงถูกเปลี่ยนเส้นทางจากผู้รับที่แท้จริงไปยังผู้หลอกลวง เมื่อชำระเงินแล้ว จะได้รับเงินคืนได้ยากอย่างยิ่ง ดังนั้นการป้องกันจึงเป็นนโยบายที่ดีที่สุด

หากคุณพบว่าตัวเองตกเป็นเหยื่อของการฉ้อโกงประเภทนี้ Orion Forensics Lab อาจสามารถช่วยรวบรวมพยานหลักฐานและเตรียมหลักฐานเพื่อให้คุณสามารถรายงานหลักฐานที่พบแก่เจ้าหน้าที่ตำรวจ คือ

- เก็บสำเนาอิเล็กทรอนิกส์ของอีเมลต้นฉบับทั้งหมดในห่วงโซ่อีเมล และโดยเฉพาะอย่างยิ่งอีเมลที่ขอชำระเงินไปยังบัญชีธนาคารใหม่และอีเมลติดตามผลจากผู้ไม่ประสงค์ดี

สิ่งสำคัญคือต้องเก็บสำเนาอิเล็กทรอนิกส์ของอีเมลที่ได้รับต้นฉบับและไม่ใช่อีเมลที่ส่งต่อไปยังพนักงานภายในองค์กร เหตุผลก็คืออีเมลมีข้อมูลของผู้ไม่ประสงค์ดีซ่อนอยู่ซึ่งมักจะไม่เห็นเมื่อดูอีเมลผ่านโปรแกรมรับส่งเมล ข้อมูลนี้เรียกว่าข้อมูลส่วนหัวของอีเมลและมีรายละเอียดของคอมพิวเตอร์ทุกเครื่องที่อีเมลส่งผ่านจากผู้ส่งไปยังผู้รับ ส่วนหัวของอีเมลจะประกอบด้วยข้อมูลเวลาและวันที่และอาจเป็นที่อยู่อินเทอร์เน็ตโปรโตคอล (IP) ของผู้ส่ง อุปกรณ์จะต้องได้รับการจัดสรรที่อยู่ IP เพื่อให้อุปกรณ์เชื่อมต่ออินเทอร์เน็ตได้ ที่อยู่ IP นี้จะถูกจัดสรรให้กับลูกค้าโดยผู้ให้บริการอินเทอร์เน็ต (ISP) ดังนั้น หากเราสามารถระบุที่อยู่ IP เริ่มต้นของอีเมลและข้อมูลเวลาและวันที่ เราสามารถระบุได้ว่าผู้ให้บริการอินเทอร์เน็ตรายใดเป็นผู้รับผิดชอบในการจัดสรรที่อยู่ IP และจากประเทศใด การบังคับใช้กฎหมายสามารถยื่นคำร้องทางกฎหมายต่อ ISP เพื่อขอรายละเอียดว่าใครได้รับการจัดสรรที่อยู่ IP ให้ ณ เวลาและวันที่ส่งอีเมล

เมื่อคุณส่งต่ออีเมลภายใน ข้อมูลส่วนหัวของอีเมลเดิมอาจสูญหายได้ ซึ่งเป็นสาเหตุสำคัญที่ต้องรักษาอีเมลเดิมที่ได้รับในรูปแบบอิเล็กทรอนิกส์

กรณีศึกษา – ตัวอย่างกรณีที่เราสามารถช่วยเหลือลูกค้าของเราได้

ตัวอย่างที่ 1 – บริษัทไทยแห่งหนึ่งขอให้เราตรวจสอบอีเมลที่ได้รับจากผู้ฉ้อโกงเพื่อพยายามระบุว่าอีเมลดังกล่าวถูกบุกรุกจากเครื่อข่ายลูกค้าหรือคู่ค้าในสหรัฐอเมริกา เราสามารถแสดงให้เห็นว่าผู้ฉ้อโกงใช้รายละเอียดการเข้าสู่ระบบอีเมลของคู่ค้าในสหรัฐอเมริกาเพื่อเข้าสู่ระบบบัญชีอีเมลผ่านเว็บเมลจากไนจีเรีย และด้วยเหตุนี้อาจระบุได้ว่าคู่ค้าอาจถูกเข้าถึงอีเมลย์ โดยผู้ไม่ประสงค์ดี

ตัวอย่างที่ 2 – ผู้ไม่ประสงค์ดี ได้สร้างที่อยู่อีเมลปลอมซึ่งคล้ายกับที่อยู่อีเมลที่ถูกต้องของลูกค้าของเราเพื่อทำการฉ้อโกง ด้วยเหตุนี้ บริษัทอื่นจึงสรุปว่าเครือข่ายของลูกค้าเราถูกบุกรุก จากนั้นพวกเขาก็นำลูกค้าของเราขึ้นศาลเพื่อฟ้องร้องเรื่องความล้มเหลวในการดูแลเครือข่ายคอมพิวเตอร์ที่ปลอดภัย จากหลักฐานที่มีอยู่ บริษัทอื่นไม่สามารถสรุปได้ Orion ได้ขึ้นศาลในฐานะพยานผู้เชี่ยวชาญของลูกค้าของเราโดยระบุว่าจากหลักฐานที่มีอยู่ทั้งหมดในขณะนั้น เป็นไปไม่ได้ที่จะสรุปว่าระบบอีเมลโดนแฮก เกิดขึ้นได้อย่างไร และบริษัทใดถูกบุกรุก

หากคุณต้องการความช่วยเหลือ โปรดอย่าลังเลที่จะติดต่อ Orion Forensics เพื่อดูว่าเราจะสามารถช่วยได้อย่างไร

หลักสูตรอบรม 1 วัน จัดอบรมให้ความรู้ด้านความปลอดภัยในโลกไซเบอร์แก่พนักงานหรือผู้บริหารของคุณ คลิก

Read More

จัดอบรม Online หลักสูตร Digital Evidence-Unlocking the Secret Course แก่ธนาคารแห่งประเทศไทย

Orion Forensics LAB ได้รับเชิญเป็นครั้งที่ 3 ในการบรรยายออนไลน์ 1 วัน กับหลักสูตร Digital Evidence – Unlocking the Secrets (1) Day แก่ฝ่าย ตรวจสอบภายใน จากธนาคารแห่งประเทศไทย เมื่อวันที่ 26 ตุลาคม 2564

วัตถุประสงค์ของการอบรมครั้งนี้คือ เจ้าหน้าที่ฝ่ายตรวจสอบภายใน ต้องการเข้าใจเพิ่มเติมเกี่ยวกับหลักฐานอิเล็กทรอนิกส์ หากต้องรวบรวมหลักฐานและนำไปใช้ในกระบวนการทางกฎหมาย รวมถึงกระบวนการเก็บรักษาหลักฐานระหว่างการตรวจสอบเพื่อไม่ให้หลักฐานปนเปื้อนหรือได้รับความเสียหาย การพิจารณาของศาลต่อหลักฐานดิจิทัล สุดท้ายคือการทำรายงานนำเสนอหลักฐานในศาล โดยทุกขั้นตอนต้องเป็นไปตามมาตรฐานสากล

องค์กรใดสนใจจัดอบรม สอบถามทางฝ่ายขาย forensics@orionforensics.com

รายละเอียดเพิ่มเติมเกี่ยวกับหลักสูตรนี้ Digital Evidence – Unlocking the Secrets

Read Moreทำไมการทำ Computer Forensics จึงมีความสำคัญต่อองค์กรของคุณ

ในโลกที่ก้าวไปอย่างรวดเร็วปัจจุบันองค์กรต้องพึ่งพาเทคโนโลยีมากขึ้นเพื่อให้ทันต่อการแข่งขัน ปัจจุบันลูกค้าทั่วไปต่างคาดหวังว่า สินค้าหรือองค์กรต่างๆที่เค้าต้องการหาสินค้าจะต้องมีเว็บไซท์ที่น่าสนใจและข้อมูลครบตามความต้องการซึ่งสามารถตอบโจทย์ความต้องการของลูกค้าได้เป็นอย่างดีในกรณีที่ต้องการซื้อสินค้าออนไลน์ ซึ่งแน่นอนว่าก่อนสั่งสินค้า ลูกค้าต้องมีสิทธ์ในการสอบถามข้อมูลของสินค้า โดยผ่านโปรแกรมแชทที่เจ้าของเว็บไซต์เตรียมไว้ให้ และฟังก์ชั่นการทำงานของเวไซต์อื่นที่น่าสนใจเช่น ดูตัวอย่างสินค้า

ปัจจุบันเทคโนโลยีได้กลายเป็นสิ่งจำเป็นในชีวิตประจำวันของผู้คน โดยส่วนใหญ่เน้นเชื่อมต่อระหว่างอีเมล์ของตัวเองและสามารถติดต่อกับเพื่อนๆได้ในช่วงเวลาทำงาน

Computer Forensics สำคัญต่อองค์กรของคุณอย่างไร?

การทำ Computer Forensics คือขั้นตอนการพิสูจน์หลักฐานทางคอมพิวเตอร์ที่จะต้องเผชิญกับเหตุการณ์การตรวจสอบข้อมูลต่างๆทางคอมพิวเตอร์ที่เกิดขึ้นในโลกไซเบอร์ใบนี้ และเหตุการณ์บางอย่างที่เกิดขึ้นไม่ได้มีการเตรียมตัวมาก่อน ที่จะจัดการกับเหตุการณ์ที่เกิดขึ้นได้อย่างรวดเร็วและมีประสิทธิภาพ โดยทั่วไปในองค์กรจะมีการรักษาความปลอดภัยด้วยการใช้ไฟร์วอล และอัพเดตโปรแกรมป้องกันไวรัส อย่างไรก็ตามองค์กรส่วนใหญ่ไม่ได้มีนโยบายควบคุมการใช้อุปกรณ์ USB ซึ่งทำให้สามารถใช้อุปกรณ์นี้เชื่อมต่อกับระบบเครือข่ายและระบบโทรศัพท์ได้ ซึ่งอาจทำให้เกิดการรับส่งข้อมูลขององค์กร และเมื่อมีการยกเลิกสัญญาพนักงานจึงต้องมีการปิดบัญชีผู้ใช้ให้ทันท่วงทีองค์กรทั่วไปจะมีกฎและข้อบังคับเกี่ยวกับการรักษาข้อมูลลูกค้า อย่างไรก็ตามการรั่วไหลของข้อมูลยังคงเป็นปัญหาใหญ่ที่องค์กรเหล่านี้ต้องเผชิญอยู่ในโลกของเทคโนโลยีทุกวันนี้

เมื่อมีเหตุการณ์เกิดขึ้นกับคอมพิวเตอร์แน่นอนว่าในที่สุด ทุกองค์กรจะต้องมีการจัดการกับเหตุการณ์ที่เกิดขึ้นในโลกไซเบอร์

ตัวอย่างของเหตุการณ์ในโลกไซเบอร์ที่พบกันบ่อยๆซึ่งอาชญากรรมที่พบบ่อยได้แก่

• การทุจริตทางคอมพิวเตอร์

• อาชญากรรม

• การจารกรรมข้อมูลในภาคอุตสาหกรรมรม

• การโจรกรรมข้อมูลลับขององค์กร

• การละเมิดลิขสิทธ์ส่วนบุคคล / การสูญเสียข้อมูลของลูกค้า

• สื่อลามกอนาจารสำหรับเด็กและผู้ใหญ่

• การกระทำต่างๆที่เป็นการละเมิดนโยบายการรักษาความปลอดภัยของคอมพิวเตอร์ขององค์กร และอื่น ๆ

เมื่อมีเหตุการณ์ดังกล่าวเกิดขึ้นผู้กระทำผิดจะทิ้งช่องโหว่ เช่น ทางจริยธรรม ทางการเงินและถูกทางกฎหมาย เหตุการณ์ที่เกิดขึ้นต้องได้รับการตรวจสอบอย่างจริงจัง โดยเริ่มจากการตรวจสอบหลักฐานจากภายใน อย่างรวดเร็วเพื่อขยายผลไปสูการตรวจสอบคดีทางอาญาซึ่งจะเกี่ยวข้องกับหน่วยงานภายนอกโดยข้อมูลการสอบสวนอาจรั่วไหลสู่ภายนอกโดยไม่รู้ตัว

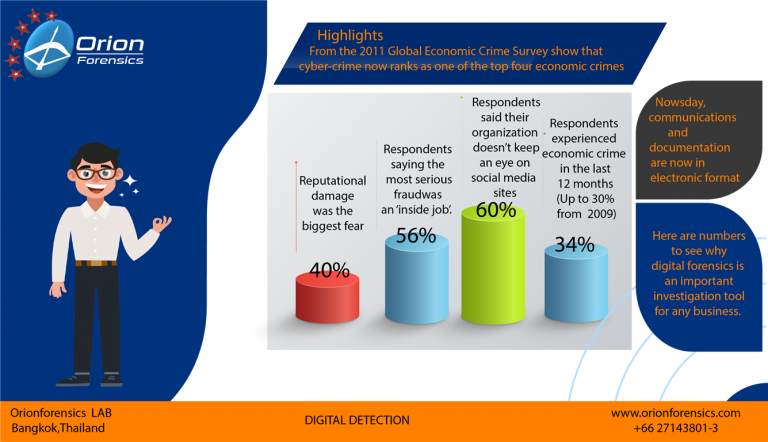

จากการสำรวจคดีสำคัญทางอาชญากรรมทางเศรษฐกิจทั่วโลก ในปี 2011

• ในขณะนี้อาชญากรรมทางคอมพิวเตอร์จัดเป็นหนึ่งในสี่ของอาชญากรรมทางเศรษฐกิจที่สำคัญ

• 40 % ของผู้ตอบแบบสอบถามหวาดกลัวในเรื่องของภาพลักษณ์ชื่อเสียงขององค์กรมากที่สุด

• 60% กล่าวว่า องค์กรไม่มีนโยบายติดตามความเคลื่อนไหวในสื่อสังคมออนไลน์

• 34% ของผู้ตอบแบบสอบถามมีประสบการณ์ที่เกี่ยวข้องกับอาชญากรรมทางเศรษฐกิจในช่วง 12 เดือนที่ผ่านมา (เพิ่มขึ้น 30 % จากปี 2009) เกือบ 1 ใน 10 ที่เปิดเผยถึงความเสียหายจากอาชญากรรมทางเศรษฐกิจมากกว่า 5 หมื่นล้านเหรียญสหรัฐ

• 56 % ของผู้ตอบแบบสอบถามกล่าวว่าการทุจริตที่ร้ายแรงที่สุดคือ “ภายในองค์กรนั่นเอง”

• 2 ใน 5 ของผู้ตอบแบบสอบถามไม่ได้รับการฝึกอบรมใดๆเลยเกี่ยวกับความปลอดภัยในโลกไซเบอร์

• ผู้ตอบแบบสอบถามส่วนใหญ่ไม่ได้ตระหนักถึงการมีแผนรองรับหรือรับมือในกรณีถ้ามีอาชญากรรมทางคอมพิวเตอร์เกิดขึ้นภายในองค์กร

ทำไม การทำ Computer Forensics จึงมีความสำคัญต่อองค์กรคุณ

เมื่อองค์กรต้องเผชิญกับเหตุการณ์ในระบบรักษาความปลอดภัยขององค์กร ส่วนใหญ่เจ้าหน้าที่ทางไอทีจะถูกคาดหวังในประเมินปัญหาที่เกิดขึ้นในเบื้องต้นและพยายามหาข้อเท็จจริงของเหตุการณ์ที่เกิดขึ้นและประเมินระดับของความรุนแรง ส่วนใหญ่พนักงานไอทีในบริษัททั่วไปไม่ได้รับการฝึกอบรมในด้านการพิสูจน์หลักฐานทางคอมพิวเตอร์(Computer Forensic) ส่งผลให้พวกเขาไม่ตระหนักถึงวิธีการเก็บข้อมูลหลักฐานทางดิจิตอลหรือคอมพิวเตอร์ที่อาจจะต้องนำไปเป็นหลักฐานแสดงต่อศาลในกรณีที่มีการร้องขอ ข้อมูลที่สำคัญอย่างเช่น วันและเวลาที่ปรากฏอาจสูญหายหรือเปลี่ยนแปลงซึ่งจะทำให้การตรวจสอบยากมากขึ้น ในสถานการณ์ที่เลยร้ายที่สุดข้อมูลที่ตรวจพบอาจไม่เป็นที่ยอมรับเมื่อนำไปเสนอในชั้นศาล

การพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer forensics investigation)จำเป็นต้องมีทักษะเฉพาะซึ่งเกี่ยวข้องกับการเก็บรักษาข้อมูลและตรวจสอบ แยกแยะหลักฐานทางคอมพิวเตอร์ที่พบ แต่การเผยแพร่ หลักฐานที่ถูกต้อง เมื่อต้องเผชิญหลักฐานทางคอมพิวเตอร์องค์กรมีแนวโน้มที่จะเน้น ไปที่ค่าใช้จ่ายที่เกี่ยวข้อง และขึ้นอยู่กับความซับซ้อนของการตรวจสอบข้อมูลหลักฐาน และจำนวนเครื่องคอมพิวเตอร์ที่เกี่ยวข้อง แต่อย่างไรก็ตามค่าใช้จ่ายจะขึ้นอยู่กับสิ่งต่อไปนี้

หลักฐานที่ได้จากการตรวจสอบหลักฐานทางคอมพิวเตอร์ จะเป็นผลลัพธ์ของการสืบสวนการพิสูจน์หลักฐานทางคอมพิวเตอร์สามารถลดขั้นตอนการดำเนินการทางกฎหมายให้รวด เร็วกระชับขึ้นการพิสูจน์หลักฐานทางคอมพิวเตอร์ สามารถประหยัดเวลาในการตรวจสอบซึ่งยังสามารถช่วยองค์กรประหยัดค่าใช้จ่ายด้วย

เมื่อองค์กรกำหนดแผนรับมือกับเหตุการณ์ที่อาจจะเกิดขึ้น องค์กรควรจะสร้างแผนการซึ่งตอบสนองงานด้านพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer Incident Response Plan ) ซึ่งอาจหมายถึง การให้พนักงานได้รับการอบรมการเก็บ ตรวจสอบ พิสูจน์หลักฐานทางคอมพิวเตอร์ที่ถูกต้องตามหลักสากลในองค์กร ซึ่งพนักงานที่ผ่านการฝึกอบรมสามารถช่วยเหลือองค์กรเบื้องต้นในกรณีเกิดอาชญากรรมทางคอมพิวเตอร์

การพิสูจน์หลักฐานทางคอมพิวเตอร์เริ่มเป็นที่สนใจในหลายๆประเทศทั่วโลก ปัจจุบันนี้ในประเทศอังกฤษได้ก่อตั้งโครงการ Insurance Scheme ซึ่งเป็นองค์กรที่ให้ความช่วย เหลือลูกค้าถ้ามีการเรียกร้องการตรวจสอบพิสูจน์หลักฐานทางคอมพิวเตอร์ โดยองค์กรต้องยอมรับการพิสูจน์หลักฐานทางคอมพิวเตอร์และเป็นเครื่องมือในการควบคุมผู้ที่กำลังคิดที่จะก่ออาชญากรรมทางคอมพิวเตอร์

Training For IT Staff – Computer Forensics Awareness and Incident Response Training (TH)

ประวัติผู้เขียน

แอนดรูส์ สมิทธ์ -ผู้อำนวยการพิสูจน์หลักฐานคอมพิวเตอร์ประจำ Orion Forensic

แอนดรูว์มีประสบการณ์มากกว่า 17 ปี ในสาขานิติวิทยาศาสตร์ดิจิทัล และเคยเป็นเจ้าหน้าที่ตำรวจในสหราชอาณาจักรเป็นเวลา 9 ปี โดยในช่วง 4 ปีที่ผ่านมาเขาใช้เวลาทำงานในแผนกอาชญากรรมคอมพิวเตอร์ตำรวจซึ่งเขาได้รับการฝึกอบรมทางนิติวิทยาศาสตร์อย่างมากมาย มีบทบาทของในการรวมข้อมูลอิเล็กทรอนิกส์และการวิเคราะห์ข้อมูล รวมไปถึงการนำเสนอหลักฐานในศาลของสหราชอาณาจักรในฐานะพยานผู้เชี่ยวชาญ

ขณะนี้แอนดรูว์ทำงานที่กรุงเทพฯมาเป็นเวลากว่า 7 ปีและเป็นผู้อำนวยการฝ่าย Computer Forensics Services ของ บริษัท Orion Investigations บทบาทของเขาคือดูแลการสืบสวนทางนิติวิทยาศาสตร์ การพัฒนาธุรกิจ การส่งเสริมความตระหนักถึงความปลอดภัยในโลกไซเบอร์และอธิบายหลักฐานในฐานะพยานผู้เชี่ยวชาญในศาลไทย และเป็นวิทยากรที่อบรมให้กับหน่วยงานธุรกิจและองค์กรต่างๆ อย่างสม่ำเสมอ ซึ่งได้พัฒนาหลักสูตรการฝึกอบรมทางนิติวิทยาศาสตร์สำหรับตลาดในประเทศไทย อีกทั้งยังได้พัฒนาเครื่องมือทางนิติวิทยาศาสตร์ซึ่งปัจจุบันได้ใช้ในห้องปฏิบัติการนิติเวชทั่วโลก

Email :andrew@orioninv.co.th

Read More

10 อาชีพในสายงาน Cyber security อัพเดทปี 2020 !

1.IT Auditors: ตำแหน่งนี้จะประเมินการควบคุมความน่าเชื่อถือและความสมบูรณ์ของสภาพแวดล้อมไอทีของบริษัท โดยระบุข้อบกพร่องในเครือข่ายของระบบและสร้างแผนปฏิบัติการเพื่อป้องกันการละเมิดความปลอดภัย บทบาทของ IT Auditors เหมาะกับผู้ที่มีความละเอียดรอบคอบในการดูรายละเอียดและความสามารถในการบันทึกข้อมูลที่ซับซ้อนได้อย่างแม่นยำ สามารถระบุและบันทึกช่องว่างใด ๆ และรวบรวมไว้ในรายงานเพื่อให้ฝ่ายบริหารดำเนินการ IT Auditors อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Senior IT internal auditor

- Senior IT compliance analyst

- Incident analyst/responder

2.Incident Analysts: ตำแหน่งนี้ได้รับการฝึกฝนให้ตอบสนองต่อเหตุการณ์ด้านความปลอดภัยอย่างรวดเร็วในขณะที่มีการเปิดเผย โดยระบุสาเหตุของเหตุการณ์ดำเนินการควบคุมความเสียหายตรวจสอบสถานการณ์และให้คำแนะนำเกี่ยวกับวิธีป้องกันเหตุการณ์ในอนาคต ภูมิหลังด้านนิติวิทยาศาสตร์คอมพิวเตอร์ (Computer Forensics ) หรือการสืบสวนทางคอมพิวเตอร์ (computer investigations ) เป็นกุญแจสำคัญในการก้าวเข้าสู่อาชีพนี้เนื่องจาก Incident Analysts ต้องพึ่งพาเครื่องมือทางนิติวิทยาศาสตร์คอมพิวเตอร์ (computer forensic tools ) ที่หลากหลาย Incident Analysts อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security project manager

- Security project manager

- Senior analyst, information security

3.Cybercrime Investigators: ตำแหน่งนี้ตรวจสอบอาชญากรรมหลายอย่าง ตั้งแต่การกู้คืนระบบไฟล์บนคอมพิวเตอร์ที่ถูกแฮ็กหรือเสียหายไปจนถึงการสืบสวนอาชญากรรมต่อเด็ก ตามข้อมูลของ Infosec โดยการกู้คืนข้อมูลที่ละเอียดอ่อนจากอุปกรณ์ที่อาชญากรใช้เป็นหลักฐานในการดำเนินคดี โดยทำงานร่วมกับเจ้าหน้าที่บังคับใช้กฎหมายและเป็นพยานในศาล ผู้สืบสวนอาชญากรรมไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Digital forensics analyst

- Cyber-IT/forensic/security incident responder

- Cyberforensics analyst

- Digital forensics technician

- Cybersecurity forensic analyst

4.Cybersecurity Specialists: ตำแหน่งนี้มีบทบาทสำคัญในการรักษาความปลอดภัยให้กับระบบข้อมูลคอมพิวเตอร์ของ บริษัท โดยต้องมีทักษะที่มีความเชี่ยวชาญสูงเพื่อป้องกันภัยคุกคามต่อองค์กร เช่นมัลแวร์ ไวรัสฟิชชิ่ง และการโจมตีแบบ Denial-of-service attacks (DDOS) ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security specialist

- IT specialist, information security

- Information technology specialist — information security

- IT security specialist

5.Cybersecurity Analyst: ตำแหน่งนี้เป็นงานระดับเริ่มต้นในด้านความปลอดภัยทางไซเบอร์และเป็นตัวเลือกยอดนิยมสำหรับผู้มาใหม่ในสายงาน โดยเริ่มจากการเข้ารหัสการส่งข้อมูล ทำการประเมินความเสี่ยงสร้างไฟร์วอลล์และปกป้องข้อมูลที่ละเอียดอ่อน นักวิเคราะห์ความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Information security analyst

- Security analyst

- IT security analyst

- Senior security analyst

6.Cybersecurity Consultants : ตำแหน่งนี้ช่วยให้ธุรกิจเข้าใจสิ่งแวดล้อมของภัยคุกคามในปัจจุบันและประเมินความเสี่ยงที่อาจเกิดจากปัญหาด้านความปลอดภัยทางไซเบอร์ เหตุการณ์ด้านความปลอดภัยและการโจมตี ที่ปรึกษาด้านความปลอดภัยทางไซเบอร์มักมีบทบาททั้งผู้โจมตีและเหยื่อ พวกเขาสามารถทำงานได้ทั้งในทีมสีแดงและสีน้ำเงินและเสนอข้อมูลเชิงลึกให้กับองค์กรว่าพวกเขาสามารถป้องกันตนเองจากภัยคุกคามทางไซเบอร์ได้ดีขึ้นอย่างไร ที่ปรึกษาด้านความปลอดภัยทางไซเบอร์อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security consultant

- Security specialist

- Commercial security consultant

- Senior security consultant

7.Penetration Testers: ตำแหน่งนี้คือแฮกเกอร์ที่มีจริยธรรมของโลกไซเบอร์ พวกเขาทำการจำลองการโจมตีระบบรักษาความปลอดภัยขององค์กรเพื่อค้นหาจุดอ่อนหรือช่องโหว่ก่อนที่แฮกเกอร์ตัวจริงจะค้นพบและใช้ประโยชน์จากพวกมัน Penetration Testers อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Ethical hacker

- Assurance validator

8.Cybersecurity Architects: ตำแหน่งนี้คือผู้นำองค์กรที่มีความคิดเลียนแบบแฮ็กเกอร์ โดยมีหน้าที่รับผิดชอบในการสร้างและรักษาโครงสร้างความปลอดภัยขององค์กรเพื่อป้องกันการโจมตีที่อาจเกิดขึ้น และยังดูแลทีมรักษาความปลอดภัยมั่นคงไซเบอร์ Cybersecurity Architects อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security architect

- Information security architect

- Senior security architect

- IT security architect.

9.Cybersecurity Engineers: ตำแหน่งนี้เป็นผู้เชี่ยวชาญที่มีทักษะสูงและมุ่งเน้นรายละเอียดในแนวหน้าในการปกป้องบริษัท จากการละเมิดความปลอดภัย ความรับผิดชอบประจำวัน ได้แก่ การวิเคราะห์เครือข่ายคอมพิวเตอร์ การตรวจสอบว่าเครือข่ายทำงานอย่างปลอดภัยและคาดการณ์ปัญหาด้านความปลอดภัยที่อาจเกิดขึ้นในอนาคต แกนหลักของบทบาทนี้เกี่ยวข้องกับการออกแบบระบบคอมพิวเตอร์ที่สามารถต้านทานการถูกโจมตีทางไซเบอร์หรือภัยธรรมชาติ วิศวกรความปลอดภัยทางไซเบอร์ อาจรู้จักกันในชื่อตำแหน่งดังนี้ :

- Security engineer

- Network security engineer

- Data security engineer

- IA/IT security engineer

10.Cybersecurity Managers: ตำแหน่งนี้เป็นผู้เชี่ยวชาญด้านไอทีระดับสูงที่มีบทบาทสำคัญในการสร้างกลยุทธ์การรักษาความปลอดภัยขององค์กรและดูแลพนักงานรักษาความปลอดภัยข้อมูล

หลักสูตรอบรม Computer Forensics เพิ่มทักษะการทำงาน คลิก

แหล่งที่มา www.radio.com

Read More

การตรวจพิสูจน์พยานหลักฐานดิจิทัลหรือคอมพิวเตอร์

การตรวจพิสูจน์พยานหลักฐานดิจิทัลหรือคอมพิวเตอร์ – เมื่อได้ยินคำว่า “Computer Forensics” หลายคนจะนึกถึงซีรีย์เรื่อง “DSI” และการสืบสวนอาชญากรรมของตำรวจ ในปัจจุบันคำว่า Digital Forensics คือ น่าจะมีการพูดถึงกันมากขึ้นในแง่ของการเป็นเครื่องมือในการสืบสวนการกระทำผิดของพนักงานในองค์กร, การสืบสวนด้านทรัพย์สินทางปัญญา, การสืบสวนผู้บุกรุกเครือข่ายคอมพิวเตอร์(Cyber Crime) และการฟ้องร้องคดีหมิ่นประมาท เป็นต้น

การพิสูจน์หลักฐานทางคอมพิวเตอร์ ในประเทศไทยยังคงเป็นเรื่องใหม่แต่มันกำลังจะเปลี่ยนไป เพียงแค่คุณค้นหาคำเหล่านี้ทางอินเตอร์เน็ตจะพบบริษัทที่โฆษณาการให้บริการด้าน Digital Forensics, คอร์สฝึกอบรม, และเว็บบล็อกที่ให้ความรู้จากทั้งในประเทศและจากต่างประเทศ แต่จะมีใครทราบความหมายที่แท้จริงของคำว่า Digital หรือ Computer Forensics

ดังนั้นเราสามารถทำความเข้าใจง่ายๆว่า มัน คือการรวบรวมข้อมูลหลักฐาน การพิสูจน์หลักฐานทางคอมพิวเตอร์และอุปกรณ์ทางอิเล็กทรอนิกส์ ซึ่งสามารถนำมาใช้เป็นหลักฐานได้ และในทาง Computer Forensics หลักฐานที่ได้จะไม่มีการเปลี่ยนแปลง ซึ่งถ้ามีความจำเป็นที่จะต้องมีการเปลี่ยนแปลงก็จะต้องมีการเปลี่ยนแปลงน้อยที่สุด โดยจะต้องมีการบันทึกกระบวนการได้มาของหลักฐานอย่างเที่ยงตรง(Chain of Custody)

การพิสูจน์หลักฐานทางคอมพิวเตอร์ ไม่เพียงแต่เป็นการสืบสวนข้อมูลทางอีเล็กทรอนิกส์ แต่ยังเป็นการระบุข้อมูลที่เกี่ยวข้องกับการสืบสวนค้นหาหลักฐานเพื่อนำเสนอประกอบการดำเนินคดี ดังนั้นจึงมีความจำเป็นที่คนทั่วไปจะต้องทำความเข้าใจว่า Computer Forensics ไม่ได้หมายถึงเฉพาะข้อมูลในคอมพิวเตอร์ แต่ยังรวมไปถึงอุปกรณ์ที่สามารถจัดเก็บข้อมูลทางอิเล็กทรอนิคส์ เช่น โทรศัพท์มือถือ กล้องถ่ายรูป อุปกรณ์รับสัญญาณดาวเทียม (GPS) อุปกรณ์จัดเก็บข้อมูล USB เครื่องเล่นเกม หรือแม้แต่เตาอบไฟฟ้า ซึ่งหลายคนอาจคาดไม่ถึง

เพื่อพิจารณาการสื่อสารข้อมูลในปัจจุบันจะพบว่าจะเป็นการสื่อสารข้อมูลในรูปของข้อมูลอิเล็กทรอนิคส์ จึงเห็นได้ว่า ทำไมการทำ Computer Forensics จึงเป็นเครื่องมือที่สำคัญต่อธุรกิจในปัจจุบัน ไฮไลท์จากการสำรวจ Global Economic Crime Survey 2011 พบว่า อาชญากรรมไซเบอร์เป็นหนึ่งในอาชญากรรมทางเศรษฐกิจที่มีความสำคัญและมีการรายงานว่า 1ใน 10ของการทุจริตที่เกิดขึ้นในองค์กรซึ่งมีความสูญเสียกว่า 5 ล้าน ดอลล่าสหรัฐ ซึ่งความเสียหายทางชื่อเสียงคือสิ่งที่ผู้คนหวั่นกลัวที่สุดคิดเป็น 40 % ของผู้ตอบแบบสอบถาม และมากกว่า 56% ตอบว่าการทุจริตที่ร้ายแรงที่สุดคือ “ภายในองค์กร”

การสำรวจยังแสดงให้เห็นว่า 60 % ของผู้ตอบแบบสอบถาม ตอบว่าองค์กรไม่ใด้มีกฎข้อห้ามในการเล่น Social Media สุดท้าย 34% ของผู้ตอบแบบสอบถามมีประสบการณ์อาชญากรรมทางเศรษฐกิจในช่วง 12 เดือนที่ผ่านมา ซึ่งเพิ่มขึ้นจากเดือนจากปี 2009 กว่า 30% นอกจากนี้ 2 ใน 5 ของผู้ตอบแบบสอบ กล่าวว่า ไม่เคยได้รับการอบรมใดๆเกี่ยวกับ ความปลอดภัยด้านอาชญากรรมไซเบอร์

เป็นสิ่งที่น่าแปลกใจ เมื่อคุณพิจารณาว่าโลกของเราก้าวไปอย่างรวดเร็ว องค์กรต่างๆต้องพึ่งพาเทคโนโลยีมากขึ้นและการแข่งขันทางด้านเทคโนโลยีที่สูงมากขึ้นตามไปด้วย องค์กรส่วนใหญ่ย่อมคาดหวังที่จะนำเสนอข้อมูลเพื่อดึงดูดลูกค้าผ่านทางเว็บไซต์ และทำให้ลูกค้าสามารถตอบสนองได้อย่างรวดเร็วผ่านผ่านทางฟังชั่นสนทนาออนไลน์ และยังสามารถสั่งซื้อสินค้าได้อย่างปลอดภัยผ่านทางการบริการออนไลน์ของเว็บไซต์ จึงเห็นได้ว่าเทคโนโลยีได้กลายมาเป็นส่วนหนึ่งในชีวิตของผู้คนสมัยนี้ ซึ่งคนทั่วไปสามารถเข้าถึงอีเมล์ส่วนตัวเพื่อให้สามารถติดต่อกับเพื่อนๆแม้ในช่วงเวลาทำงาน

สิ่งต่างๆที่กล่าวมามีผลกระทบต่อองค์กรอย่างไร ? องค์กรจะต้องเผชิญกับเหตุการณ์ที่เกี่ยวข้องกับระบบความปลอดภัยขององค์กรและบางองค์กรไม่ได้เตรียมการล่วงหน้าสำหรับการปกป้องข้อมูลขององค์กรที่เป็นความลับได้อย่างมีประสิทธิภาพ องค์กรทราบดีว่าพวกเขาต้องมีระบบป้องกันข้อมูลรั่วไหลภายในองค์กร เช่น การมีไฟร์วอลล์, ติดตั้งแพทตัวล่าสุดของโปรแกรม Anti Virus อย่างไรก็ตามหลายองค์กรไม่สามารถใช้นโยบายควบคุมการใช้คอมพิวเตอร์ เช่น การนำอุปกรณ์ USB มาใช้ในองค์กร ซึ่งพนักงานอาจจะก๊อบปี้ข้อมูลของบริษัทออกไปได้ ถึงแม้องค์กรจะมีนโยบายการปิดอีเมล์และป้องกันการเข้าถึงข้อมูลองค์กรเมื่อพนักงานคนนั้นลาออก แต่ก็ไม่สามารถป้องกันข้อมูลบริษัทรั่วไหลไปได้

ทุกองค์กรในทุกอุตสาหกรรมทั้งในประเทศไทยและต่างประเทศต่างก็มีนโยบายในการเข้าถึงข้อมูลที่เป็นความลับขององค์กรและข้อมูลของลูกค้า เพื่อที่จะปกป้องการขโมยข้อมูลออกจากองค์กร แต่การรั่วไหลของข้อมูลยังคงเป็นหนึ่งในปัญหาที่ใหญ่ที่สุดที่องค์กรต้องเผชิญในโลกเทคโนโลยีทุกวันนี้ ถ้าภาคธุรกิจในประเทศไทยปรารถนาที่จะแข่งขันในระดับโลก องค์กรเหล่านี้ควรจะต้องมีความสามารถในการรับมือหรือจัดการกับอาชญากรรมทางไซเบอร์ได้ การรักษาข้อมูล ตอนนี้กลายเป็นปัญหาใหญ่สำหรับองค์กรที่ไม่มีการวางแผนการจัดการกับอาชญากรรมทางไซเบอร์ ซึ่งอาจทำให้พลาดการทำสัญญาทางการค้ากับบริษัทขนาดใหญ่ได้ ดังที่มีผู้กล่าวไว้ว่า “การคาดการณ์ในอนาคตจะผิดพลาด เมื่อมันได้มาถึงตัวอย่างไม่คาดคิด”

- ตัวอย่างของอาชญากรรมไซเบอร์ ได้แก่ การฉ้อโกงผ่านทางคอมพิวเตอร์ การฝ่าฝืนนโยบายความปลอดภัยข้อมูลคอมพิวเตอร์ขององค์กร การจารกรรมข้อมูล การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต การละเมิดสิทธิส่วนบุคคล และการดาวน์โหลดข้อมูลที่ผิดกฎหมาย

- เมื่อมีเหตุการณ์ไม่ปกติเกิดขึ้นกับองค์กร จึงมีความจำเป็นต้องมีการประเมินความเสี่ยงที่อาจจะเกิดขึ้นกับองค์กร ไม่ว่าจะเป็นในด้าน จริยธรรม, การเงิน และกฎหมาย เมื่อมีการสืบสวนภายในองค์กรและพบว่าอาจทำให้ เกิดความเสียหายอย่างร้ายแรง อาจจะมีความจำเป็นต้องใช้ การสืบสวนและ ดำเนินงานจากหน่วยงานภายนอกองค์กรที่น่าเชื่อถือและสามารถรักษา ความลับขององค์กรได้

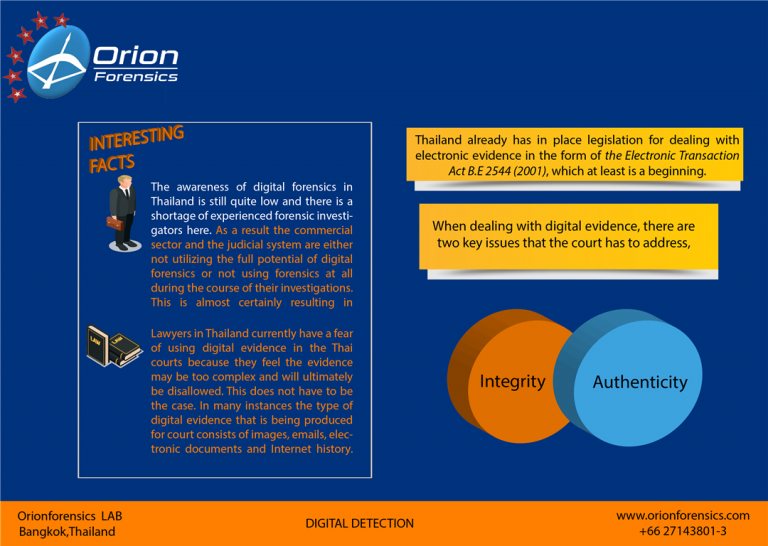

จากที่กล่าวมาข้างต้น จะเห็นได้ว่า Digital Forensics ในประเทศไทยถือเป็นเรื่องใหม่ และผู้ที่เกี่ยวข้องยังมีประสบการณ์ไม่มากพอ จึงมีความจำเป็นที่หน่วยงานด้านกฎหมายทั้งภาครัฐและเอกชนต้องให้ความสนใจเรียนรู้และหาประสบการณ์เพิ่มเติมเพราะหลักฐานทางดิจิทัลอาจจะเป็นหลักฐานสำคัญที่ไม่ควรมองข้าม

ยังมีผู้คนจำนวนมากเข้าใจผิดเกี่ยวกับ Digital Forensics ตัวอย่างเช่น Digital Forensics เกี่ยวข้องกับการสืบสวนคดีอาชญากรรมเท่านั้น, Digital Forensics มีราคาแพง หรือหลักฐานทางดิจิทัลมีความยุ่งยากซับซ้อน ซึ่งแท้จริงแล้ว Digital Forensics เกี่ยวข้องกับหลายๆส่วนไม่ว่าจะเป็น การสืบสวนคดีอาชญากรรม, การฟ้องร้องในคดีแพ่งหรือการฟ้องร้องเรื่องส่วนตัว ถ้าเกี่ยวข้องกับคอมพิวเตอร์, การสื่อสารผ่านอุปกรณ์อิเล็กทรอนิกส์หรือเอกสารอิเล็กทรอนิกส์แล้วก็ล้วนแต่มีความจำเป็นต้องใช้กระบวนการ Digital Forensics ทั้งนั้น การ Forensics สามารถกู้ข้อมูลที่ถูกลบและไฟล์การใช้งานชั่วคราวที่เกิดขึ้นจากกระบวนการทำงานของคอมพิวเตอร์ซึ่งข้อมูลที่พิสูจน์ได้ผู้ใช้งานจะไม่สามารถโต้แย้งได้เนื่องจากเป็นข้อมูลที่เกิดขึ้นจริง เช่น ข้อมูลการกระทำผิดของพนักงาน

Digital Forensics ดูเหมือนจะเป็นทางเลือกที่มีราคาค่อนข้างสูงซึ่งทำให้คิดได้ว่าอาจจะไม่คุ้มค่าในการลงทุน อย่างไรก็ตาม ในระหว่างการสืบสวนข้อมูลบ่อยครั้งที่สามารถตรวจหาหลักฐานสำคัญที่สามารถนำไปดำเนินคดีในศาลได้ และมีหลายคดีที่สามารถนำไปเป็นหลักฐานในการต่อสู้คดีซึ่งจะช่วยป้องกันความเสียหายทางธุรกิจได้ ดังตัวอย่างต่อไปนี้

พนักงานในองค์กรแห่งหนึ่งซึ่งมีหน้าที่รับผิดชอบแบ็คอัพข้อมูลของบริษัทมาเป็นระยะเวลาหลายปี ได้ตัดสินใจลาออกโดยไม่มีการแจ้งให้บริษัททราบล่วงหน้า เมื่อเขาลาอออกไปทางบริษัทพบว่าเขาได้ลบข้อมูลบางส่วนในอีเมล์ เมื่อได้ใช้การตรวจสอบทาง forensic ที่ฮาร์ดดิสก์คอมพิวเตอร์ของพนักงานและที่เมล์เซิร์ฟเวอร์ของบริษัทพบว่า ก่อนที่เขาจะออกจากบริษัทเขาได้มีการเสียบ usb ไดร์ฟที่เครื่องคอมพิวเตอร์และก็อปปี้ข้อมูลที่แบ็คอัพไว้ และเขายังได้เข้าใช้งานอีเมล์โดยทำการลบอีเมล์สำคัญ เมื่อจำนนต่อหลักฐานเขาจึงยอมรับสารภาพและไม่สามารถโต้แย้งได้

ปัจจุบันนักกฎหมายในเมืองไทยยังเกรงกลัวที่จะใช้หลักฐานทางดิจิทัลในศาลเนื่องจากคิดว่าหลักฐานทางดิจิทัลมีความยุ่งยากซับซ้อนและคิดว่าไม่ได้รับอนุญาต ซึ่งเป็นความเข้าใจที่ไม่ถูกต้องเนื่องจากมีหลายกรณีที่มีความจำเป็นต้องใช้หลักฐานทางดิจิทัล เช่น รูปภาพ, อีเมล์, เอกสารอิเล็กทรอนิกส์ และประวัติการใช้งานอินเตอร์เน็ต ซึ่งหลักฐานเหล่านี้สามารถนำมาอธิบายในรูปแบบที่คนทั่วไปเข้าใจได้โดยง่าย

การจัดการกับหลักฐานทางดิจิทัลมีสองสิ่งทีสำคัญคือ ความสมบูรณ์ของพยานหลักฐานและความถูกต้องของหลักฐาน โดยเป็นไปตาม พ.ร.บ พระราชบัญญัติธุรกรรมทางอิเล็กทรอนิกส์ พ.ศ. 2554 ซึ่งถือเป็นจุดเริ่มต้นงานด้านพิสูจน์หลักฐานทางคอมพิวเตอร์ในประเทศไทย

อาชญากรรมทางไซเบอร์ถูกระบุว่า เป็นหนึ่งในสี่อาชญากรรมที่สำคัญทางเศรษฐกิจและจะเพิ่มมากขึ้น ธุรกิจจำนวนมากไม่ได้ตระหนักว่าอาชญากรรมทางไซเบอร์จะส่งผลร้ายแรงต่อธุรกิจ ทั้งทางด้านการเงินและภาพพจน์ขององค์กรจนกระทั่งสายเกินไป เราไม่สามารถหลีกหนีความจริงที่ว่าในปัจจุบันคนส่วนใหญ่ทำธุรกรรมและติดต่อสื่อสารในรูปแบบของอิเล็กทรอนิกส์เพื่อที่เกิดประโยชน์สูงสุด องค์กรต่างๆควรมีการดำเนินการเพื่อลดความเสี่ยงที่อาจจะเกิดขึ้นเพื่อป้องกันการตกเป็นเหยื่อของอาชญากรรทางไซเบอร์ และมุ่งมั่น เพิ่มประสิทธิภาพระบบรักษาความปลอดภัยด้านข้อมูลในบทความนี้จะเห็นได้ว่าการสอบสวนทางดิจิทัลเป็นเครื่องมือที่มีประสิทธิภาพที่บริษัทควรจะนำไปเป็นนโยบายพื้นฐานในการป้องกันอาชญากรรมทางไซเบอร์

บริการสืบสวน วิเคราะห์ ข้อมูลหลักฐานจากคอมพิวเตอร์ นำหลักฐานไปดำเนินคดี

เกี่ยวกับผู้เขียน:

Mr. Andrew Smith (Andy) – Director of Computer Forensics Services at Orion Forensics Thailand

แอนดรูว์มีประสบการณ์มากกว่า 17 ปี ในสาขานิติวิทยาศาสตร์ดิจิทัล และเคยเป็นเจ้าหน้าที่ตำรวจในสหราชอาณาจักรเป็นเวลา 9 ปี โดยในช่วง 4 ปีที่ผ่านมาเขาใช้เวลาทำงานในแผนกอาชญากรรมคอมพิวเตอร์ตำรวจซึ่งเขาได้รับการฝึกอบรมทางนิติวิทยาศาสตร์อย่างมากมาย มีบทบาทของในการรวมข้อมูลอิเล็กทรอนิกส์และการวิเคราะห์ข้อมูล รวมไปถึงการนำเสนอหลักฐานในศาลของสหราชอาณาจักรในฐานะพยานผู้เชี่ยวชาญ

ขณะนี้แอนดรูว์ทำงานที่กรุงเทพฯมาเป็นเวลากว่า 7 ปีและเป็นผู้อำนวยการฝ่าย Computer Forensics Services ของ บริษัท Orion Investigations บทบาทของเขาคือดูแลการสืบสวนทางนิติวิทยาศาสตร์ การพัฒนาธุรกิจ การส่งเสริมความตระหนักถึงความปลอดภัยในโลกไซเบอร์และอธิบายหลักฐานในฐานะพยานผู้เชี่ยวชาญในศาลไทย และเป็นวิทยากรที่อบรมให้กับหน่วยงานธุรกิจและองค์กรต่างๆ อย่างสม่ำเสมอ ซึ่งได้พัฒนาหลักสูตรการฝึกอบรมทางนิติวิทยาศาสตร์สำหรับตลาดในประเทศไทย อีกทั้งยังได้พัฒนาเครื่องมือทางนิติวิทยาศาสตร์ซึ่งปัจจุบันได้ใช้ในห้องปฏิบัติการนิติเวชทั่วโลก

Email :andrew@orioninv.co.th

Read More