เสริมสร้างความเข้มแข็งสู่มาตรฐานดิจิทัลไทย: ก้าวสำคัญของการพัฒนาพนักงานเจ้าหน้าที่ตาม พ.ร.บ. คอมพิวเตอร์ฯ

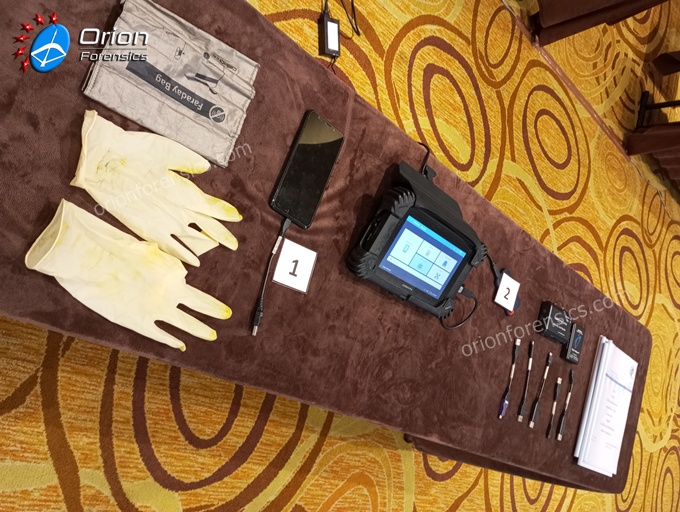

เมื่อวันที่ 22-23 มกราคม 2569 ที่ผ่านมา ณ โรงแรมมิราเคิล แกรนด์ คอนเวนชั่น กรุงเทพฯ โดยกระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (ดีอี) ร่วมกับ บมจ. โทรคมนาคมแห่งชาติ (NT) จัดโครงการอบรมเตรียมความพร้อมสำหรับผู้ที่จะได้รับการแต่งตั้งเป็นพนักงานเจ้าหน้าที่ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ฯ