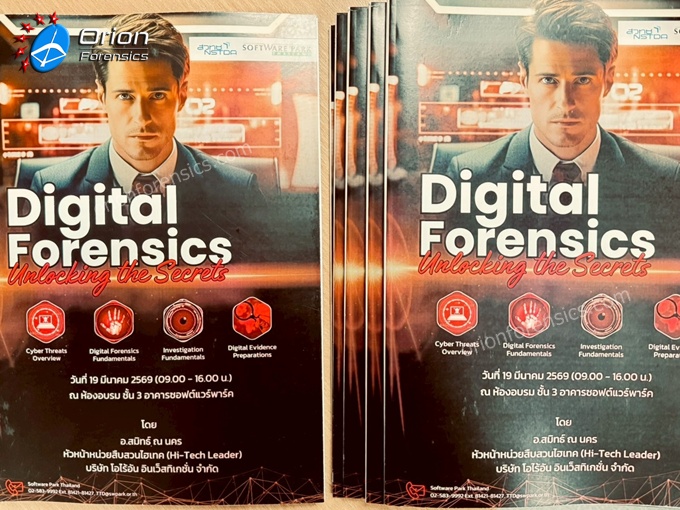

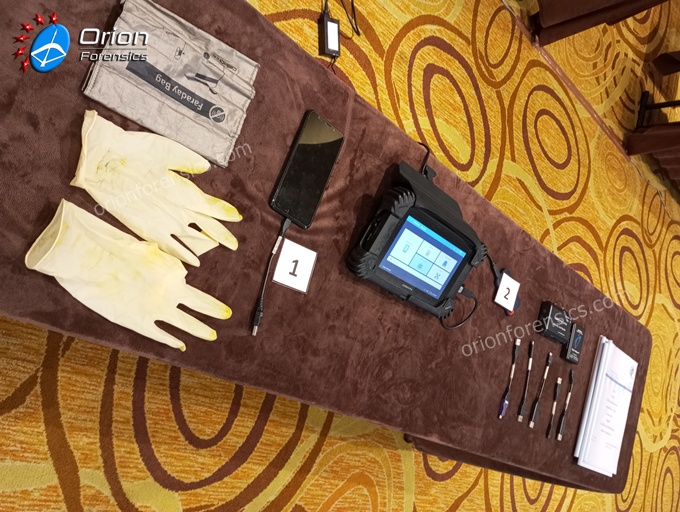

ภาพบรรยากาศ Orion Forensics Lab ร่วมกับ เขตอุตสาหกรรมซอฟต์แวร์ประเทศไทย (Software Park Thailand) ในการจัดอบรมในหัวข้อ “การอบรมหลักสูตร Digital Forensics – Unlocking the Secrets” เมื่อวันที่ 19 มีนาคม 2569 เวลา 09.00-16.00 น. ณ อาคารซอฟต์แวร์พาร์ค ถ.แจ้งวัฒนะ จ.นนทบุรี

อบรมหลักสูตร Digital Forensics – Unlocking the Secrets วันที่ 19 มีนาคม 2569

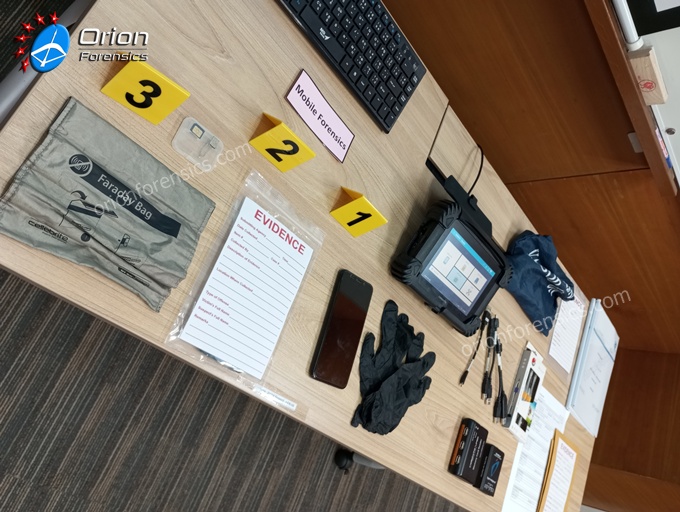

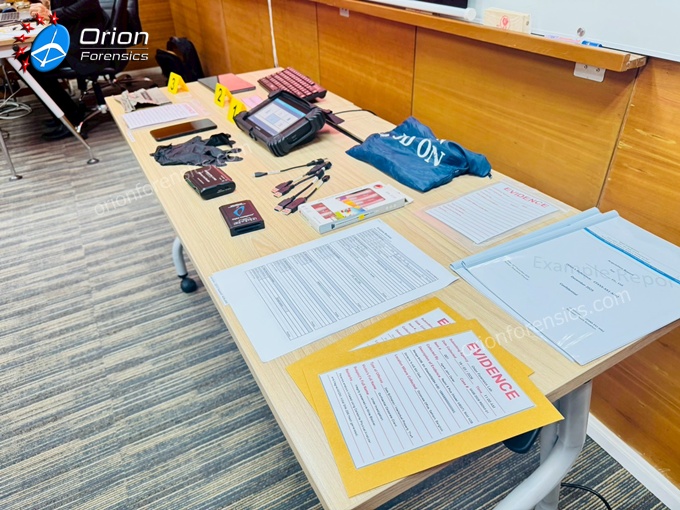

ในการอบรมครั้งนี้ได้นำเครื่องสำหรับการสืบค้นข้อมูลดิจิทัลจากอุปกรณ์มือถือ Mobile Forensics และ อุปกรณ์เสริมในงานพิสูจน์หลักฐานดิจิทัลบนอุปกรณ์พกพา (Mobile Forensics Accessories) เช่น

- ถุงฟาราเดย์ (Faraday Bags)

- อุปกรณ์เชื่อมต่อและดึงข้อมูล (Connection & Acquisition)

- อะแดปเตอร์ซิมการ์ด (SIM Card Readers/Adapters) สำหรับอ่านข้อมูลจากซิมการ์ด

- ถุงมือ (Gloves) และ ชุดไขควง

- ตัวอย่างการบันทึกข้อมูลการเก็บหลักฐาน

- ตัวอย่างรายงาน

มาสาธิตในหลักสูตรนี้ด้วย

การเข้าร่วมการอบรมนี้จะช่วยให้ผู้เข้าอบรมมีความรู้ ความเข้าใจเรื่องนิติวิทยาศาสตร์ทางดิจิทัล (Digital Forensics) ในด้านต่างๆ อาทิ ทักษะ, เทคนิคและสาธิตการใช้เครื่องมือ Mobile Forensics Data Acquisition, กระบวนการเก็บรวบรวมข้อมูลพยานหลักฐานดิจิทัลจากอุปกรณ์พกพา(เช่น สมาร์ทโฟน แท็บเล็ต) เพื่อรวบรวมและรักษาข้อมูลอิเล็กทรอนิกส์ เพื่อใช้เป็นหลักฐานทางดิจิทัล (Digital Evidence)

หลักสูตรเทคนิคการสืบสวนสอบสวนการทุจริตทางดิจิทัล

Digital Fraud Investigation Techniques Course

- ระยะเวลา: 2 วัน (09:00 – 16:00 น.)

- รูปแบบการเรียน: การบรรยาย + เวิร์กชอปเชิงปฏิบัติการ

- อุปกรณ์ที่จัดเตรียมให้: ซอฟต์แวร์สำหรับฝึกอบรม , ชุดข้อมูล (Datasets) และพยานหลักฐานจำลอง (Investigation Artifacts) และ Demo Mobile Device Forensics Accessories

ภาพรวมหลักสูตร

การทุจริตทางดิจิทัล, การโจรกรรมข้อมูล, ภัยคุกคามจากคนใน และการละเมิดทรัพย์สินทางปัญญา ถือเป็นความเสี่ยงที่สำคัญที่สุดประการหนึ่งที่องค์กรสมัยใหม่ต้องเผชิญ การสืบสวนเหตุการณ์เหล่านี้อย่างมีประสิทธิภาพจำเป็นต้องมีระเบียบวิธีทางนิติวิทยาศาสตร์ที่เป็นระบบ การจัดการพยานหลักฐานที่เหมาะสม และความรู้ด้านข้อกำหนดทางกฎหมายเพื่อให้พยานหลักฐานเป็นที่ยอมรับในชั้นศาล

หลักสูตรเทคนิคการสืบสวนสอบสวนการทุจริตทางดิจิทัลนี้ มุ่งเน้นให้ผู้เข้าอบรมได้รับความรู้เชิงปฏิบัติและทักษะที่จำเป็นในการระบุ เก็บรวมรวม วิเคราะห์ และรายงานพยานหลักฐานดิจิทัลที่เกี่ยวข้องกับการทุจริตและการรั่วไหลของข้อมูล

เนื้อหาหลักสูตรเป็นการผสมผสานระหว่างพื้นฐานทางทฤษฎี กรณีศึกษาจากเหตุการณ์จริง และการฝึกปฏิบัติโดยใช้ชุดข้อมูลและหลักฐานจำลองที่พบได้บ่อยในการสืบสวนจริง โดยระเบียบวิธีฝึกอบรมอ้างอิงตามแนวทางปฏิบัติที่ดีที่สุด (Best Practices) ซึ่งเป็นที่ยอมรับในระดับสากลจากองค์กรต่างๆ เช่น:

- สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST)

- องค์การระหว่างประเทศว่าด้วยการมาตรฐาน (ISO/IEC)

- Association of Chief Police Officers (ACPO)

วัตถุประสงค์ของหลักสูตร

เมื่อสิ้นสุดการอบรม ผู้เข้าอบรมจะสามารถ:

- เข้าใจพื้นฐานด้านนิติวิทยาศาสตร์ดิจิทัลและการสืบสวนการทุจริต

- ระบุแหล่งพยานหลักฐานดิจิทัลที่อาจเกิดขึ้นได้ในระหว่างการสืบสวน

- ตรวจยึดและรักษาพยานหลักฐานดิจิทัลอย่างถูกต้องตามมาตรฐานนิติวิทยาศาสตร์

- กู้คืนข้อมูลที่ถูกลบหรือถูกซ่อนจากระบบดิจิทัล

- วิเคราะห์ข้อมูลเมทาดาตา (Metadata) ของไฟล์และร่องรอยบนระบบ (System Artifacts)

- ตรวจสอบเทคนิคการต่อต้านนิติวิทยาศาสตร์ (Anti-forensic) ที่ใช้เพื่อซ่อนพยานหลักฐาน

- สืบสวนภัยคุกคามจากคนใน(Insider Threat) และเหตุการณ์ข้อมูลรั่วไหล

- วิเคราะห์ไฟล์เหตุการณ์ (Log files) และลำดับเหตุการณ์ (Event Timeline)

- สืบสวนกรณีการทุจริตในองค์กรและการละเมิดทรัพย์สินทางปัญญา

- ดำเนินการสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics) เบื้องต้น

- จัดทำรายงานการสืบสวนที่เหมาะสมสำหรับกระบวนการทางกฎหมาย

- นำเสนอพยานหลักฐานดิจิทัลในชั้นศาลในฐานะพยานผู้เชี่ยวชาญ (Expert Witness)

ผู้ที่ควรเข้ารับการอบรม

หลักสูตรนี้ออกแบบมาสำหรับผู้เชี่ยวชาญที่เกี่ยวข้องกับการสืบสวน, ความมั่นคงปลอดภัยไซเบอร์, การกำกับดูแล (Compliance) และการป้องกันการทุจริต ได้แก่:

- ผู้สืบสวนการทุจริต (Fraud Investigators)

- ผู้ตรวจสอบภายใน (Internal Auditors)

- เจ้าหน้าที่กำกับดูแลการปฏิบัติงาน (Compliance Officers)

- นักวิเคราะห์ความมั่นคงปลอดภัยไซเบอร์ (Cybersecurity Analysts)

- นักนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics Investigators)

- เจ้าหน้าที่บังคับใช้กฎหมาย (Law Enforcement Officers)

- นักกฎหมายที่เกี่ยวข้องกับคดีอาชญากรรมทางไซเบอร์

- บุคลากรด้านความปลอดภัยไอที (IT Security Personnel)

- ผู้เชี่ยวชาญด้านการบริหารจัดการความเสี่ยง (Risk Management Professionals)

คุณสมบัติและสิ่งที่ต้องเตรียมของผู้เข้าอบรม

- ทักษะพื้นฐานในการใช้งานคอมพิวเตอร์

- ความเข้าใจพื้นฐานเกี่ยวกับระบบไอทีหรือความมั่นคงปลอดภัยไซเบอร์ (แนะนำแต่ไม่บังคับ)

- คอมพิวเตอร์โน้ตบุ๊ก (ไม่บังคับ หากมีการจัดเตรียมอุปกรณ์ในแล็บให้)

- มีความสนใจในการสืบสวนดิจิทัลหรือการตรวจจับการทุจริต

หัวข้อการเรียนรู้ (Course Modules)

- บทนำสู่นิติวิทยาศาสตร์ดิจิทัล (Introduction to Digital Forensics)

- การระบุและตรวจยึดอุปกรณ์ดิจิทัลอย่างถูกต้อง (Identification & Seizure of Digital Equipment)

- ความสมบูรณ์และการรับฟังพยานหลักฐานดิจิทัลตามกฎหมาย (Legal Admissibility of Digital Evidence)

- การกู้คืนและการวิเคราะห์ข้อมูลพยานหลักฐาน (Data Recovery & Analysis)

- เทคนิคการตรวจสอบการต่อต้านนิติวิทยาศาสตร์ (Anti-Forensics Techniques)

- การตรวจสอบข้อมูลเมทาดาตา (Metadata Examination)

- การวิเคราะห์ไฟล์เหตุการณ์ (Log File Analysis)

- การสืบสวนภัยคุกคามจากคนในและการรั่วไหลของข้อมูล (Insider Threat & Data Leak Investigation)

- การสืบสวนการทุจริตในองค์กร การเงิน และการละเมิดทรัพย์สินทางปัญญา (Corporate & Financial Fraud & Intellectual property infringement)

- การสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics Investigation)

- กระบวนการเบิกความและนำเสนอพยานหลักฐานในชั้นศาล (Testifying in Court)

- เทคนิคการเขียนรายงานผลการสืบสวนสอบสวน (Investigation Report Writing)

📅 ตารางการอบรม Day 1: Technical Core & Evidence Foundations

วัตถุประสงค์: เน้นการเก็บกู้และวิเคราะห์ร่องรอยดิจิทัลพื้นฐานตามหลักการ Forensic

| เวลา | หัวข้อหลัก | รายละเอียดและมาตรฐานที่เกี่ยวข้อง |

| 09:00 – 10:30 | บทนำสู่นิติวิทยาศาสตร์ดิจิทัล (Introduction to Digital Forensics) | มาตรฐาน ACPO (4 Principles), ISO/IEC 27037 * กฎการรักษาความถูกต้องของหลักฐาน (Chain of Custody) การระบุและตรวจยึดอุปกรณ์ดิจิทัลอย่างถูกต้อง (Identification & Seizure of Digital Equipment) ความสมบูรณ์และการรับฟังพยานหลักฐานดิจิทัลตามกฎหมาย (Legal Admissibility of Digital Evidence) |

| 10:45 – 12:00 | Data Recovery & Analysis | * การกู้คืนไฟล์ที่ถูกลบ (File Carving) และการตรวจสอบ File Signature * การทำ Disk Imaging และการตรวจสอบ Integrity (Hashing) |

| 13:00 – 14:30 | Anti-forensics Detection | การตรวจหาการใช้เครื่องมือลบทำลายหลักฐาน (Wiping), การซ่อนข้อมูล (Steganography) และการทำ Timestomping , Encryption , File obfuscation |

| 14:45 – 16:00 | Metadata (การตรวจสอบข้อมูลเมทาดาตา) Log File Analysis (การวิเคราะห์ไฟล์เหตุการณ์) | การวิเคราะห์ Metadata ของไฟล์เอกสาร และการไล่ Timeline จาก Event Logs และ Registry เพื่อระบุพฤติกรรมผู้ใช้ |

📅 ตารางการอบรม Day 2: Advanced Fraud & Practical Workshop

วัตถุประสงค์: ประยุกต์ใช้เครื่องมือกับคดีทุจริตในองค์กรและสรุปผลการสืบสวน

| เวลา | หัวข้อหลัก | รายละเอียดและมาตรฐานที่เกี่ยวข้อง |

| 09:00 – 10:30 | การสืบสวนภัยคุกคามจากคนในและการรั่วไหลของข้อมูล (Insider Threat & Data Leak Investigation) | การตรวจสอบการรั่วไหลของข้อมูล และการติดตามพฤติกรรมพนักงานที่มีความเสี่ยง |

| 10:45 – 12:00 | Corporate & Financial Fraud & Intellectual property infringement | เทคนิคการสืบสวนการยักยอกเงิน และการละเมิดทรัพย์สินทางปัญญาช่องทางดิจิทัล |

| 13:00 – 14:30 | การสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics Investigation) | * การเก็บหลักฐานจากสมาร์ทโฟน การวิเคราะห์ข้อมูล แอปแชท และพิกัดตำแหน่ง (GPS) |

| 14:45 – 16:00 | Testifying in Court (กระบวนการเบิกความและนำเสนอพยานหลักฐานในชั้นศาล) Hands-on Workshop & Investigation Report Writing (เทคนิคการเขียนรายงานผลการสืบสวนสอบสวน) | Lab: จำลองคดี “ไฟล์ลับหายไปและการรั่วไหลของข้อมูล” * การเขียนรายงานสรุปผล (Forensic Report) ให้ผู้บริหารและฝ่ายกฎหมาย |

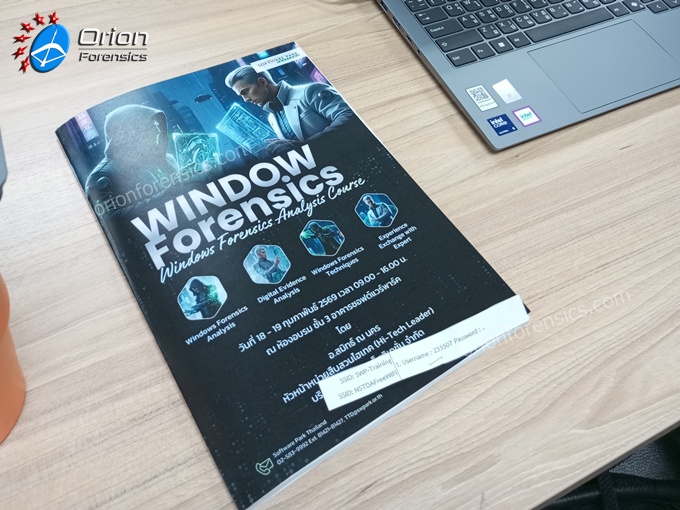

อบรมหลักสูตร Windows Forensics & Analysis ณ.อาคารซอฟต์แวร์พาร์ค วันที่ 18-19 กุมภาพันธ์ 2569

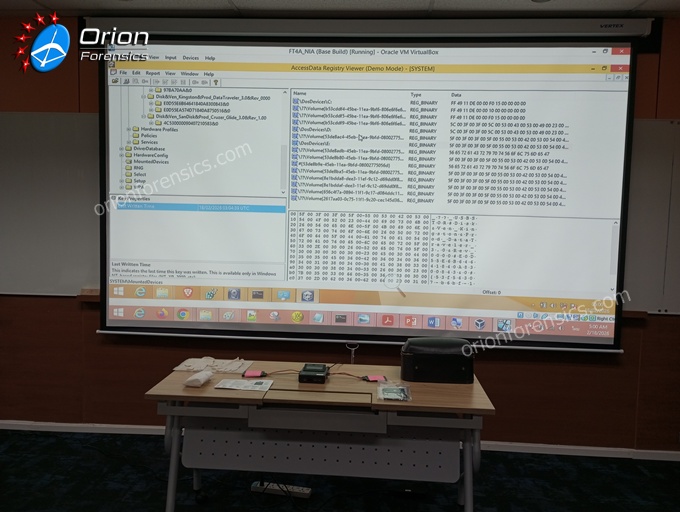

ภาพบรรยากาศ Orion Forensics Lab ร่วมกับ เขตอุตสาหกรรมซอฟต์แวร์ประเทศไทย (Software Park Thailand) ในการจัดอบรมในหัวข้อ หลักสูตร Windows Forensics & Analysis 💻🔐 รอบวันที่ 18-19 กุมภาพันธ์ 2569 ณ อาคารซอฟต์แวร์พาร์ค ถ.แจ้งวัฒนะ จ.นนทบุรี ในการอบรมครั้งนี้ได้นำเครื่องสำหรับการทำสำเนาหลักฐานดิจิทัล TD2 Forensic Duplicator มาสาธิตในหลักสูตรนี้ด้วย

ก้าวสู่การเป็นนักสืบดิจิทัลมืออาชีพกับหลักสูตร Windows Forensics & Analysis 💻🔐

ในโลกที่ข้อมูลคือหัวใจสำคัญ การรู้วิธี “สืบ” และ “วิเคราะห์” ร่องรอยบน Windows คือทักษะที่ขาดไม่ได้ ไม่ว่าจะเป็นเคสพนักงานขโมยข้อมูล (Data Theft) หรือการตรวจสอบการบุกรุกระบบ

ไฮไลท์หลักสูตร 2 วันเต็ม:

✅ Day 1: Windows Artefacts – ขุดลึกร่องรอยลับในระบบ เช่น Registry, USB Forensics, Jump Lists และร่องรอยการลบไฟล์ใน Recycle Bin ที่คุณอาจไม่เคยรู้

✅ Day 2: Windows Analysis – ฝึกวิเคราะห์สถานการณ์จริง! เรียนรู้วิธีรับมือเมื่อข้อมูลบริษัทถูกขโมย (Theft of Company Data) พร้อมเทคนิค และตัวอย่างรายงาน

New Computer Crime Act Officials Training | Elevating Digital Standards with Orion

เสริมสร้างความเข้มแข็งสู่มาตรฐานดิจิทัลไทย: ก้าวสำคัญของการพัฒนาพนักงานเจ้าหน้าที่ตาม พ.ร.บ. คอมพิวเตอร์ฯ

เมื่อวันที่ 22-23 มกราคม 2569 ที่ผ่านมา ณ โรงแรมมิราเคิล แกรนด์ คอนเวนชั่น กรุงเทพฯ โดยกระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (ดีอี) ร่วมกับ บมจ. โทรคมนาคมแห่งชาติ (NT) จัดโครงการอบรมเตรียมความพร้อมสำหรับผู้ที่จะได้รับการแต่งตั้งเป็นพนักงานเจ้าหน้าที่ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ฯ

ในการอบรมครั้งสำคัญนี้ บริษัท โอไร้อัน อินเว็สทิเกชั่น จำกัด (Orion Investigations) ได้รับเกียรติเชิญเป็นวิทยากรผู้เชี่ยวชาญ บรรยายในหัวข้อ “การพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer Forensics) 2 วัน” เพื่อยกระดับความรู้ความเข้าใจด้านนิติวิทยาศาสตร์ดิจิทัลให้กับเจ้าหน้าที่

เน้นการปฏิบัติจริง: สาธิตเครื่องมือและการเก็บหลักฐานดิจิทัล

ไฮไลท์สำคัญของการบรรยายคือการเน้นภาคปฏิบัติและการสาธิตการใช้งานอุปกรณ์จริง ทีมงานผู้เชี่ยวชาญจาก Orion Forensics Lab ได้นำเสนอเทคโนโลยีที่ทันสมัยในการสืบสวน ได้แก่

- การใช้งานอุปกรณ์ทำสำเนาหลักฐาน (Forensic Duplicator) เพื่อคงสภาพความสมบูรณ์ของข้อมูล

- เทคนิค Mobile Forensic สำหรับการตรวจสอบข้อมูลจากอุปกรณ์เคลื่อนที่

- การแลกเปลี่ยนความรู้จากประสบการณ์การทำคดีจริง (Case Studies)

Orion Forensics (ก่อตั้งเมื่อปี 2003) ขอร่วมแสดงความชื่นชมในความมุ่งมั่นของพนักงานเจ้าหน้าที่ทุกท่าน และเราพร้อมเป็นพาร์ทเนอร์เคียงข้าง เพื่อสร้างรากฐานดิจิทัลที่ยั่งยืนสืบไป

ย้อนรอยการตรวจสอบลิขสิทธิ์ซอฟต์แวร์ในไทย จากยุคบุกเบิกสู่ยุคดิจิทัล

หลายคนอาจสงสัยว่าการ ตรวจสอบลิขสิทธิ์ซอฟต์แวร์ ในประเทศไทยนั้นเริ่มจริงจังกันตั้งแต่เมื่อไหร่?

เจ้าของธุรกิจหลายท่านอาจจะเคยได้ยินข่าวหรือมีความกังวลเกี่ยวกับการ ตรวจสอบลิขสิทธิ์ซอฟต์แวร์ และการนำหมายค้นของเจ้าหน้าที่ตำรวจเพื่อตรวจสอบ แต่ทราบหรือไม่ว่า จริง ๆ แล้วมาตรการเหล่านี้ไม่ใช่เรื่องใหม่ แต่เป็นสิ่งที่เกิดขึ้นและมีการพัฒนาในประเทศไทยมานานกว่า 30 ปีแล้ว

วันนี้เราจะพาไปย้อนรอยดูประวัติความเป็นมา เพื่อให้คุณเข้าใจสถานการณ์และเตรียมพร้อมธุรกิจให้ถูกต้องตามกฎหมายลิขสิทธิ์ครับ

จุดเริ่มต้น กฎหมายลิขสิทธิ์ยุคบุกเบิก (พ.ศ. 2537)

พื้นฐานของการคุ้มครองซอฟต์แวร์ในไทย เริ่มต้นอย่างเป็นทางการเมื่อมีการประกาศใช้ พระราชบัญญัติลิขสิทธิ์ พ.ศ. 2537 (เริ่มบังคับใช้ปี 2538) ซึ่งถือเป็นจุดเปลี่ยนสำคัญ เพราะกฎหมายฉบับนี้ระบุชัดเจนให้ “โปรแกรมคอมพิวเตอร์” ถือเป็นงานวรรณกรรมประเภทหนึ่งที่ได้รับความคุ้มครอง

นั่นหมายความว่า ตั้งแต่ปี 2537 เป็นต้นมา การทำซ้ำ ดัดแปลง หรือใช้งานโปรแกรมโดยไม่ได้รับอนุญาต ถือเป็นความผิดทางกฎหมายและมีโทษทางอาญา ซึ่งเปิดทางให้เจ้าหน้าที่เริ่มมีการดำเนินการกับผู้กระทำผิดได้ตั้งแต่นั้นเป็นต้นมา

ยุคแห่งการปราบปรามเข้มข้น (พ.ศ. 2549 – ปัจจุบัน)

แม้จะมีกฎหมายรองรับมานาน แต่ยุคที่การ ตรวจสอบลิขสิทธิ์ซอฟต์แวร์ มีความเข้มข้นจนกลายเป็นข่าวใหญ่หน้าหนึ่งอยู่บ่อยครั้ง เริ่มต้นขึ้นในช่วงกลางทศวรรษ 2000 (ประมาณปี พ.ศ. 2549 เป็นต้นมา)

ในยุคนี้ เราได้เห็นความร่วมมืออย่างใกล้ชิดระหว่างภาคเอกชนอย่าง BSA (The Software Alliance) ซึ่งเป็นตัวแทนของเจ้าของลิขสิทธิ์ระดับโลก และภาครัฐอย่าง กองบังคับการปราบปรามการกระทำความผิดเกี่ยวกับอาชญากรรมทางเศรษฐกิจ (ปอศ.)

- The Nation Thailand : แคมเปญ Clean Up to the Countdown ซึ่งเป็นความร่วมมือโดยตรงระหว่าง BSA และ ตำรวจ ปอศ. (ECD)

- BSA : บีเอสเอเผยผลสำรวจอัตราการละเมิดลิขสิทธิ์ซอฟต์แวร์ในประเทศไทย อยู่ที่ร้อยละ 66

- Beartai : บก.ปอศ. โชว์ผลการจับซอฟต์แวร์ละเมิดลิขสิทธิ์ อัตราการละเมิดลดทุกปี

- ผู้จัดการออนไลน์ : บก.ปอศ.เตือนผู้ประกอบการละเมิดลิขสิทธิ์ซอฟต์แวร์ผิด กม. หลังจับกุม 150 แห่ง

- ฐานเศรษฐกิจ : บีเอสเอเพิ่มเงินรางวัลนำจับละเมิดลิขสิทธิ์ซอฟต์แวร์ 4 เท่า

และกดดันหลักมาจาก สหรัฐอเมริกา ผ่านมาตรการทางการค้าที่ชื่อว่า “Special 301 Report” และการตัดสิทธิพิเศษทางภาษี (GSP) ครับ

- USTR : ประกาศ Press Release ทางการ (ปี 2017) ที่ระบุว่า ยอมปลดไทยออกจากบัญชีดำแล้ว เพราะไทยมีการบังคับใช้กฎหมาย (Enforcement) ที่ดีขึ้น

- IIPA : ขอให้ไทยให้ความสำคัญเป็นอันดับแรก กับการบุกตรวจค้นและดำเนินคดีกับ บริษัทเอกชนที่ใช้ซอฟต์แวร์เถื่อน

- Bangkok Post : ประเทศไทยกำลังพยายามถอนตัวออกจากรายชื่อ ประเทศที่สหรัฐฯ จับตามอง

ยุคปัจจุบัน การเปลี่ยนแปลงสู่ Digital Audit

ในปัจจุบัน รูปแบบการ ตรวจสอบลิขสิทธิ์ซอฟต์แวร์ ได้วิวัฒนาการไปตามเทคโนโลยี เมื่อซอฟต์แวร์ส่วนใหญ่เปลี่ยนไปใช้ระบบ Cloud หรือ Subscription (รายเดือน/รายปี) ผู้ให้บริการซอฟต์แวร์สามารถตรวจสอบการใช้งานผ่านระบบออนไลน์ได้ทันที

แทนที่จะเป็นการบุกตรวจค้นโดยตำรวจในขั้นตอนแรก เราจึงมักจะเห็นรูปแบบของ “จดหมายแจ้งขอตรวจสอบ” (Audit Letter) ส่งตรงถึงบริษัท เพื่อขอให้แสดงหลักฐานการใช้งาน (License Compliance) แทน ซึ่งหากเพิกเฉย ก็อาจนำไปสู่กระบวนการทางกฎหมายที่เข้มข้นต่อไป

แหล่งข้อมูลอ้างอิงที่น่าเชื่อถือ

หลักสูตร Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp (พร้อม Voucher สอบ)

หากคุณกำลังมองหาคอร์ส อบรม Computer Forensics ที่กระชับ ตรงประเด็น และเน้นผลลัพธ์ในการสอบใบรับรอง หลักสูตร “Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp” คือคำตอบสำหรับคุณ

นี่คือหลักสูตรที่ออกแบบมาเพื่อ “เตรียมความพร้อมก้าวสู่ความเป็นมืออาชีพด้าน Digital Forensics” พร้อม Voucher สำหรับการสอบ เพื่อให้คุณพร้อมทั้งความรู้และโอกาสในการคว้าใบรับรอง

? เป้าหมายของหลักสูตร

- เข้าใจกระบวนการ เพื่อให้ผู้เรียนเข้าใจกระบวนการทางกฎหมายและเทคนิค Digital Forensics ที่ออกสอบบ่อย

- วิเคราะห์เป็น เพื่อฝึกฝนการวิเคราะห์โจทย์

- มั่นใจก่อนสอบ เพื่อทบทวนเนื้อหาและสร้างความมั่นใจ

? จุดเด่น

- Expert Instructor: สอนโดยผู้เชี่ยวชาญที่มีประสบการณ์จริงด้าน Digital Forensics และได้รับการรับรองทักษะการสอน

- Exam-Focused: เนื้อหาถูกออกแบบมาเพื่อการสอบโดยเฉพาะ ไม่เสียเวลากับทฤษฎีที่ไม่จำเป็น

- Cheat Sheet Included: แจกสรุป Keyword และ Path สำคัญที่ต้องจำ ช่วยลดเวลาในการอ่านหนังสือเอง

กลุ่มเป้าหมายของหลักสูตร ” Computer Forensics Exam Mastery: 1-Day Intensive Bootcamp ” ดังนี้:

- The Auditors และ Compliance Officers

- IT Managers และ ผู้เชี่ยวชาญด้านความปลอดภัย IT (Security Experts)

- นักสืบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensic Investigators)

- เจ้าหน้าที่บังคับใช้กฎหมาย

- ผู้ที่กำลังเตรียมสอบใบรับรอง (Certification Seekers)

? กำหนดการอบรม (Detailed Schedule)

09:00 – 12:00: High-Yield Theory Summary

ช่วงเช้าเน้นปูพื้นฐานและสรุปหัวข้อที่ออกสอบบ่อย (High-Frequency Topics)

09:00 – 10:00: Legal & Process Foundation

- The Four Principles: สรุปหลักการ 4 ข้อของพยานหลักฐานดิจิทัล (ACPO Guidelines)

- Evidence Handling: ขั้นตอนที่ถูกต้องในการเก็บหลักฐาน (Seizing) และการทำ Chain of Custody

- Admissibility: ปัจจัยสำคัญที่ศาลใช้พิจารณาความน่าเชื่อถือของพยานหลักฐาน

10:00 – 10:15: พักเบรก Morning Break

10:15 – 11:15: Technical Forensics Deep-Dive

- Acquisition Techniques: เจาะลึกความต่างระหว่าง Static vs. Live Acquisition (Bit-stream image vs. Backup)

- Windows Artifacts Mastery: ชี้เป้า “จุดตาย” ที่ต้องรู้ใน Registry, Link Files และ Shellbags

- Event Logs & USB: เทคนิคการแกะรอยการเข้าถึงระบบและการเชื่อมต่ออุปกรณ์ภายนอก

11:15 – 12:00: Specialized Areas Briefing

- Network & Web Forensics: การวิเคราะห์ Log (Log Analysis)

- Email & Mobile Forensics: ลำดับขั้นตอนการสืบสวน (Investigation Flow)

13:00 – 16:00: Exam Drill & Strategy

ช่วงบ่ายเปลี่ยนความรู้เป็นคะแนน ด้วยการฝึกทำโจทย์เสมือนจริง

13:00 – 14:30: Domain-Based Practice (Set 1)

- ฝึกทำโจทย์แยกตามหัวข้อ (Legal, Windows, Network, Cloud)

- วิเคราะห์โจทย์ เจาะลึก ให้ดูว่า “คำถามนี้ถามหาอะไร”

14:30 – 14:45: พักเบรก Afternoon Break

14:45 – 15:45: Final Mock Exam (Full Speed)

- จำลองการสอบจริงพร้อมเทคนิคการตัดตัวเลือก (Elimination Technique)

15:45 – 16:00: Q&A and Exam Readiness Tips

- ถาม-ตอบ และเคล็ดลับเตรียมตัวก่อนเข้าห้องสอบ

ข้อมูลการสมัคร (Enrollment Info)

- วันและเวลา: 9.00-16.00

- สถานที่: Onsite อาคาร Bangkok Business Center (สุขุมวิท 63 หรือซอยเอกมัย) or In house Training สำหรับองค์กร

- ราคา: 16,500 บาท (ยังไม่รวม VAT) ราคานี้รวม Voucher สอบ + LMS เรียบร้อยแล้ว

- ช่องทางลงทะเบียน LINE ID: orionforensics หรือ https://line.me/ti/p/gXyoCB99cG

- ช่องทางลงทะเบียน Email:

หมายเหตุ

- ทุกหลักสูตรสามารถจัดในรูปแบบ ( In-House) อบรมในองค์กรได้ โปรดติดต่อ Email:

- สิทธิประโยชน์ทางภาษี: ค่าใช้จ่ายจากการอบรมสามารถนำไปลดหย่อนภาษีได้ 200% (พระราชบัญญัติส่งเสริมการพัฒนาฝีมือแรงงาน พ.ศ. 2545)

- หลักสูตรภาคปฏิบัติผู้เข้าอบรมต้องเตรียมคอมพิวเตอร์มาเอง

- ในกรณีอบรม ณ ห้องอบรมบริษัทลูกค้า ค่าอบรมจะไม่รวมค่าอาหารกลางวัน และอาหารว่าง 2 มื้อ

- หลักสูตรอาจมีการเปลี่ยนแปลงวันเวลาจัดอบรมตามความสะดวกของลูกค้า

Orion Investigations ผนึก ดีอี-NT จัดอบรม Computer Forensics พร้อมเปิดหลักสูตรเจาะลึก

เมื่อวันที่ 27-28 พฤศจิกายน 2568 ที่ผ่านมา กระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (ดีอี) ร่วมกับ บมจ.โทรคมนาคมแห่งชาติ (NT) ได้จัดโครงการอบรมเตรียมความพร้อมสำหรับผู้ที่จะได้รับการแต่งตั้งเป็นพนักงาน เจ้าหน้าที่ตามพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ฯ ณ โรงแรมอมารี ดอนเมือง แอร์พอร์ต กรุงเทพฯ

ในการอบรมครั้งสำคัญนี้ บริษัท โอไร้อัน อินเว็สทิเกชั่น จำกัด (Orion Investigations) ได้รับเกียรติเชิญเป็นวิทยากรผู้เชี่ยวชาญ บรรยายในหัวข้อ “การพิสูจน์หลักฐานทางคอมพิวเตอร์ (Computer Forensics) 2 วัน” เพื่อยกระดับความรู้ความเข้าใจด้านนิติวิทยาศาสตร์ดิจิทัลให้กับเจ้าหน้าที่

เน้นการปฏิบัติจริง: สาธิตเครื่องมือและการเก็บหลักฐานดิจิทัล

ไฮไลท์สำคัญของการบรรยายคือการเน้นภาคปฏิบัติและการสาธิตการใช้งานอุปกรณ์จริง ทีมงานผู้เชี่ยวชาญจาก Orion ได้นำเสนอเทคโนโลยีที่ทันสมัยในการสืบสวน ได้แก่

- การใช้งานอุปกรณ์ทำสำเนาหลักฐาน (Forensic Duplicator) เพื่อคงสภาพความสมบูรณ์ของข้อมูล

- เทคนิค Mobile Forensic สำหรับการตรวจสอบข้อมูลจากอุปกรณ์เคลื่อนที่

- การแลกเปลี่ยนความรู้จากประสบการณ์การทำคดีจริง (Case Studies)

ยกระดับสู่มืออาชีพกับหลักสูตร Computer Forensics Investigations

ในยุคดิจิทัล อาชญากรรมไซเบอร์ทิ้งร่องรอยไว้เสมอ การเก็บรักษาและวิเคราะห์พยานหลักฐานทางคอมพิวเตอร์อย่างถูกวิธี จึงเป็นหัวใจสำคัญที่จะนำไปสู่การจับกุมผู้กระทำความผิดและการนำสืบในชั้นศาล

สำหรับผู้ที่สนใจต้องการพัฒนาทักษะด้านนี้ให้เชี่ยวชาญ Orion Investigations เปิดรับสมัครผู้สนใจเข้าร่วม “หลักสูตร Computer Forensics Investigations Course (2 วัน)” หลักสูตรเร่งรัดที่ออกแบบมาสำหรับเจ้าหน้าที่บังคับใช้กฎหมาย ผู้เชี่ยวชาญด้าน Cyber Investigation และผู้รับผิดชอบการสืบสวนโดยเฉพาะ

สิ่งที่คุณจะได้รับจากหลักสูตรนี้:

- ความรู้เชิงลึกในการพิสูจน์และเก็บรักษาหลักฐานดิจิทัลตามมาตรฐานสากล

- เทคนิคการวิเคราะห์ข้อมูลเพื่อหาข้อเท็จจริงในคดีอาญาและการสอบสวนภายในองค์กร

- เพิ่มประสิทธิภาพการปฏิบัติงานด้านนิติวิทยาศาสตร์ดิจิทัลของคุณทันที

? ใครที่พลาดไม่ได้: เจ้าหน้าที่นิติวิทยาศาสตร์ดิจิทัล, ผู้เชี่ยวชาญด้าน Cyber Investigation, และผู้รับผิดชอบการสืบสวนทุกท่าน

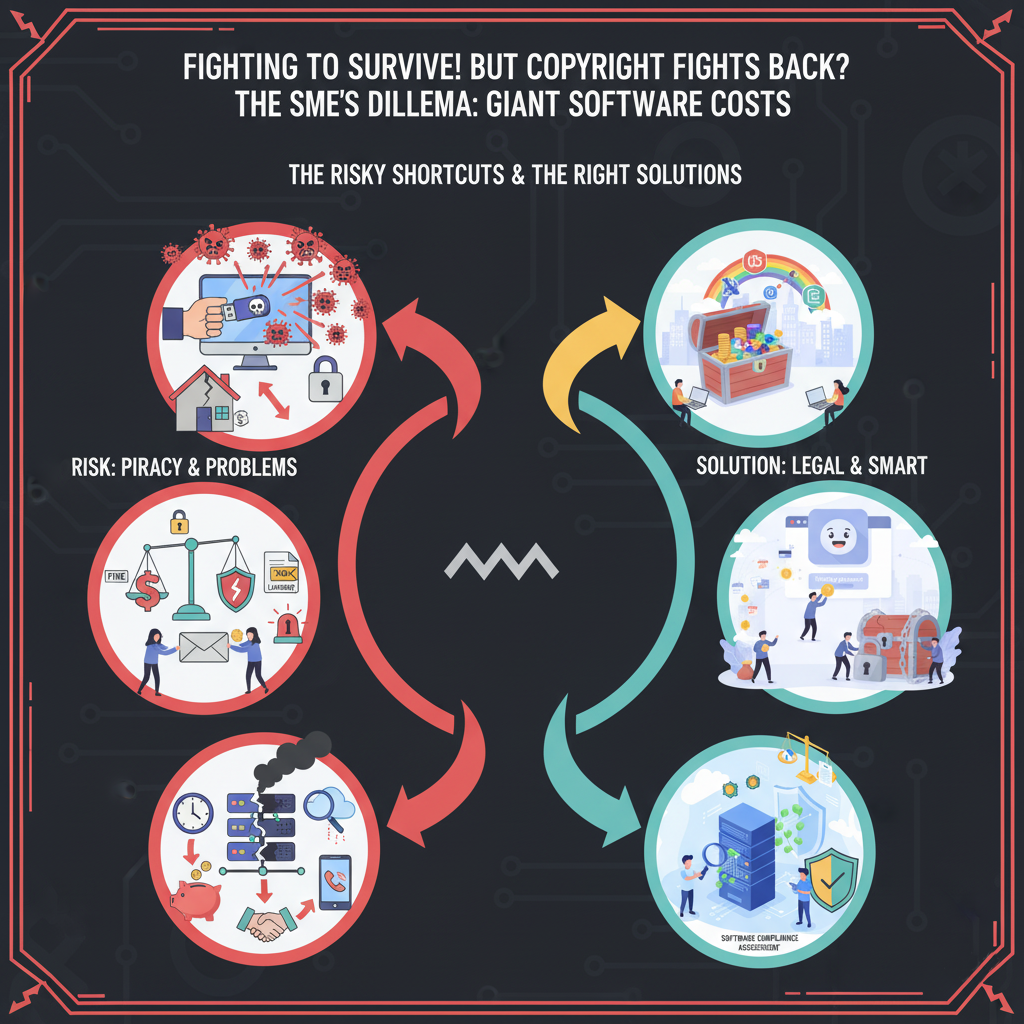

สู้ชีวิต! แต่ลิขสิทธิ์สู้กลับ? (เรื่องจริงที่ SME ต้องรู้)

เมื่อธุรกิจเล็ก… ต้องเจอโปรแกรม “ราคายักษ์”

ทางเลือกที่เสี่ยงหรือทางออกที่ใช่???

SME’s Software Dilemma Risky Shortcuts & Smart Solutions

เข้าใจดีเลยว่า บางครั้งแค่ “เปิดไฟล์” หรือ “แก้ไขงานลูกค้า” ที่ส่งมา ก็ต้องใช้โปรแกรมเฉพาะทางที่มีราคาหลักหมื่นหลักแสน ในขณะที่เงินทุนเรามีจำกัด ทำให้หลายคนคิดเสี่ยง “ลองใช้โปรแกรมเถื่อน (Crack)” หรือ “Software Piracy” เพื่อประหยัดเงิน นี่คือ SME Challenges ที่แท้จริง!

เหมือนเรากำลังคิดว่า “แค่แวะจอดรถในที่ห้ามจอดแป๊บเดียวคงไม่เป็นไร” แต่สุดท้ายอาจเจอใบสั่งราคาแพง หรือแย่กว่านั้น

ลองดู Software Piracy Risks ที่คุณอาจต้องจ่าย “แพงกว่า” ราคาโปรแกรมจริง ๆ

หากตัดสินใจใช้ซอฟต์แวร์ละเมิดลิขสิทธิ์

? เสี่ยง “บ้านแตก” จากไวรัส/มัลแวร์ (Malware Threats & Ransomware Attack)

- ? เปรียบเหมือน: การโหลดโปรแกรม Crack ก็เหมือนการ “รับกล่องพัสดุที่ไม่รู้ที่มา” ซึ่งข้างในอาจไม่ใช่แค่โปรแกรม แต่มี “ไวรัสหรือมัลแวร์” แอบแฝงมาด้วย ที่อันตรายกว่าคือ “Ransomware” (โปรแกรมเรียกค่าไถ่) ที่สามารถล็อคไฟล์สำคัญของบริษัทคุณทั้งหมด เช่น บัญชีลูกค้า, ไฟล์ออกแบบ, ข้อมูลการเงิน หากโดนโจมตี ธุรกิจคุณอาจหยุดชะงักทันที และมูลค่าความเสียหายสูงกว่าค่าซอฟต์แวร์หลายเท่าตัว นี่คือ Data Loss ที่เลวร้ายที่สุด!

⚖️ เสี่ยงถูกดำเนินคดี (Legal Consequences & Fines)

- ? เปรียบเหมือน: การขโมยของในร้านค้า แม้จะไม่มีใครเห็น แต่…แต่…แต่…กล้องจรปิดในร้านเห็นคุณนะ หรืออาจจะมี Sensor ตรวจจับคุณอยู่ แค่นี้คุณก็มีความเสี่ยงสูงที่จะถูกจับและมีประวัติอาชญากรรมแล้วครับ

การใช้โปรแกรมละเมิดลิขสิทธิ์คือการทำผิดกฎหมายลิขสิทธิ์ ซึ่งอาจนำไปสู่ ค่าปรับมหาศาล และสร้างความเสียหายต่อ Business Reputation ของบริษัทจนคู่ค้าไม่ไว้ใจ คุณอาจเผชิญกับ Software Audit Risk ที่ไม่คาดคิด

? เสียโอกาสธุรกิจและข้อมูล (Loss of Business Opportunities)

- ? เปรียบเหมือน: ซอฟต์แวร์เถื่อนมักไม่มีการอัปเดตช่องโหว่ ไม่มีทีมสนับสนุนแก้ไขปัญหา (Support) ถ้าโปรแกรมพัง ไฟล์งานหาย หรือมีช่องโหว่ด้านความปลอดภัย คุณจะต้องรับมือเองทั้งหมด ทำให้ เสียเวลางาน, เสียความน่าเชื่อถือ และอาจ เสียลูกค้า ไปเลย นี่คือการ Damage to Business ที่ส่งผลกระทบโดยตรงต่อการเติบโต

ทางออกสำหรับ SME ที่ “ไม่อยากเสี่ยง” และ “ยังไม่พร้อมจ่ายหลักแสน” (Affordable Software Solutions)

เพื่อความยั่งยืน, มั่นคง และความสบายใจ (Professional & Trustworthy)

✨โปรแกรมทางเลือก (Open Source / Freemium Software)

- ? มีซอฟต์แวร์คุณภาพดีจำนวนมากที่เปิดให้ใช้ฟรี หรือมีราคาถูกกว่ามาก สำหรับงานพื้นฐาน เช่น โปรแกรมออกแบบ, โปรแกรมสำนักงาน นี่คือ Cost-effective Software ที่น่าสนใจ รวมถึงโปรแกรมฟรีจากเจ้าของสิทธิ์ ที่ใช้สำหรับ ดู(Viewer), อ่าน(Reader) หรือเล่น(Player) โดยไม่จำเป็นที่จะต้องเสียเงินขอใช้สิทธิ์มาใช้งานแต่อย่างใด

✨ พิจารณา “รูปแบบการเช่าใช้” (Subscription Model Software)

- ? หลายโปรแกรมใหญ่มีแพ็คเกจรายเดือน/รายปี ที่ยืดหยุ่นสำหรับผู้ประกอบการรายย่อย ทำให้ไม่ต้องจ่ายเงินก้อนใหญ่ในครั้งเดียว สามารถกำหนดขอบเขตของงานในแต่ละงาน (Job) ได้ด้วยว่าโครงการ (Project) แต่ละครั้งมีความยาวมากน้อยเพียงใด เราสามารถเช่าสิทธิ์ใช้ตามระยะเวลาโครงการได้ต้องการ ทำให้กำหนดราคาต้นทุนในแต่ละงานได้โดยง่าย เป็นการบริหาร Software Costs ที่ชาญฉลาด

✨ ปรึกษาผู้เชี่ยวชาญเพื่อ “ตรวจสอบและบริหารจัดการ” ซอฟต์แวร์ (Software Compliance Assessment)

- ?ถ้าคุณไม่มั่นใจว่าโปรแกรมที่ใช้อยู่ถูกต้องทั้งหมดหรือไม่?

- ? เรามีบริการ “ตรวจสอบการปฏิบัติตามลิขสิทธิ์ซอฟต์แวร์” (Software Compliance Assessment) ที่จะช่วยให้คุณเราใจ โปรแกรมคอมพิวเตอร์ที่คุณใช้ในเครื่องขององค์กรอย่างละเอียด และให้คำแนะนำที่ใช้งานได้จริง เพื่อให้คุณทำงานได้อย่างสบายใจ ปลอดภัย และถูกต้องตามกฎหมาย ตั้งแต่วันแรกที่เริ่มกิจการ เราคือ Expert Software Consulting ของคุณ

?️ อย่าให้ธุรกิจอันมีค่าของคุณ ต้อง “แพ้เสียงในหัว” ที่กระซิบให้เลือกความง่ายแต่แฝงด้วยความเสี่ยง การใช้ซอฟต์แวร์ถูกลิขสิทธิ์ คือชัยชนะเหนือความโลภ คือการลงทุนในเกราะป้องกันที่แข็งแกร่งที่สุด

เลือกความถูกต้องวันนี้ เพื่อการเติบโตอย่างมั่นคง ไร้กังวล และภาคภูมิใจในทุกย่างก้าวของธุรกิจคุณ

Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

โลกดิจิทัลที่ “เร่งรีบ” ไม่แพ้กรุงเทพฯ

ทำไมทักษะ Digital Forensics (นักสืบไซเบอร์) คือสิ่งจำเป็นในยุคนี้

สวัสดีครับ! ในฐานะคนที่คลุกคลีอยู่กับโลกของ Digital Forensics (การสืบสวนพยานหลักฐานดิจิทัล) ผมอยากชวนคุณคุยเรื่องหนึ่งครับ

ทุกวันนี้ เราใช้ชีวิตกันแบบ “เร่งรีบ” ในกรุงเทพฯ ใช่ไหมครับ? ทุกอย่างคือการแข่งขัน แย่งกันขึ้น BTS วางแผนหนีรถติด ข้อมูลข่าวสารวิ่งเข้าหาเราทุกวินาที

โลก “ดิจิทัล” หรือโลกออนไลน์ของเรา ก็ไม่ต่างกันเลยครับ มันคือกรุงเทพฯ อีกเวอร์ชันหนึ่ง ที่ทั้งเร็ว เร่งรีบ และเต็มไปด้วย “ข้อมูล” (Data) มหาศาล

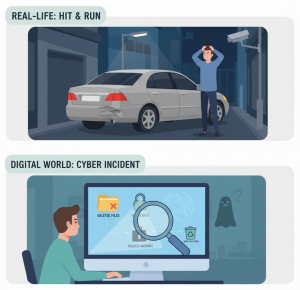

เปรียบเหมือน “รถ” ที่วิ่งกันขวักไขว่

แต่คำถามคือ ถ้าเกิด “อุบัติเหตุ” หรือ “ภัยคุกคามทางไซเบอร์” (Cyber Threats) ขึ้นล่ะ? เราจะ “เคลียร์” ปัญหานั้นยังไง?

? ชนแล้วหนี

- ในชีวิตจริง คุณจอดรถไว้ในซอย กลับมาอีกที ไฟท้ายแตก มีรอยบุบ แต่… ไม่มีคนเห็น ไม่มีโน้ต กล้องวงจรปิดก็ดันชี้ไปอีกทาง คุณหัวเสีย แต่ไม่รู้เลยว่าใครทำ ทำตอนไหน

- ในโลกดิจิทัล มันเหมือนกับที่คุณเปิดคอมมาแล้วพบว่า… ไฟล์ถูกลบ (Deleted Files) หายไปเฉยๆ, โปรแกรมไม่ทำงาน หรือแย่กว่านั้นคือ บัญชีโดนแฮ็ก (Hacked Account) คุณรู้ว่า ‘มีอะไรผิดปกติ’ แต่ไม่รู้ว่าใครทำ? มันเข้ามาทางไหน? และไฟล์ที่หายไปจะทำ การกู้ข้อมูล (Data Recovery) กลับมาได้ไหม?

Digital Forensics เปรียบเหมือน “ทีมสืบสวนที่เกิดเหตุ” ครับ

ต่อให้คนร้ายคิดว่า “ลบ” ไปแล้ว เราคือคนที่จะไปไล่หา ‘ร่องรอยดิจิทัล’ (Digital Footprints) ที่ทิ้งไว้ เราจะสอนให้คุณเป็น ‘นักสืบ’ ที่สามารถตามหาหลักฐาน และเรียนรู้กระบวนการ Data Recovery เพื่อ ‘กู้’ ไฟล์ที่คิดว่าหายไปแล้วกลับมา และ ‘ปะติดปะต่อเรื่องราว’ ว่าเกิดอะไรขึ้นกันแน่ นี่คือหัวใจของ การสืบสวนทางดิจิทัล ครับ

?️ ท่อประปาแตก

- ในชีวิตจริง คุณเคยเห็นถนนทรุด หรือน้ำท่วมขังแบบไม่ทราบสาเหตุไหมครับ? กว่าเราจะรู้ตัว “ท่อประปา” ที่อยู่ใต้ดินก็อาจจะ ‘รั่ว’ ไปนานแล้ว สร้างความเสียหายเป็นวงกว้าง เรามองไม่เห็นปัญหา จนกระทั่งมัน ‘โผล่’ ขึ้นมาบนผิวถนน

- ในโลกดิจิทัล นี่คือปัญหาคลาสสิกของ “ข้อมูลรั่วไหล” (Data Breach หรือ Data Leak) ครับ มันอาจเกิดจากพนักงาน (ทั้งตั้งใจหรือไม่ตั้งใจ) แอบส่งข้อมูลสำคัญของบริษัทออกไปทีละเล็กทีละน้อย หรือมี ‘ช่องโหว่’ ที่เรามองไม่เห็น ทำให้ข้อมูลสำคัญ ‘รั่ว’ ออกไปหาคู่แข่ง กว่าเราจะรู้ตัว ความเสียหายก็อาจจะประเมินค่าไม่ได้แล้ว

Digital Forensics เปรียบเหมือน “เครื่องมือตรวจสอบ” ครับ

แทนที่จะรอให้ถนนพัง เราจะสอนให้คุณใช้เครื่องมือเพื่อ ‘ตรวจสอบ’ และ ‘ฟังเสียง’ ที่ผิดปกติ เราสามารถ ‘อ่านแผนที่’ (หรือ Log file) เพื่อดูว่า ‘ข้อมูล’ ของเราวิ่งไปทางไหนที่มันไม่ควรไป หรือใครเป็นคนแอบมา ‘เจาะท่อ’ ของเรา นี่คือทักษะสำคัญสำหรับ Cyber Investigation เพื่อหยุดยั้งความเสียหายก่อนที่มันจะสายเกินไป

? ทำไมทักษะนี้ถึงเป็น “ข้อได้เปรียบ” ในยุคแห่งการแข่งขัน?

ในโลกธุรกิจที่ “แข่งขัน” กันสูงเหมือนแย่งที่จอดรถในห้างวันเสาร์ การ “รู้ทัน” และ “ปกป้อง” ข้อมูลได้ คือความได้เปรียบมหาศาล

คุณไม่จำเป็นต้องเป็น “เทพคอมพิวเตอร์” หรือมีพื้นฐาน Cybersecurity (ความปลอดภัยทางไซเบอร์) มาก่อน

คุณแค่ต้อง “อ่านแผนที่” ให้ออก และ “รู้จักเครื่องมือ” ที่ถูกต้อง

เมื่อคุณมีทักษะ Computer Forensics นี้:

- สำหรับเจ้าของธุรกิจ: คุณจะรู้ทันทีเมื่อมีภัยคุกคาม ,สงสัยว่ามีการทุจริตภายใน, พนักงานขโมยข้อมูล หรือลบข้อมูล

- สำหรับคนทำงาน: ทักษะนี้คือ “อาวุธลับ” ที่ทำให้คุณโดดเด่น ไม่ว่าคุณจะอยู่ฝ่าย IT, HR, หรือกฎหมาย คุณจะกลายเป็นคนที่ช่วย “ไขปริศนา” ที่คนอื่นแก้ไม่ได้ (ถือเป็น ทักษะ IT ที่มีมูลค่าสูงมาก)

- สำหรับคนทั่วไป: คุณจะเข้าใจโลกดิจิทัลมากขึ้น ปกป้องตัวเองและครอบครัวจากภัยออนไลน์ได้ดีขึ้น, ตรวจสอบเว็ปไซต์ปลอม, เว็ปหลอกลวง, อีเมลหลอกลวง หรือตรวจสอบไฟล์อันตราย

? คุณก็เริ่มต้น “เรียน Forensics” ได้ แม้ไม่มีพื้นฐาน

ผมเชื่อว่าหลายคนอ่านถึงตรงนี้แล้วอาจจะคิดว่า “มันคงยาก” หรือ “เราไม่มีพื้นฐานเลย”

นั่นคือเหตุผลที่ผมออกแบบ หลักสูตร Digital Forensics มาครับ และมันถูกออกแบบมาเพื่อ “คนธรรมดา” ที่อยากเปลี่ยนความ “ไม่รู้” ให้เป็น “รู้จริง”

นี่คือคอร์ส อบรม Computer Forensics ที่เราจะข้ามศัพท์เทคนิคที่น่าปวดหัว แต่เน้น “กระบวนการ” และ “วิธีคิด” ที่คุณเอาไปใช้ได้จริงทันที

ถ้าคุณเป็นคนหนึ่งที่อยาก “อ่านเกม” ในโลกดิจิทัลให้ออก อยากมี “ทางลัด” เข้าใจร่องรอยที่คนอื่นมองไม่เห็น…

ผมอยากชวนคุณมาเริ่มต้น “ก้าวแรก” ด้วยกันครับ

ลองดูรายละเอียด หลักสูตร Digital Fraud Investigation Techniques ของเราได้ที่นี่ครับ

แล้วมาเปลี่ยนความ “สับสน” ในโลกดิจิทัล ให้เป็น “อาวุธ” ที่ทรงพลังที่สุดของคุณกันครับ

เบื้องหลังการเดินทางของซอฟต์แวร์ที่คุณใช้อยู่ มีอะไรซ่อนอยู่บ้าง?

จากไอเดียสู่ “โปรแกรมระดับโลก” เบื้องหลังการเดินทางของซอฟต์แวร์ที่คุณใช้อยู่ มีอะไรซ่อนอยู่บ้าง?

คุณเคยสงสัยไหมว่า กว่าที่เราจะได้ใช้โปรแกรมดีๆ อย่าง โปรแกรมออกแบบกราฟิก(Graphic Design Software), ระบบปฏิบัติการ(Operating System) Windows/macOS หรือแม้แต่ Driver เล็กๆ ของอุปกรณ์คอมพิวเตอร์ กว่าจะมาถึงมือเราได้อย่างสมบูรณ์แบบนั้น ต้องผ่านอะไรมาบ้าง?

นี่ไม่ใช่แค่การเขียนโค้ดไม่กี่บรรทัด แต่คือ “การลงทุน” (Investment) ที่ยิ่งใหญ่ระดับโลก

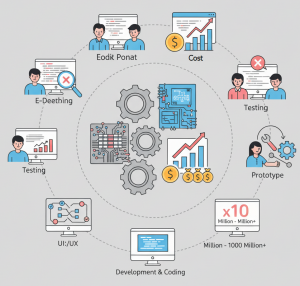

จุดเริ่มต้น ไอเดียและความฝัน (Research and Development)

- กว่าจะเปิดร้านได้ ก่อนจะสร้างร้านอาหารสวยๆ สักร้าน เราต้องคิดแล้วคิดอีกว่าจะขายอะไร, ร้านจะหน้าตาแบบไหน, ใครคือลูกค้าเป้าหมายใช่ไหมครับ? ต้องสำรวจทำเล, วาดแบบ, ลองทำเมนู

- ในโลกซอฟต์แวร์ก็เหมือนกัน ก่อนจะได้โปรแกรมเจ๋งๆ ก็ต้องเริ่มจาก “ทีมคิดค้น” (Research & Development Team – R&D) ที่ใช้เงิน หลักล้านไปจนถึงหลายร้อยล้านบาท และใช้เวลา เป็นเดือนเป็นปี เพื่อวิจัยว่าคนอยากใช้อะไร, โปรแกรมจะทำงานยังไง, หน้าตาแบบไหนถึงจะถูกใจผู้ใช้งาน (User Experience – UX / User Interface – UI)

การพัฒนา สร้างให้เป็นจริง (Software Development Process)

- ลงเสาเข็ม ก่อกำแพง หลังจากมีแบบร้านในฝันแล้ว ก็ถึงขั้นตอน “ลงมือก่อสร้าง” จริงๆ ใช่ไหมครับ? ทั้งช่างปูน ช่างไม้ ช่างไฟ ต่างคนต่างทำหน้าที่ของตัวเอง พลาดไม่ได้เลยนะ! เพราะถ้ามีความผิดพลาด ก็จะต้องทำการแก้ไขซ้ำตรงจุดที่มีปัญหา ทำไปตรวจไป วนไปเรื่อยๆ ทุกๆ วัน

- ในโลกซอฟต์แวร์ก็เหมือนกัน นี่คือช่วงที่ “ทีมวิศวกรซอฟต์แวร์” (Software Engineers) จะลงมือ “เขียนโค้ด” (Coding) ทีละบรรทัดๆ เป็นหมื่นเป็นแสนบรรทัด แล้วก็ต้องมี “ทีมทดสอบ” (Quality Assurance – QA Team) มาลองใช้ดูว่ามีข้อผิดพลาด (Bug) ไหม เจอแล้วก็ส่งกลับไปแก้ (Debugging) แก้เสร็จก็ทดสอบใหม่ วนไปเรื่อยๆ จนกว่าโปรแกรมจะทำงานได้จริง ขั้นตอนนี้ใช้งบสูงที่สุด! อาจเริ่มจาก หลักสิบล้านไปถึงพันล้านบาท เลยทีเดียวสำหรับโปรแกรมทั่วไป แต่ถ้าเป็นระบบปฏิบัติการใหญ่ๆ อาจใช้เงิน “แสนล้านบาท” ได้เลยครับ (Development Cost)

การตลาดและจัดจำหน่าย (Marketing and Distribution)

- โปรโมทให้ดัง พอร้านสร้างเสร็จ สวยงาม อาหารอร่อยแล้ว ก็ต้อง “โปรโมทให้คนรู้จัก” ใช่ไหมครับ? ทั้งทำป้ายโฆษณา, ลง Facebook, จ้างคนมาลองชิม, หรือออกบูธ

- ในโลกซอฟต์แวร์ก็เหมือนกัน หลังจากโปรแกรมเสร็จสมบูรณ์ ก็ต้องมี “ทีมการตลาดและทีมขาย” (Sales Team) ที่ต้องใช้งบ หลักล้านไปจนถึงหลายร้อยล้านบาท เพื่อทำให้โปรแกรมเป็นที่รู้จักของผู้คนทั่วโลก หาช่องทางวางขาย (Distribution Channel) ให้ผู้ใช้หาซื้อได้ง่ายๆ

การดูแลและอัปเดตต่อเนื่อง (Maintenance and Updates)

- ซ่อมแซม ปรับปรุง ร้านเปิดแล้วใช่ว่าจะจบนะครับ! ถ้ามีอะไรเสียก็ต้องซ่อม, เทรนด์ใหม่มาก็ต้องปรับปรุงเมนู, หน้าหนาวอยากได้เมนูร้อนๆ หน้าร้อนอยากได้เมนูเย็นๆ บางเมนูหรือรายการก็ต้องจัดตามอีเว้นท์ให้เข้ากับบรรยากาศ เช่น คริสต์มาส, ตรุษจีน, สงกรานต์, ฮาโลวีน เป็นต้น

- ในโลกซอฟต์แวร์ก็เหมือนกัน โปรแกรมก็ต้องมีการ “ดูแลตลอดเวลา” ครับ! มี “ทีมสนับสนุน” (Customer Support) คอยตอบคำถาม, มี “ทีมความปลอดภัย” (Security Team) คอยอุดช่องโหว่ (Vulnerability), และ “ทีมพัฒนา” คอยอัปเดตฟีเจอร์ใหม่ๆ (New Features) ให้โปรแกรมทันสมัยเสมอ ซึ่งมีค่าใช้จ่ายต่อเนื่อง (Ongoing Cost) ปีละหลายล้านไปจนถึงหลายพันล้านบาท เลยทีเดียว

ซอฟต์แวร์ที่คุณใช้อยู่ทุกวันนี้ คือผลลัพธ์ของ “ความทุ่มเท, เงินทุน, และมันสมอง“ ที่ประเมินค่าไม่ได้ เหมือนกับร้านอาหารที่คุณรักที่มีเบื้องหลังการสร้างที่ยิ่งใหญ่

การใช้ซอฟต์แวร์อย่างถูกต้องตามลิขสิทธิ์ (Software Licensing / Copyright) ไม่ใช่แค่การรักษากฎหมาย แต่คือการ “สนับสนุนผู้สร้าง” (Support Developers) ให้มีกำลังใจและทรัพยากรไปพัฒนาสิ่งดีๆ มาให้เราใช้ต่อไป