ภาพบรรยากาศ Orion Forensics Lab ร่วมกับ เขตอุตสาหกรรมซอฟต์แวร์ประเทศไทย (Software Park Thailand) ในการจัดอบรมในหัวข้อ “การอบรมหลักสูตร Digital Forensics – Unlocking the Secrets” เมื่อวันที่ 19 มีนาคม 2569 เวลา 09.00-16.00 น. ณ อาคารซอฟต์แวร์พาร์ค ถ.แจ้งวัฒนะ จ.นนทบุรี

อบรมหลักสูตร Digital Forensics – Unlocking the Secrets วันที่ 19 มีนาคม 2569

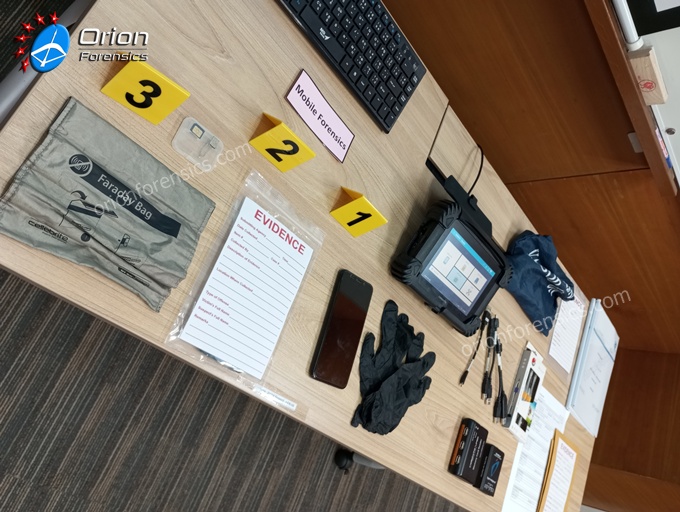

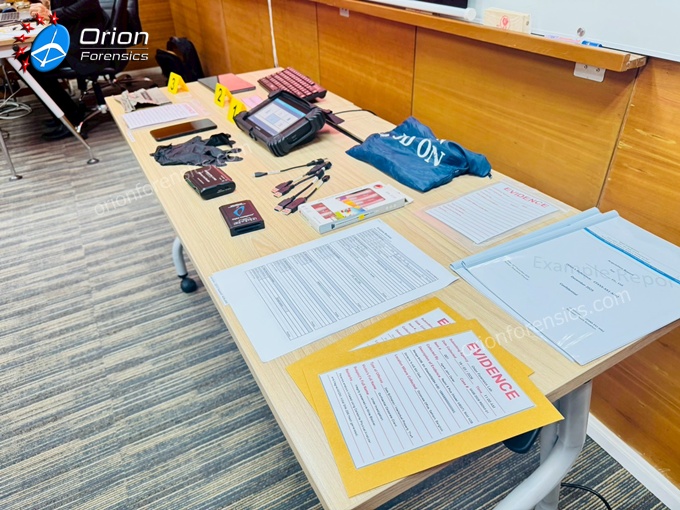

ในการอบรมครั้งนี้ได้นำเครื่องสำหรับการสืบค้นข้อมูลดิจิทัลจากอุปกรณ์มือถือ Mobile Forensics และ อุปกรณ์เสริมในงานพิสูจน์หลักฐานดิจิทัลบนอุปกรณ์พกพา (Mobile Forensics Accessories) เช่น

- ถุงฟาราเดย์ (Faraday Bags)

- อุปกรณ์เชื่อมต่อและดึงข้อมูล (Connection & Acquisition)

- อะแดปเตอร์ซิมการ์ด (SIM Card Readers/Adapters) สำหรับอ่านข้อมูลจากซิมการ์ด

- ถุงมือ (Gloves) และ ชุดไขควง

- ตัวอย่างการบันทึกข้อมูลการเก็บหลักฐาน

- ตัวอย่างรายงาน

มาสาธิตในหลักสูตรนี้ด้วย

การเข้าร่วมการอบรมนี้จะช่วยให้ผู้เข้าอบรมมีความรู้ ความเข้าใจเรื่องนิติวิทยาศาสตร์ทางดิจิทัล (Digital Forensics) ในด้านต่างๆ อาทิ ทักษะ, เทคนิคและสาธิตการใช้เครื่องมือ Mobile Forensics Data Acquisition, กระบวนการเก็บรวบรวมข้อมูลพยานหลักฐานดิจิทัลจากอุปกรณ์พกพา(เช่น สมาร์ทโฟน แท็บเล็ต) เพื่อรวบรวมและรักษาข้อมูลอิเล็กทรอนิกส์ เพื่อใช้เป็นหลักฐานทางดิจิทัล (Digital Evidence)

หลักสูตรเทคนิคการสืบสวนสอบสวนการทุจริตทางดิจิทัล

Digital Fraud Investigation Techniques Course

- ระยะเวลา: 2 วัน (09:00 – 16:00 น.)

- รูปแบบการเรียน: การบรรยาย + เวิร์กชอปเชิงปฏิบัติการ

- อุปกรณ์ที่จัดเตรียมให้: ซอฟต์แวร์สำหรับฝึกอบรม , ชุดข้อมูล (Datasets) และพยานหลักฐานจำลอง (Investigation Artifacts) และ Demo Mobile Device Forensics Accessories

ภาพรวมหลักสูตร

การทุจริตทางดิจิทัล, การโจรกรรมข้อมูล, ภัยคุกคามจากคนใน และการละเมิดทรัพย์สินทางปัญญา ถือเป็นความเสี่ยงที่สำคัญที่สุดประการหนึ่งที่องค์กรสมัยใหม่ต้องเผชิญ การสืบสวนเหตุการณ์เหล่านี้อย่างมีประสิทธิภาพจำเป็นต้องมีระเบียบวิธีทางนิติวิทยาศาสตร์ที่เป็นระบบ การจัดการพยานหลักฐานที่เหมาะสม และความรู้ด้านข้อกำหนดทางกฎหมายเพื่อให้พยานหลักฐานเป็นที่ยอมรับในชั้นศาล

หลักสูตรเทคนิคการสืบสวนสอบสวนการทุจริตทางดิจิทัลนี้ มุ่งเน้นให้ผู้เข้าอบรมได้รับความรู้เชิงปฏิบัติและทักษะที่จำเป็นในการระบุ เก็บรวมรวม วิเคราะห์ และรายงานพยานหลักฐานดิจิทัลที่เกี่ยวข้องกับการทุจริตและการรั่วไหลของข้อมูล

เนื้อหาหลักสูตรเป็นการผสมผสานระหว่างพื้นฐานทางทฤษฎี กรณีศึกษาจากเหตุการณ์จริง และการฝึกปฏิบัติโดยใช้ชุดข้อมูลและหลักฐานจำลองที่พบได้บ่อยในการสืบสวนจริง โดยระเบียบวิธีฝึกอบรมอ้างอิงตามแนวทางปฏิบัติที่ดีที่สุด (Best Practices) ซึ่งเป็นที่ยอมรับในระดับสากลจากองค์กรต่างๆ เช่น:

- สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST)

- องค์การระหว่างประเทศว่าด้วยการมาตรฐาน (ISO/IEC)

- Association of Chief Police Officers (ACPO)

วัตถุประสงค์ของหลักสูตร

เมื่อสิ้นสุดการอบรม ผู้เข้าอบรมจะสามารถ:

- เข้าใจพื้นฐานด้านนิติวิทยาศาสตร์ดิจิทัลและการสืบสวนการทุจริต

- ระบุแหล่งพยานหลักฐานดิจิทัลที่อาจเกิดขึ้นได้ในระหว่างการสืบสวน

- ตรวจยึดและรักษาพยานหลักฐานดิจิทัลอย่างถูกต้องตามมาตรฐานนิติวิทยาศาสตร์

- กู้คืนข้อมูลที่ถูกลบหรือถูกซ่อนจากระบบดิจิทัล

- วิเคราะห์ข้อมูลเมทาดาตา (Metadata) ของไฟล์และร่องรอยบนระบบ (System Artifacts)

- ตรวจสอบเทคนิคการต่อต้านนิติวิทยาศาสตร์ (Anti-forensic) ที่ใช้เพื่อซ่อนพยานหลักฐาน

- สืบสวนภัยคุกคามจากคนใน(Insider Threat) และเหตุการณ์ข้อมูลรั่วไหล

- วิเคราะห์ไฟล์เหตุการณ์ (Log files) และลำดับเหตุการณ์ (Event Timeline)

- สืบสวนกรณีการทุจริตในองค์กรและการละเมิดทรัพย์สินทางปัญญา

- ดำเนินการสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics) เบื้องต้น

- จัดทำรายงานการสืบสวนที่เหมาะสมสำหรับกระบวนการทางกฎหมาย

- นำเสนอพยานหลักฐานดิจิทัลในชั้นศาลในฐานะพยานผู้เชี่ยวชาญ (Expert Witness)

ผู้ที่ควรเข้ารับการอบรม

หลักสูตรนี้ออกแบบมาสำหรับผู้เชี่ยวชาญที่เกี่ยวข้องกับการสืบสวน, ความมั่นคงปลอดภัยไซเบอร์, การกำกับดูแล (Compliance) และการป้องกันการทุจริต ได้แก่:

- ผู้สืบสวนการทุจริต (Fraud Investigators)

- ผู้ตรวจสอบภายใน (Internal Auditors)

- เจ้าหน้าที่กำกับดูแลการปฏิบัติงาน (Compliance Officers)

- นักวิเคราะห์ความมั่นคงปลอดภัยไซเบอร์ (Cybersecurity Analysts)

- นักนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics Investigators)

- เจ้าหน้าที่บังคับใช้กฎหมาย (Law Enforcement Officers)

- นักกฎหมายที่เกี่ยวข้องกับคดีอาชญากรรมทางไซเบอร์

- บุคลากรด้านความปลอดภัยไอที (IT Security Personnel)

- ผู้เชี่ยวชาญด้านการบริหารจัดการความเสี่ยง (Risk Management Professionals)

คุณสมบัติและสิ่งที่ต้องเตรียมของผู้เข้าอบรม

- ทักษะพื้นฐานในการใช้งานคอมพิวเตอร์

- ความเข้าใจพื้นฐานเกี่ยวกับระบบไอทีหรือความมั่นคงปลอดภัยไซเบอร์ (แนะนำแต่ไม่บังคับ)

- คอมพิวเตอร์โน้ตบุ๊ก (ไม่บังคับ หากมีการจัดเตรียมอุปกรณ์ในแล็บให้)

- มีความสนใจในการสืบสวนดิจิทัลหรือการตรวจจับการทุจริต

หัวข้อการเรียนรู้ (Course Modules)

- บทนำสู่นิติวิทยาศาสตร์ดิจิทัล (Introduction to Digital Forensics)

- การระบุและตรวจยึดอุปกรณ์ดิจิทัลอย่างถูกต้อง (Identification & Seizure of Digital Equipment)

- ความสมบูรณ์และการรับฟังพยานหลักฐานดิจิทัลตามกฎหมาย (Legal Admissibility of Digital Evidence)

- การกู้คืนและการวิเคราะห์ข้อมูลพยานหลักฐาน (Data Recovery & Analysis)

- เทคนิคการตรวจสอบการต่อต้านนิติวิทยาศาสตร์ (Anti-Forensics Techniques)

- การตรวจสอบข้อมูลเมทาดาตา (Metadata Examination)

- การวิเคราะห์ไฟล์เหตุการณ์ (Log File Analysis)

- การสืบสวนภัยคุกคามจากคนในและการรั่วไหลของข้อมูล (Insider Threat & Data Leak Investigation)

- การสืบสวนการทุจริตในองค์กร การเงิน และการละเมิดทรัพย์สินทางปัญญา (Corporate & Financial Fraud & Intellectual property infringement)

- การสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics Investigation)

- กระบวนการเบิกความและนำเสนอพยานหลักฐานในชั้นศาล (Testifying in Court)

- เทคนิคการเขียนรายงานผลการสืบสวนสอบสวน (Investigation Report Writing)

📅 ตารางการอบรม Day 1: Technical Core & Evidence Foundations

วัตถุประสงค์: เน้นการเก็บกู้และวิเคราะห์ร่องรอยดิจิทัลพื้นฐานตามหลักการ Forensic

| เวลา | หัวข้อหลัก | รายละเอียดและมาตรฐานที่เกี่ยวข้อง |

| 09:00 – 10:30 | บทนำสู่นิติวิทยาศาสตร์ดิจิทัล (Introduction to Digital Forensics) | มาตรฐาน ACPO (4 Principles), ISO/IEC 27037 * กฎการรักษาความถูกต้องของหลักฐาน (Chain of Custody) การระบุและตรวจยึดอุปกรณ์ดิจิทัลอย่างถูกต้อง (Identification & Seizure of Digital Equipment) ความสมบูรณ์และการรับฟังพยานหลักฐานดิจิทัลตามกฎหมาย (Legal Admissibility of Digital Evidence) |

| 10:45 – 12:00 | Data Recovery & Analysis | * การกู้คืนไฟล์ที่ถูกลบ (File Carving) และการตรวจสอบ File Signature * การทำ Disk Imaging และการตรวจสอบ Integrity (Hashing) |

| 13:00 – 14:30 | Anti-forensics Detection | การตรวจหาการใช้เครื่องมือลบทำลายหลักฐาน (Wiping), การซ่อนข้อมูล (Steganography) และการทำ Timestomping , Encryption , File obfuscation |

| 14:45 – 16:00 | Metadata (การตรวจสอบข้อมูลเมทาดาตา) Log File Analysis (การวิเคราะห์ไฟล์เหตุการณ์) | การวิเคราะห์ Metadata ของไฟล์เอกสาร และการไล่ Timeline จาก Event Logs และ Registry เพื่อระบุพฤติกรรมผู้ใช้ |

📅 ตารางการอบรม Day 2: Advanced Fraud & Practical Workshop

วัตถุประสงค์: ประยุกต์ใช้เครื่องมือกับคดีทุจริตในองค์กรและสรุปผลการสืบสวน

| เวลา | หัวข้อหลัก | รายละเอียดและมาตรฐานที่เกี่ยวข้อง |

| 09:00 – 10:30 | การสืบสวนภัยคุกคามจากคนในและการรั่วไหลของข้อมูล (Insider Threat & Data Leak Investigation) | การตรวจสอบการรั่วไหลของข้อมูล และการติดตามพฤติกรรมพนักงานที่มีความเสี่ยง |

| 10:45 – 12:00 | Corporate & Financial Fraud & Intellectual property infringement | เทคนิคการสืบสวนการยักยอกเงิน และการละเมิดทรัพย์สินทางปัญญาช่องทางดิจิทัล |

| 13:00 – 14:30 | การสืบสวนนิติวิทยาศาสตร์บนอุปกรณ์เคลื่อนที่ (Mobile Forensics Investigation) | * การเก็บหลักฐานจากสมาร์ทโฟน การวิเคราะห์ข้อมูล แอปแชท และพิกัดตำแหน่ง (GPS) |

| 14:45 – 16:00 | Testifying in Court (กระบวนการเบิกความและนำเสนอพยานหลักฐานในชั้นศาล) Hands-on Workshop & Investigation Report Writing (เทคนิคการเขียนรายงานผลการสืบสวนสอบสวน) | Lab: จำลองคดี “ไฟล์ลับหายไปและการรั่วไหลของข้อมูล” * การเขียนรายงานสรุปผล (Forensic Report) ให้ผู้บริหารและฝ่ายกฎหมาย |